Un groupe de pirates informatiques russes connu pour cibler presque exclusivement des entités ukrainiennes a étendu ses activités ces derniers mois en permettant à un logiciel malveillant d’espionnage basé sur des clés USB d’infecter diverses organisations dans d’autres pays.

Ce groupe, connu sous de nombreux noms tels que Gamaredon, Primitive Bear, ACTINIUM, Armageddon et Shuckworm, est actif depuis au moins 2014 et est attribué au Service fédéral de sécurité de la Russie par le Service de sécurité de l’Ukraine.

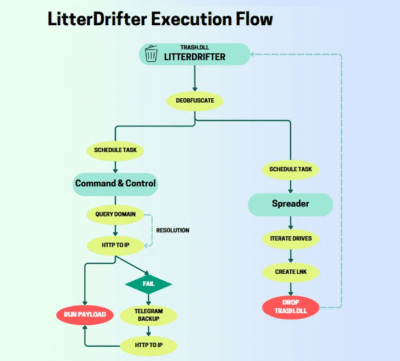

Suivi par des chercheurs de Check Point Research sous le nom de LitterDrifter, ce logiciel malveillant est écrit en langage Visual Basic Scripting. LitterDrifter a deux objectifs : se propager librement d’une clé USB à une autre et infecter de manière permanente les appareils connectés à ces clés avec un logiciel malveillant qui communique en permanence avec les serveurs de commande et de contrôle gérés par Gamaredon.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour en savoir plus

Un ver USB lancé par des pirates informatiques russes se propage dans le monde entier

Les moyens de propagation de LitterDrifter sont simples. Alors pourquoi se propage-t-il si largement ?

L’APT russe Gamaredon utilise le ver USB LitterDrifter contre l’Ukraine

Le groupe de cyberespionnage Gamaredon, lié à la Russie, a été repéré en train de propager un ver appelé LitterDrifter via USB.

(Re)découvrez également:

Une cyberattaque contraint une banque à utiliser des clés USB

L’Industrial & Commercial Bank of China a subi une cyberattaque attribuée au groupe LockBit Ransomware, perturbant ses opérations et la forçant même à transférer des données via clé USB

La FCC et le FBI mettent en garde contre le ‘juice jacking’ sur les stations de recharge USB publiques

Les autorités américaines mettent en garde contre le « juice jacking » et recommandent de ne pas utiliser les stations de recharge USB publiques

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.