Voici le rapport de veille avec des liens directs vers les actus les plus intéressantes de la semaine passée. Certaines d’entre elles seront développées dans les prochains articles.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour information, cette veille est préparée avec un vrai cerveau non artificiel, alors bonne lecture et merci de soutenir le Décodeur !

Les actus sélectionnées cette semaine

270 Go de données internes et de code source du New York Times divulgués

Un pirate informatique anonyme a affirmé avoir divulgué 270 Go de données internes et de code source du New York Times (NYT) sur le tableau d’images controversé 4chan.

Des hôpitaux londoniens doivent annuler des opérations à cause d’une cyberattaque

De grands hôpitaux londoniens ont dû annuler des opérations mardi après avoir été victimes d’une cyberattaque ayant visé un fournisseur de services, selon des notes internes.

Cybersécurité : la fonctionnalité Recall de Microsoft universellement fustigée

Microsoft a présenté fin mai sa nouvelle fonctionnalité Recall, qui sera disponible sur les PC Copilot+. Elle permet de prendre des captures…-Intelligence artificielle

L’attaque Snowflake pourrait bien devenir l’une des plus grandes violations de données jamais enregistrées

Le nombre de piratages présumés ciblant les clients de la société de stockage cloud Snowflake semble faire boule de neige et devenir l’une des plus grandes violations de données de tous les temps.

361 millions de comptes volés divulgués sur Telegram ajoutés à HIBP

Un énorme volume de 361 millions d’adresses e-mail provenant d’identifiants volés par des logiciels malveillants de vol de mots de passe, lors d’attaques de bourrage d’identifiants et de violations de données a été ajouté au service de notification de violation de données Have I Been Pwned, permettant à quiconque de vérifier si ses comptes ont été compromis.

TikTok affirme avoir corrigé une vulnérabilité qui a permis une cyberattaque sur des comptes de premier plan

TikTok a annoncé avoir corrigé une vulnérabilité qui avait permis une cyberattaque visant des comptes de haut niveau, comme l’a rapporté Axios . Un porte-parole de TikTok a ajouté que la société travaillait actuellement à rétablir l’accès aux utilisateurs concernés.

La Russie nie toute implication dans les opérations de désinformation choc à Paris

Le Kremlin a été accusé d’intensifier une campagne de déstabilisation hybride visant la France et les Jeux olympiques.

L’opération « Crimson Palace » commanditée par l’État chinois révélée

Sophos a déclaré que la campagne visait à maintenir un accès prolongé au réseau à des fins d’espionnage.

Mandiant alerte sur le risque de cyberattaques de grande ampleur pendant les Jeux Olympiques

Des chercheurs de Mandiant, société de cybersécurité détenue par Google, ont publié un rapport sur les différentes cybermenaces pouvant…-Cybersécurité

Apple pourrait dévoiler une nouvelle application « Mots de passe » la semaine prochaine

Apple pourrait présenter une nouvelle application « Passwords » à la WWDC 2024 qui concurrencera 1Password et LastPass, sécurisant les connexions sur iPhone, iPad, Mac, Vision Pro et Windows.

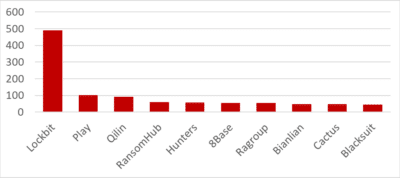

L’opération RansomHub est une version renommée du Knight RaaS

Les chercheurs pensent que le ransomware-as-a-service RansomHub est une version renommée de l’opération de ransomware Knight.

Les AES et l’ENISA signent un protocole d’accord pour renforcer la coopération et l’échange d’informations | ENISA

Les autorités européennes de surveillance (ABE, EIOPA et ESMA – les AES) ont annoncé aujourd’hui avoir conclu un protocole d’accord multilatéral visant à renforcer la coopération et l’échange d’informations avec l’Agence de l’Union européenne pour la cybersécurité (ENISA).

Des groupes de hackers chinois s’associent pour mener une campagne de cyberespionnage

Des acteurs parrainés par l’État chinois ciblent une agence gouvernementale depuis au moins mars 2023 dans le cadre d’une campagne de cyberespionnage que les chercheurs surnomment Crimson Palace

Une école britannique obligée de fermer ses portes suite à une cyberattaque

L’école Billericay dans l’Essex a informé les parents qu’elle était fermée aux élèves après que ses systèmes informatiques ont été compromis et rendus inaccessibles par une cyberattaque

L’Ukraine touchée par une attaque au cobalt utilisant des fichiers Excel malveillants

Attention aux macros ! Les utilisateurs et les cyberinfrastructures ukrainiens sont touchés par une nouvelle campagne de logiciels malveillants dans laquelle les pirates utilisent une stratégie de logiciels malveillants en plusieurs étapes pour

Crimson Palace : des pirates informatiques chinois volent des secrets militaires depuis plus de 2 ans

Sophos découvre « l’opération Crimson Palace », un effort de cyberespionnage à long terme ciblant un gouvernement d’Asie du Sud-Est.

Le NIST s’engage à planifier la reprise des travaux sur le NVD

L’agence vise à éliminer l’arriéré de vulnérabilités en attente d’être ajoutées à la base de données nationale des vulnérabilités grâce à un financement supplémentaire, un contrat avec un tiers et un partenariat avec la CISA.

WhatsApp bannit 7,1 millions d’utilisateurs indiens et met en garde contre d’autres interdictions pour violation des règles

WhatsApp a banni 7,1 millions d’utilisateurs indiens en avril pour violation des règles et promet des interdictions plus proactives.

La FCC devrait voter sur des règles visant à sécuriser un élément fondamental de l’Internet

La réglementation viserait à renforcer la sécurité du protocole Border Gateway, mais certains groupes industriels craignent que la proposition soit trop lourde.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.