Failles / vulnérabilités

535 posts

Explorez tous les articles sur les failles et vulnérabilités de sécurité, avec une sélection des actualités et tendances essentielles du moment.

cPanel : une faille critique menace des millions de serveurs

Le contournement d'authentification CVE-2026-41940 permet aux attaquants de prendre le contrôle total des serveurs cPanel sans posséder de mot de passe valide.

Claude Mythos : l’IA d’Anthropic force la traque aux failles

L'annonce du modèle Claude Mythos capable de créer des exploits autonomes force les entreprises à transformer radicalement leur gestion des vulnérabilités.

Claude Security : Anthropic lance sa bêta pour sécuriser le code

Anthropic déploie Claude Security en bêta publique pour permettre aux entreprises de détecter et corriger les failles de code avec l'IA Opus 4.7.

Copy Fail : comment 4 octets suffisent à rooter tout système Linux

La faille Copy Fail permet de rooter la majorité des distributions Linux. Ce bug de logique injecte quatre octets en mémoire vive sans laisser de trace sur le disque.

Vol de mots de passe : l’OFCS alerte sur l’effet domino

L’Office fédéral de la cybersécurité (OFCS) alerte : utiliser le même code partout livre tous les accès. Un gestionnaire de mots de passe stoppe ce risque.

GPT-5.4-Cyber : OpenAI tente de rattraper Anthropic sur la cybersécurité

OpenAI déploie GPT-5.4-Cyber pour concurrencer Anthropic, devenu le leader de la sécurisation du code et de la détection de vulnérabilités logicielles.

NIST : comment l’organisme trie les failles pour éviter le chaos

Le NIST change la gestion de sa base de données NVD pour cibler les menaces les plus graves depuis le 15 avril face au déluge de failles logicielles.

Portes dérobées : l’Iran accuse les États-Unis de saboter les réseaux

Tandis que Téhéran dénonce l'usage de portes dérobées dans les équipements réseau américains, la crainte d'un accès étatique permanent aux infrastructures refait surface.

Vérification d’âge de l’UE : une faille critique découverte en deux minutes

Déployée pour protéger les mineurs, l'application de vérification d'âge de l'UE présente des failles de sécurité majeures décelées dès sa publication en open source.

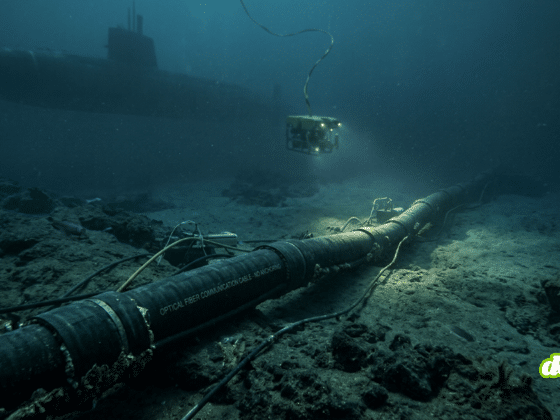

Câbles sous-marins : le nouvel enjeu cyber des conflits mondiaux

Dans un contexte géopolitique instable, les câbles sous-marins deviennent des cibles majeures de sabotage, menaçant l'économie et la sécurité mondiale.