Voici la sélection des cyberattaques majeures découvertes la semaine passée.

Vous retrouvez ci-dessous les liens directs vers les articles les plus intéressants. Pour information, cette veille est préparée avec un vrai cerveau non artificiel, alors bonne lecture et merci de soutenir le Décodeur !

Les actus sélectionnées cette semaine

Liban: le brouillage GPS imputé à Israël perturbe les pilotes

Beyrouth (image d’illustration).AFPHussein Khalil, un chauffeur Uber à Beyrouth, est totalement déboussolé: son GPS lui a récemment indiqué qu’il se trouvait à Rafah, dans la bande de Gaza, l’une des…

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Victimes de cyberattaques, les hackers de Lockbit cherchent à se protéger

Le gang de ransomwares Lockbit a subi une série d’attaques DDoS. Les plateformes du groupe étaient inaccessibles, mettant à mal les opérations d’extorsion des cybercriminels… Le chef du gang a…

« La plus puissante » cyberattaque : comment l’Ukraine riposte contre la Russie en Crimée

L’Ukraine a lancé une cyberattaque d’ampleur contre la Russie en Crimée. L’opération a paralysé les opérateurs russes présents sur le territoire, entravant pendant un temps la propagande du Kremlin.

“Everything’s frozen”: Ransomware locks credit union users out of bank accounts

Enlarge / ATM at a Patelco Credit Union branch in Dublin, California, on July 23, 2018. (credit: Getty…

South Korean ERP Vendor’s Server Hacked to Spread Xctdoor Malware

An unnamed South Korean enterprise resource planning (ERP) vendor’s product update server has been found to be compromised to deliver a Go-based backdoor dubbed Xctdoor. The AhnLab Security Intelligence…

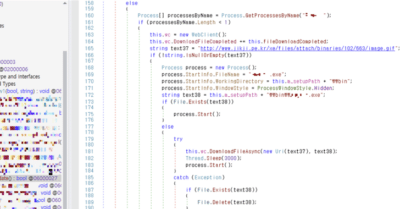

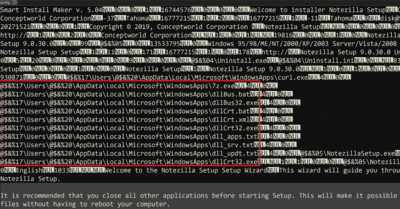

Indian Software Firm’s Products Hacked to Spread Data-Stealing Malware

Installers for three different software products developed by an Indian company named Conceptworld have been trojanized to distribute information-stealing malware. The installers correspond to Notezilla, RecentX, and Copywhiz, according…

Polish government investigates Russia-linked cyberattack on state news agency

The Polish government is investigating a potential connection between Russia and a cyberattack on the country’s state news agency. The Polish government is investigating a suspected…

American Patelco Credit Union suffered a ransomware attack

The American credit union Patelco Credit Union shut down several of its banking systems to contain a ransomware attack. Patelco Credit Union is a member-owned, not-for-profit credit…

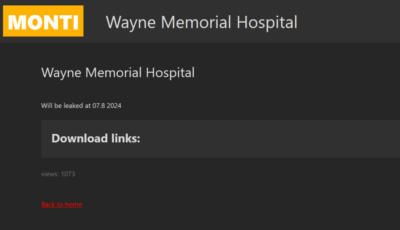

Monti gang claims the hack of the Wayne Memorial Hospital in Pennsylvania

Wayne Memorial Hospital in Pennsylvania was the victim of a cyber attack, Monti gang claimed to have hacked the healthcare infrastructure. Another critical infrastructure healthcare suffered…

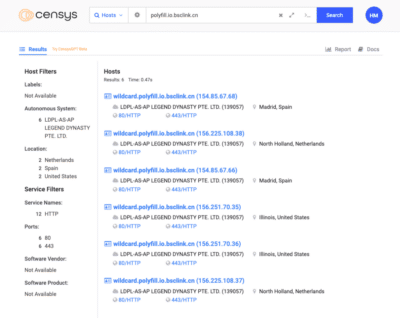

Polyfill.io Supply Chain Attack: 384,773 hosts still embedding a polyfill JS script linking to the malicious domain

Cybersecurity company Censys has identified over 380,000 hosts that are still referencing the malicious polyfill.io domain. Censys reported that over 380,000 internet-exposed hosts are still referencing…

Cloudflare blames recent outage on BGP hijacking incident

Internet giant Cloudflare reports that its DNS resolver service, 1.1.1.1, was recently unreachable or degraded for some of its customers because of a combination of Border Gateway Protocol (BGP) hijacking and…

LockBit Hits Croatia’s Biggest Hospital, Demands Ransom for Data

Croatia’s biggest hospital, Zagreb Univ. Hospital Centre, was crippled by ransomware attack. LockBit 3.0 forced shutdown and data…

Auto Dealers Plan July Fourth Comeback After CDK Cyberattack

Dealership Software Firm Continues Restoration Process Amid Fallout and LawsuitsCDK Global, a dealership software solutions company that provides tech solutions to an estimated 15,000 auto dealers in the United States…

New Zealand Fitness Retailer Hit By DragonForce Ransomware

Ransomware Group Apparently Uses Leaked LockBit Builder Code to Mount AttacksA ransomware group that uses locker malware based on the leaked LockBit 3.0 ransomware builder compromised New Zealand’s leading fitness…

South Africa National Healthcare Lab Still Reeling from Ransomware Attack

The cyberattack disrupted national laboratory services, which could slow response to disease outbreaks such as mpox, experts warn.

Brain Cipher Ransomware Targets Indonesia’s National Data Center in Major Cyberattack

A new ransomware operation known as Brain Cipher has emerged, targeting organizations worldwide. This operation recently gained media attention due to an attack on Indonesia’s temporary National Data Center.Indonesia…

Hackers Breaking Passkeys Using AitM Phishing Attacks

Hackers abuse phishing attacks as they are highly effective and low-cost methods for deceiving users into revealing sensitive information. Despite the recent surge in passkey adoption by…

Teamviewer Discloses Investigation Update Following Cyber Attack

TeamViewer, the global leader in remote connectivity solutions, has provided an update on the cyber attack detected on June 26, 2024. The company has concluded the…

New Volcano Demon Ransomware Group Threatening Victims Over Phone Call

A novel malware known as Volcano Demon has been observed targeting Windows workstations and servers, obtaining administrative credentials from the network. The threat actor doesn’t have a…

Hackers abused API to verify millions of Authy MFA phone numbers

Twilio has confirmed that an unsecured API endpoint allowed threat actors to verify the phone numbers of millions of Authy multi-factor authentication users, potentially making them vulnerable to SMS phishing…

Une expertise Cyber en accès libre.

Pas de paywall, pas d'abonnement caché. Votre soutien permet de maintenir cette gratuité.