Voici le rapport de veille avec des liens directs vers les actus les plus intéressantes de la semaine passée. Certaines d’entre elles seront développées dans les prochains articles.

Pour information, cette veille est préparée avec un vrai cerveau non artificiel, alors bonne lecture et merci de soutenir le Décodeur !

Les actus sélectionnées cette semaine

AT&T breach leaked call and text records from ‘nearly all’ wireless customers

AT&T revealed Friday morning that a cybersecurity attack had exposed call records and texts from “nearly all” of the carrier’s cellular customers …

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’Australie et ses alliés exposent de nouvelles activités de cyberespionnage de la Chine

L’exposition d’une tentative de cyberespionnage est une première pour la Direction australienne des signaux (ASD). Soutenue par de nombreux autres pays, l’Australie accuse ce 9 juillet la Chine de telles…

Les Etats-Unis démantèlent un réseau de bots pro-russes sur X

Le Département américain de la justice a démantelé un vaste réseau de faux comptes sur X (ex-Twitter). Près d’un millier de profils générés par intelligence artificielle diffusaient de la propagande…

Massive Truecaller Data Leak Exposes 273 Million Indian Users’ Information

A massive data leak involving Truecaller, the popular caller ID and spam-blocking app, has reportedly exposed the personal information of 273 million Indian users. The leak, which…

Data breach exposes millions of mSpy spyware customers

A huge batch of mSpy customer service emails dating back to 2014 were stolen in a May data breach. © 2024 TechCrunch. All rights reserved. For personal use only.

Massive car dealer ransom attack is mostly over after 2 weeks of work-arounds

CDK outage likely slumped June auto sales, may have cost more than $600M.

CDK Global Reportedly Paid $25M to Free Car Dealer Systems After Cyberattack

A blockchain tracking firm spots a $25 million payment to the ransomware gang connected to the CDK Global cyberattack, which crippled car dealerships across North America. It took weeks for…

Apple Warns iPhone Users in 98 Countries of More Spyware Attacks

Users receiving the warnings are likely being targeted based on who they are or what they do, according to the vendor.

Threat actors exploited Windows 0-day for more than a year before Microsoft fixed it

The goal of the exploits was to open Explorer and trick targets into running malicious code.

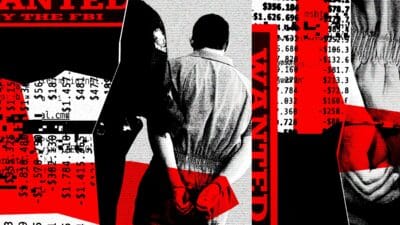

Notorious Hacker Kingpin ‘Tank’ Is Finally Going to Prison

The cybercrime boss, who helped lead the prolific Zeus malware gang and was on the FBI’s “most wanted” list for years, has been sentenced to 18 years and ordered to…

170.000 Taylor Swift-Tickets von Cyberkriminiellen « verschenkt »

Nach dem Einbruch bei der Ticketmaster-Mutter Live Nation erhöhen die Täter den Druck. 170.000 Tickets für Taylor-Swift-Konzerte haben sie verteilt.

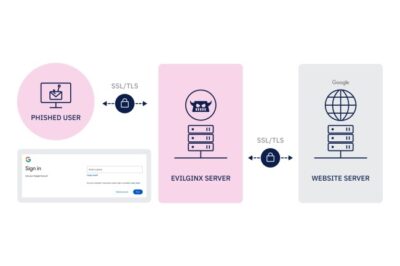

Les passkeys pas si invulnérables que ça

Depuis plusieurs mois, les annonces se succèdent pour l’adoption de la technologie passkey en lieu et place des mots de passe. Jugée (…)

More than 31 million customer email addresses exposed following Neiman Marcus data breach

The recent data breach suffered by the American luxury department store chain Neiman Marcus has exposed more than 31 million customer email addresses. In May 2024,…

Cybersécurité : des chercheurs découvrent un fichier de près de 10 milliards de mots de passe

Les chercheurs de Cybernews ont découvert sur le dark web une liste comprenant 9,9 milliards de mots de passe uniques et non chiffrés. Ce…

Craignant pour sa sécurité, l’Allemagne bannit les chinois Huawei et ZTE de son réseau 5G

Le gouvernement allemand a annoncé le 11 juillet qu’il allait progressivement interdire l’utilisation de composants et de technologies…

Massive 9.4GB Twitter Data Leaked Online – 200 Million Records Exposed

Researchers at Cyber Press discovered a 9.4GB leaked Twitter user data containing nearly 200 million user data records. This leak, sourced from a Twitter database or scrape, represents one of…

1.4 GB of NSA Data Leaked – Phone Numbers, Email Addresss & More Classified Data Exposed Online

Researchers from Cyber Press, who reported a massive Twitter data leak today, found another data leak online. This time, cybercriminals exposed a file with 1.4 GB of leaked data from the National…

Microsoft Bans Android Devices for China Employees, Mandates iPhones

Microsoft employees in China will be required to use iPhones, as the company plans to block Android devices from accessing its corporate resources. This decision, as outlined…

Cybersecurity Agencies Warn of China-linked APT40’s Rapid Exploit Adaptation

Cybersecurity agencies from Australia, Canada, Germany, Japan, New Zealand, South Korea, the U.K., and the U.S. have released a joint advisory about a China-linked cyber espionage group called APT40, warning…

Expertise Cyber en accès libre.

Pas de paywall, pas d'abonnement caché. Votre soutien permet de maintenir cette gratuité.