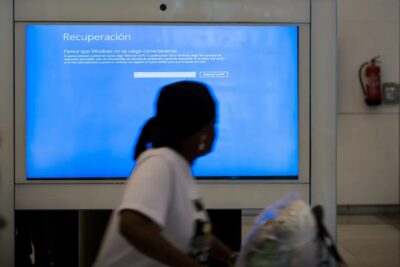

Après la méga-panne mondiale provoquée par une mise à jour défectueuse de CrowdStrike, l’heure est maintenant à la désinformation. Des campagnes de phishing et d’autres activités malveillantes tentent de profiter de la situation.

Alors que le monde se remet lentement en ligne après une panne majeure causée par CrowdStrike, entraînant un blocage global des voyages et des affaires, des acteurs malveillants tentent d’exploiter cette situation à leur avantage.

La CISA, l’agence américaine de cybersécurité, a précisé vendredi que bien que la panne de CrowdStrike ne soit pas liée à une cyberattaque ou à une activité malveillante, des acteurs malintentionnés profitent de cet incident pour mener des campagnes de phishing et d’autres activités malveillantes.

La CISA a mis en garde les utilisateurs contre les e-mails de phishing et les liens suspects, qui peuvent entraîner des compromissions d’e-mails et d’autres escroqueries. Il est courant que les cybercriminels exploitent des situations chaotiques pour lancer des attaques, en particulier des campagnes de phishing par e-mail ou SMS, qui peuvent être rapidement créées et personnalisées.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cet incident technique met en lumière les défis liés à la propagation rapide de la désinformation auxquels sont confrontées les entreprises pour protéger leur réputation et la nécessité d’une communication transparente et efficace pour rassurer les clients et le public.

Pour en savoir plus

US cyber agency CISA says malicious hackers are ‘taking advantage’ of CrowdStrike outage

CISA confirmed the CrowdStrike outage was not caused by a cyberattack, but urged caution as malicious hackers exploit the situation. © 2024 TechCrunch. All rights…

Alert! Hackers Exploiting CrowdStrike Issue in Cyber Attacks

Cybersecurity experts have uncovered a concerning development following the recent CrowdStrike Falcon sensor issue that affected Windows systems on July 19, 2024. Threat actors are…

From the Sphere to false cyberattack claims, misinformation runs rampant amid CrowdStrike outage

This serves as an example for how easy it is to spread inaccurate information online during a time of immense global confusion and panic. …

Les dernières infos de CrowdStrike

Technical Details: Falcon Update for Windows Hosts

On July 19, 2024 at 04:09 UTC, as part of ongoing operations, CrowdStrike released a sensor configuration update to Windows systems. Sensor configuration updates…

Ainsi que la page d’information sur la méthode de remédiation ici:

Falcon Content Update Remediation and Guidance Hub

Updated 2024-07-21 0023 UTC CrowdStrike is actively assisting customers affected by a defect in a recent content update for Windows hosts. Mac and Linux…

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.