Entre le 17 juin et le 3 juillet 2024, la Poste suisse a mené un nouveau test d’intrusion de son système d’e-voting sous la forme d’un bug bounty public. Une seule vulnérabilité a été confirmée.

Entre le 17 juin et le 3 juillet 2024, la Poste suisse a mené un test d’intrusion publique pour évaluer la sécurité de son système d’e-voting. Le but était de vérifier si ce système, utilisé lors d’élections réelles, pouvait résister à des attaques ciblées. Pour ce faire, une réplique exacte de l’environnement de production a été mise à la disposition des participants, qui pouvaient simuler le processus de vote dans les mêmes conditions que les élections réelles.

Participation et types d’attaques

Le test a provoqué des requêtes d’environ 7’000 adresses IP provenant de 62 pays, dont une activité particulièrement forte des États-Unis, de la Suisse et de la France. Les hackers éthiques ont employé diverses techniques, allant des requêtes mal formées aux tests de surcharge du serveur. Pour contrer ces attaques, la Poste suisse a mis en place un pare-feu web avancé (OWASP ModSecurity), configuré au plus haut niveau de protection, qui a permis de bloquer de nombreuses tentatives malveillantes.

Ce que le test a révélé

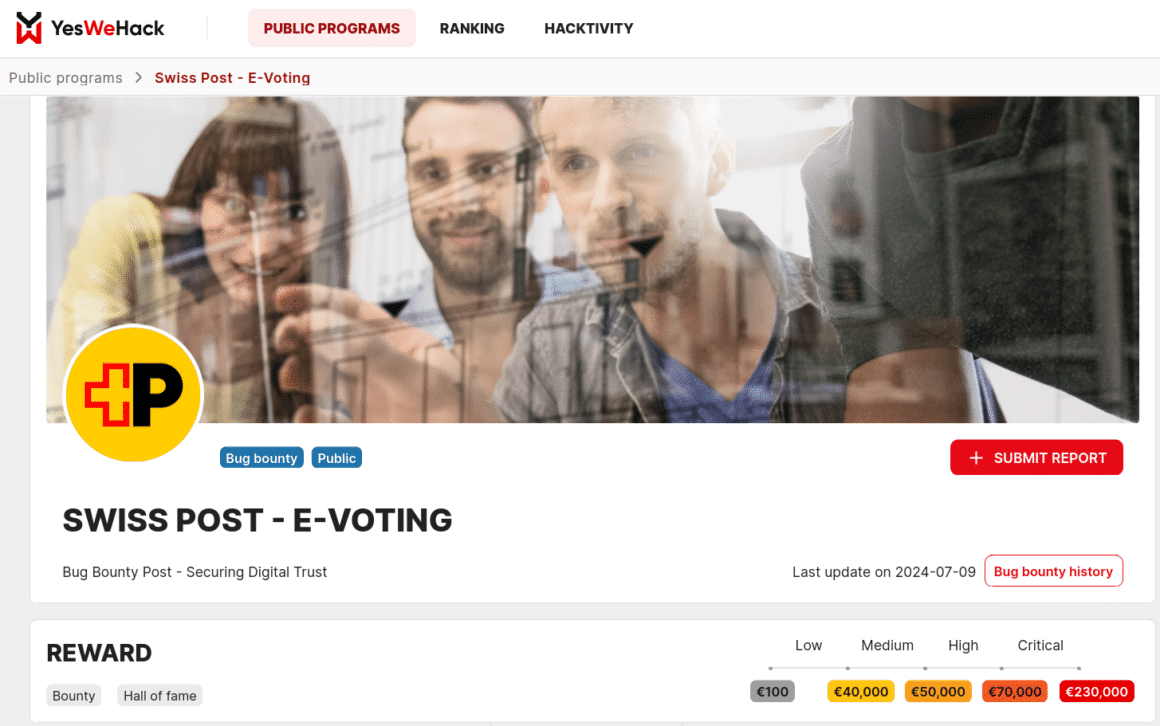

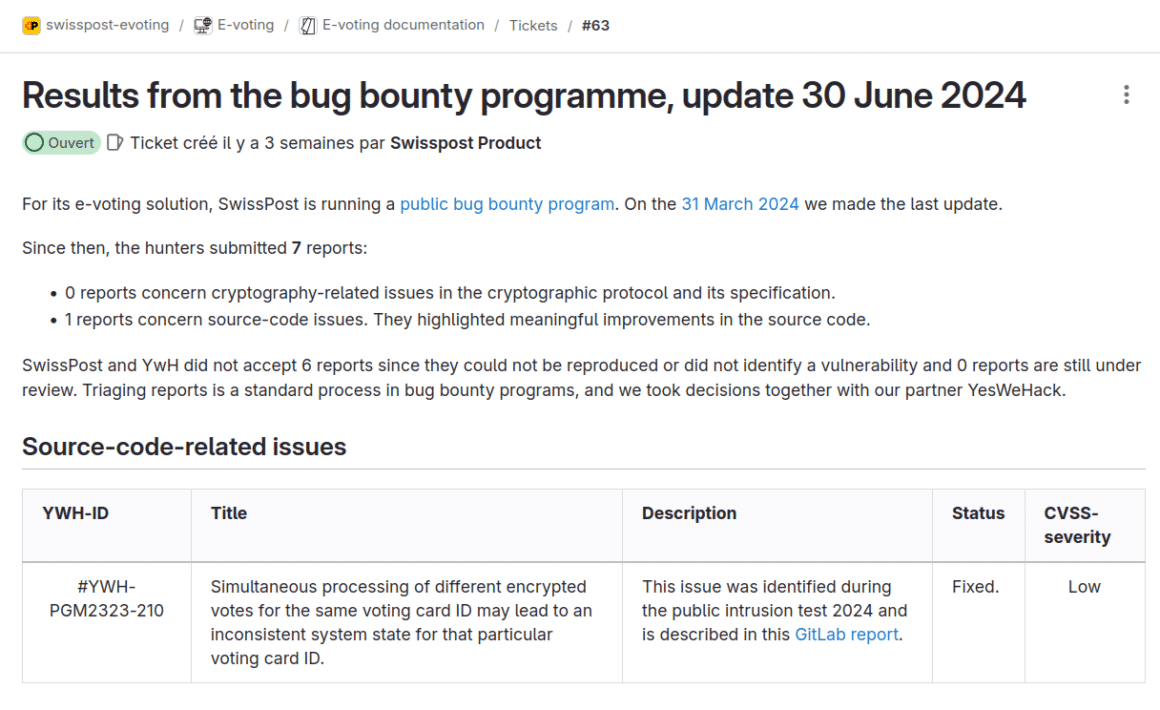

Au 30 juin, une seule vulnérabilité a été confirmée dans le bug bounty. Elle concernait la gestion des requêtes simultanées, mais n’affectait pas la sécurité globale du système.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La Poste a rapidement corrigé ce problème. Le participant ayant découvert cette faille aurait été récompensé de 4 500 francs suisses (1’500.- selon la gravité et 3’000 pour la première annonce). D’autres rapports ont été soumis, notamment sur des aspects liés à la configuration des clés de vote, mais ils n’ont pas été jugés pertinents ou n’ont pas pu être confirmés.

Pourquoi continuer à vérifier

Ce test met en évidence l’importance cruciale des vérifications régulières pour maintenir un haut niveau de sécurité et garantir que les évolutions technologiques n’entraînent pas de régressions en matière de protection. La Poste suisse a fait preuve de transparence en soumettant son système à cet examen. Cependant, il est essentiel de rappeler qu’un audit de sécurité reste une photographie à un instant précis et ne peut garantir l’identification de toutes les vulnérabilités potentielles.

Le test d’intrusion publique de 2024 a démontré que le système d’e-voting de La Poste suisse n’a révélé aucune faille critique. Ces résultats, couplés à une démarche de vérification régulière, sont indispensables pour instaurer un climat de confiance numérique, élément fondamental dans le contexte du vote électronique.

Pour en savoir plus

E-Voting der Post hält Hackertest stand

Die Schweizerische Post hat ihr E-Voting-System einem Test mit 9665 Angriffsversuchen durch ethische Hacker unterzogen. Sie konnten das E-Voting-System der Post…

E-Voting-System hält Intrusionstest stand

Während des öffentlichen Intrusionstests des E-Voting-Systems der Post haben knapp 7000 Teilnehmer vergeblich Angriffe gestartet. Lediglich eine kleine Optimierung…

E-Voting: Post zieht Bilanz zum Public Intrusion Test

Vom 17. Juni bis zum 3. Juli hat die Schweizerische Post erneut einen Public Intrustion Test (PIT) durchgeführt. Laut einer Mitteilung haben sich fast 7000…

Et une analyse du rédacteur en chef de Inside IT Reto Vogt qui lève de bonnes questions pour l’interprétation des résultats:

Vogt am Freitag: Google-Bot « hackt » E-Voting der Post

Das Schweizer E-Voting-System wird von der Post angeboten und kommt in mittlerweile vier Kantonen zum Einsatz, weitere sollen folgen. Ich persönlich bin ein entschiedener Gegner…

Et le rapport du test de sécurité qui démontre un bel effort de transparence et qui contribue donc au rétablissement d’un rapport de confiance sur ce sujet chaud:

A noter encore la page de publication des communication et du code source de la solution de e-voting de la Poste ici:

Publications et code source | La Poste

Pour garantir une solution de vote électronique transparente et politiquement neutre, la Poste publie des documents spécifiques pour les experts ainsi que le code source.

(Re)découvrez également:

Le canton de Zurich testera son nouveau système de vote via un bug bounty

Le canton de Zurich remplace sa plateforme de vote «Wabsti» par «Voting» d’Abraxas. Un bug bounty testera la sécurité avant sa mise en place en février 2025.

La sécurité du système de vote électronique suisse (à nouveau) critiquée

La sécurité du e-voting dépend du papier, la blockchain n’aide pas mais elle aggrave la sécurité. Telles sont les conclusions de Bruce Schneier, un expert mondialement reconnu en matière de cryptographie

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.