Voici le rapport de veille des cyberattaques de la semaine passée. Ce rapport est une ressource très utile pour tous les professionnels et dirigeants préoccupés par les menaces actuelles et les évolutions technologiques dans le domaine de la sécurité numérique. Chaque semaine, LeDécodeur scrute minutieusement les dernières actualités, analyses et incidents notables pour fournir une vue d’ensemble claire et détaillée des événements qui ont marqué le secteur.

LeDécodeur tire parti de la puissance de l’intelligence artificielle pour faciliter la rédaction et la traduction en français des résumés. Cependant, il est essentiel de souligner que toute la sélection, l’analyse et la revue de ces informations sont réalisées par un véritable cerveau humain. Cette veille n’est pas le résultat d’un traitement automatique.

Que vous soyez un dirigeant, un responsable de sécurité RSSI ou un spécialiste cybersécurité, ce rapport est conçu pour vous tenir rapidement informés des tendances émergentes, des vulnérabilités découvertes et des stratégies de défense les plus efficaces. Plongez dès maintenant dans les moments clés de la semaine passée et bonne lecture!

Les cyberattaques de la semaine

Une cyberattaque contre Swisscom a paralysé TWINT

Une attaque de grande envergure a ciblé Swisscom, entraînant la paralysie de la plateforme de paiement mobile TWINT. Le service a été indisponible pendant plusieurs heures, affectant des milliers d’utilisateurs en Suisse. La nature exacte de l’attaque n’a pas été précisée, mais elle s’inscrit dans un contexte de menaces croissantes contre les infrastructures critiques. Swisscom a pris des mesures immédiates pour rétablir le service et renforcer la sécurité de ses systèmes, tout en assurant qu’aucune donnée sensible n’a été compromise.

Cyberattaque contre Halliburton : une nouvelle menace pour les infrastructures critiques

Halliburton, un géant du secteur de l’énergie, a récemment été la cible d’une cyberattaque sophistiquée. L’incident, qui a compromis certaines de ses opérations, met en lumière les risques croissants pour les entreprises opérant dans des secteurs critiques. Les détails sur l’origine de l’attaque ou les méthodes employées restent limités, mais l’impact sur les activités de l’entreprise est significatif.

Unicoin : les comptes Google verrouillés pendant quatre jours après une attaque

La startup Unicoin a été victime d’une attaque informatique ayant permis à un hacker de verrouiller les comptes Google de ses employés pendant quatre jours. Cet incident a gravement perturbé les opérations de l’entreprise, notamment l’accès aux courriels et aux documents essentiels. Le pirate a exploité une faille de sécurité pour prendre le contrôle des comptes. Après plusieurs jours d’efforts, Unicoin a pu reprendre le contrôle de ses comptes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

La Russie accuse une attaque DDoS pour les pannes massives de technologie

La Russie a subi une série de pannes technologiques massives, affectant plusieurs services essentiels. Les autorités ont rapidement attribué ces interruptions à une attaque DDoS de grande envergure. Bien que les détails exacts de l’attaque restent flous, elle a causé des perturbations significatives dans les télécommunications et d’autres secteurs critiques.

Meta identifie des pirates iraniens ciblant la campagne Trump via WhatsApp

Meta a découvert une campagne de piratage menée par un groupe iranien, connu sous le nom d’APT42, visant à compromettre les communications de l’ancienne campagne présidentielle de Donald Trump via WhatsApp. Cette opération s’inscrit dans un contexte de cyberespionnage où des acteurs étatiques cherchent à accéder à des informations sensibles en infiltrant des plateformes de communication populaires.

L’American Radio Relay League paie une rançon de 1 million de dollars

L’American Radio Relay League (ARRL) a confirmé avoir payé une rançon de 1 million de dollars à des cybercriminels après avoir été victime d’une attaque par ransomware. L’incident a bloqué l’accès à plusieurs systèmes critiques de l’organisation, l’obligeant à négocier avec les attaquants pour restaurer ses services.

Les attaques de phishing exploitent les applications web progressives (PWA)

Une nouvelle méthode de phishing utilise les applications web progressives (PWA) pour tromper les utilisateurs et voler leurs informations sensibles. Ces applications, qui ressemblent à des sites web légitimes, permettent aux attaquants de créer des copies presque identiques de sites populaires.

Telegram et WhatsApp victimes d’une attaque DDoS en Russie

Les services de messagerie Telegram et WhatsApp ont été victimes d’une attaque DDoS en Russie, provoquant des interruptions significatives. Cette attaque semble faire partie d’une série plus large de cyberattaques visant à déstabiliser les infrastructures de communication dans le pays.

Alerte des autorités américaines : menaces du gang Everest contre le secteur de la santé

Group Claims a NY Surgical Center and a Nevada Medical Center Among Recent VictimsU.S. authorities are warning healthcare sector entities of incidents involving Everest, a Russian-speaking ransomware group and initial…

Les fans de Liverpool perdent gros à cause de faux billets en ligne

Des cybercriminels ont escroqué des fans de Liverpool en leur vendant de faux billets pour assister à un match, causant des pertes financières importantes. Les victimes, ayant acheté leurs billets via des plateformes en ligne non officielles, ont été confrontées à des tickets invalides. Cet incident met en lumière les dangers liés à l’achat de billets auprès de sources non vérifiées.

Les hackers nord-coréens déploient un nouveau malware pour cibler les entreprises

Des hackers nord-coréens ont lancé un nouveau malware dans le cadre d’une campagne visant des entreprises à travers le monde. Ce malware, conçu pour infiltrer les systèmes d’information des entreprises, est capable de voler des données sensibles et de compromettre les opérations internes.

Les services de renseignement américains pointent l’Iran pour le piratage de la campagne Trump

Les services de renseignement américains ont attribué à l’Iran la responsabilité d’une cyberattaque visant la campagne de Donald Trump. Cette attaque, menée par un groupe soutenu par l’État iranien, visait à compromettre les communications internes de la campagne.

Un nouveau malware cible les utilisateurs Android via le NFC

Un nouveau malware visant les utilisateurs d’Android a été découvert, exploitant les communications en champ proche (NFC) pour voler des informations bancaires. Ce malware se propage via des applications malveillantes et utilise la technologie NFC pour intercepter les transactions et accéder aux données financières des utilisateurs.

Microchip Technology informe d’une cyberattaque impactant ses opérations

Microchip Technology, un leader mondial des semi-conducteurs, a révélé avoir été victime d’une cyberattaque ayant perturbé ses opérations. Bien que l’ampleur exacte de l’incident ne soit pas encore pleinement connue, il a affecté la chaîne d’approvisionnement de l’entreprise, retardant certaines de ses activités.

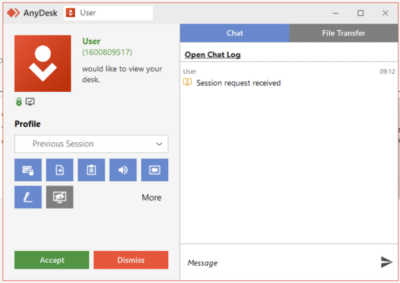

Mad Liberator, un nouveau ransomware, a été détecté, utilisant des techniques d’ingénierie sociale pour tromper les victimes et les inciter à exécuter des fichiers malveillants. Ce ransomware se distingue par son approche sophistiquée, ciblant principalement les petites et moyennes entreprises.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.