Le rapport ENISA 2024 expose une croissance majeure des cyberattaques en Europe, identifiant huit menaces principales, notamment le ransomware, le malware et l’ingénierie sociale, et souligne la professionnalisation accrue des acteurs malveillants.

Dans sa douzième édition, le rapport ENISA Threat Landscape (ETL) 2024 offre une nouvelle vue d’ensemble large du paysage des menaces en cybersécurité. Au fil du temps, ce rapport est devenu un outil important pour comprendre l’état actuel de la cybersécurité au sein de l’Union européenne (UE), en fournissant des aperçus détaillés sur les tendances et les schémas émergents.

Dans cette nouvelle version publiée le 19 septembre dernier et couvrant la seconde moitié de 2023 et de la première moitié de 2024, une escalade notable des attaques de cybersécurité a été observée, établissant de nouveaux records en termes de variété et de nombre d’incidents, ainsi que dans leurs répercussions.

Les conflits régionaux en cours continuent de jouer un rôle déterminant dans la formation de ce paysage menaçant. Le phénomène du hacktivisme a également connu une expansion régulière, marquée par l’émergence de nombreux nouveaux groupes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Des événements majeurs, tant au niveau national qu’européen, ont servi de catalyseurs pour accroître l’activité hacktiviste durant cette période, comme en témoignent les élections européennes.

Principales menaces en cybersécurité pour 2024

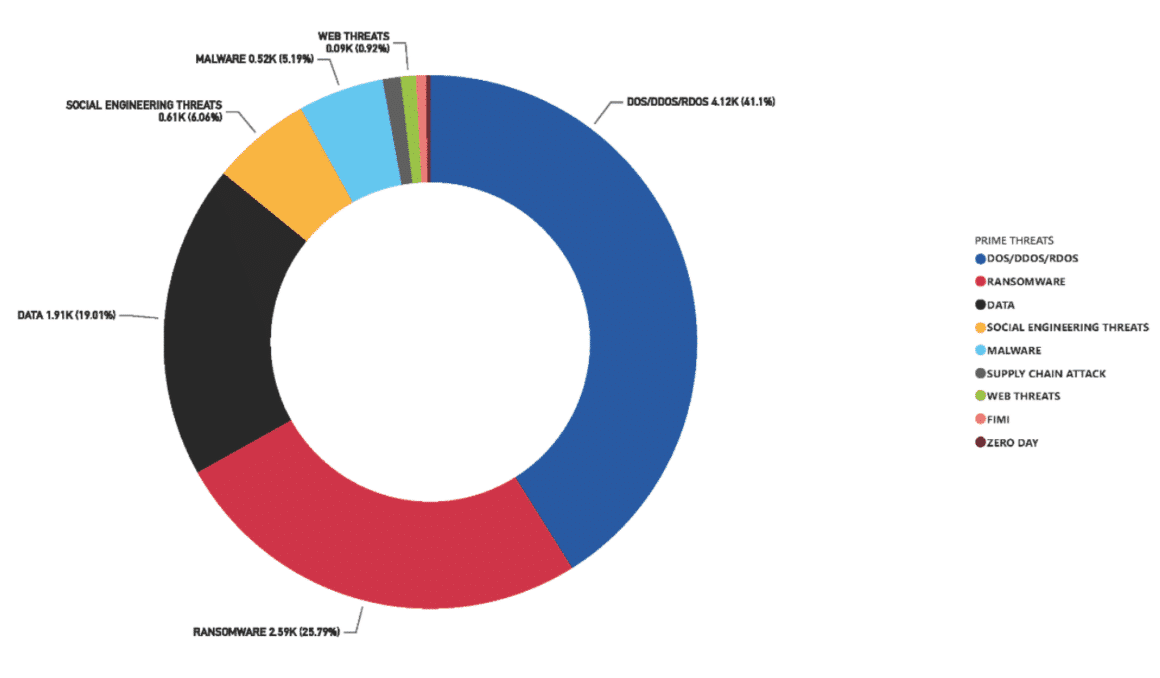

Le rapport ENISA Threat Landscape 2024 identifie huit menaces principales qui ont marqué l’année, résultant d’une analyse de milliers d’incidents de cybersécurité rapportés publiquement :

- Ransomware : Cette menace continue de figurer en tête des attaques, avec un recours croissant aux techniques de double extorsion, où les attaquants demandent une rançon non seulement pour restaurer l’accès aux données mais aussi pour éviter leur divulgation publique. Les ransomwares visent une large gamme de secteurs, notamment les services publics, le secteur de la santé et les services aux entreprises.

- Malware : Les logiciels malveillants, qui englobent toute forme de code destiné à compromettre la confidentialité, l’intégrité ou la disponibilité des systèmes, demeurent omniprésents. Les stealeurs d’informations, largement utilisés par les cybercriminels, sont un outil essentiel pour l’exfiltration de données sensibles.

- Ingénierie sociale : Les cybercriminels exploitent les erreurs humaines à travers des techniques de manipulation telles que le phishing, le spear-phishing et la compromission de courriels professionnels (BEC). Ces attaques visent à tromper les utilisateurs pour obtenir un accès à des informations sensibles.

- Menaces contre les données : Les violations de données, qu’elles soient intentionnelles (attaques cybercriminelles) ou accidentelles (fuites de données), représentent une menace critique. Ces incidents peuvent mener à la destruction, la modification ou l’exfiltration non autorisée de données confidentielles.

- Menaces contre la disponibilité : Attaques par déni de service (DDoS) : Ces attaques ciblent la disponibilité des systèmes, rendant les services inaccessibles aux utilisateurs légitimes. Les attaques DDoS sont particulièrement destructrices, touchant plusieurs secteurs, notamment l’administration publique, le transport et les infrastructures numériques.

- Manipulation de l’information et interférence : Les campagnes de désinformation, souvent orchestrées par des acteurs étatiques ou leurs mandataires, continuent de croître, ciblant des processus politiques et économiques critiques.

- Attaques sur la chaîne d’approvisionnement : Bien que moins fréquentes que les autres types d’attaques, les attaques contre les chaînes d’approvisionnement, notamment celles ciblant les fournisseurs de logiciels, constituent une menace croissante. Les cybercriminels exploitent des vulnérabilités au sein des systèmes critiques pour compromettre l’intégrité des infrastructures.

- Attaques contre les infrastructures critiques : De plus en plus d’acteurs de la menace s’intéressent aux infrastructures critiques telles que les réseaux énergétiques et les systèmes de santé, visant à perturber leur fonctionnement ou à compromettre des informations sensibles.

Ces menaces continuent d’évoluer avec l’avancée des techniques d’attaque et l’extension des surfaces d’attaque dans un monde toujours plus interconnecté.

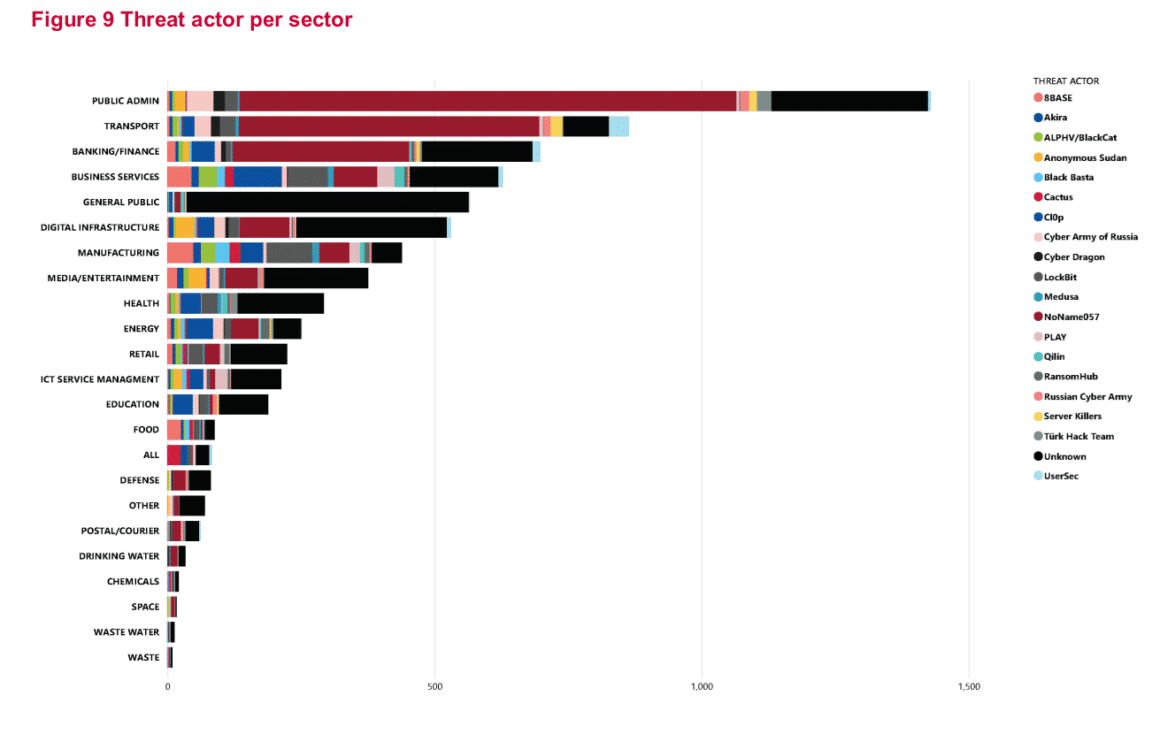

Les secteurs de l’administration publique et du transport restent des cibles privilégiées

L’analyse des 20 acteurs de la menace les plus actifs durant la période de référence révèle une tendance notable : la plupart des acteurs malveillants sont agnostiques en termes de secteur, ce qui signifie qu’ils s’attaquent à une grande variété d’industries sans préférence claire. Cependant, comme en 2023, les secteurs de l’administration publique et du transport restent des cibles privilégiées des groupes hacktivistes les plus actifs. Ces groupes, motivés par des objectifs idéologiques ou politiques, continuent de multiplier les attaques contre des organisations publiques, souvent dans le cadre de campagnes de désinformation ou de perturbation des services.

Les secteurs de l’infrastructure numérique, des services aux entreprises et des services financiers ont également été fortement touchés par des attaques, en particulier les ransomwares et les menaces visant la disponibilité des systèmes. Dans plusieurs cas, ces attaques ont été exécutées par des groupes de cybercriminels professionnels opérant de manière indépendante ou en tant que services « hackers-for-hire ».

Les 4 catégories d’acteurs malveillants

Le rapport ENISA Threat Landscape 2024 identifie quatre principales catégories d’acteurs de la menace :

- Acteurs liés à des États : Ces groupes sont bien financés et disposent de ressources importantes pour mener des campagnes de cyberespionnage et de sabotage. Leur objectif principal est l’espionnage et la perturbation, souvent soutenus par des gouvernements. Ces acteurs sont connus pour utiliser des techniques sophistiquées pour éviter la détection, telles que l’utilisation d’infrastructures compromises et la dissimulation des communications via des services légitimes (Living Off the Land).

- Cybercriminels et hackers-for-hire : L’objectif principal de ces acteurs est le gain financier. Le marché de la cybercriminalité a continué à se professionnaliser, notamment avec l’essor du Ransomware-as-a-Service (RaaS) et d’autres modèles commerciaux criminels. Ces acteurs monétisent leurs accès en vendant des informations volées ou en extorquant leurs victimes via des ransomwares.

- Acteurs offensifs du secteur privé (PSOA) : Ces entités commerciales développent et vendent des cyber-armes, notamment des exploits de type zero-day. Ces outils sophistiqués sont souvent achetés par des gouvernements ou des acteurs privés pour mener des opérations de surveillance ou d’espionnage. Le rôle croissant des PSOA dans le paysage de la cybersécurité représente une menace sérieuse pour la protection des infrastructures critiques et des données personnelles.

- Hacktivistes : Motivés par des raisons idéologiques ou politiques, ces groupes sont généralement moins bien financés que les autres types d’acteurs, mais ils restent très actifs, notamment dans des campagnes visant à perturber les processus politiques ou à attirer l’attention sur certaines causes. Les hacktivistes sont souvent associés à des campagnes de désinformation ou à des attaques de type déni de service (DDoS).

La tendance de se cacher derrière des services légitimes (Living Off Trusted Sites)

Les acteurs malveillants, en particulier ceux liés à des États, utilisent de plus en plus des techniques avancées pour rester discrets et éviter la détection. Les groupes de cyberespionnage exploitent notamment des failles dans les infrastructures critiques, des outils de gestion à distance et des services cloud pour infiltrer leurs cibles tout en se camouflant derrière des services légitimes (Living Off Trusted Sites).

Les attaques ciblant les identités et les dispositifs périphériques (edge devices) restent une porte d’entrée privilégiée pour ces acteurs, qui exploitent des vulnérabilités non corrigées dans des logiciels utilisés à grande échelle.

Des tactiques d’attaque en constante évolution

Ce rapport démontre à nouveau que les acteurs malveillants continuent d’adapter leurs tactiques et techniques pour exploiter les nouvelles vulnérabilités créées par l’adoption massive des technologies cloud et l’interconnexion croissante des systèmes numériques.

L’évolution des cybermenaces en 2024 montre une complexité accrue dans les motivations des attaquants, ainsi qu’une professionnalisation notable de certains acteurs, en particulier dans le cadre des services cybercriminels et de la vente d’outils offensifs.

Pour en savoir plus

ENISA Threat Landscape 2024

Seven prime cybersecurity threats were identified in 2024, with threats against availability topping the chart and followed by ransomware and threats against data, and the…

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.