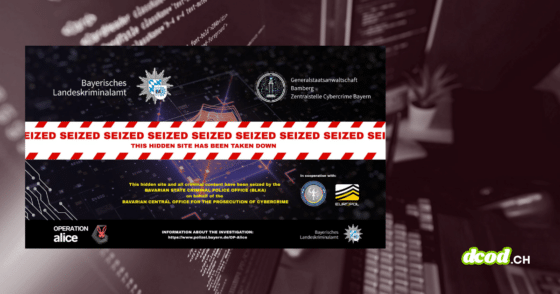

Telegram a modifié sa politique de partage de données avec les autorités, rendant la plateforme moins sûres pour les cybercriminels, qui migrent vers des solutions alternatives.

L’application Telegram, historiquement reconnue pour sa politique de confidentialité stricte, a récemment modifié ses règles concernant le partage de données avec les autorités.

Ce changement a des répercussions directes sur les cybercriminels qui utilisaient cette plateforme pour leurs activités illicites. Telegram, autrefois perçue comme un refuge sécurisé pour les discussions privées, est désormais plus coopérative avec les demandes des gouvernements et des forces de l’ordre.

La modification de posture de Telegram

Telegram, initialement conçue pour offrir un haut niveau de protection de la vie privée, permettait une utilisation anonyme et chiffrée de ses services. Cependant, la montée en puissance des activités cybercriminelles sur la plateforme a incité la société à adopter une approche plus proactive en matière de conformité légale.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les nouvelles règles introduites par Telegram permettent désormais le partage de données d’utilisateurs avec les autorités sous certaines conditions plus souples, notamment lorsqu’il s’agit de terrorisme ou de menaces graves à la sécurité publique.

Telegram a en effet revu et précisé ses modalités de partage d’informations avec les forces de l’ordre, notamment en ce qui concerne les cas de terrorisme ou de menaces graves à la sécurité publique. Ce changement marque un tournant dans la manière dont la plateforme gère les demandes des gouvernements et des forces de l’ordre, affectant ainsi la perception qu’ont les cybercriminels de la sécurité sur Telegram.

La réaction des cybercriminels

Face à ce revirement, de nombreux cybercriminels qui utilisaient Telegram pour coordonner des attaques ou vendre des informations volées, comme des bases de données piratées, des identifiants ou des outils malveillants, se trouvent en position plus vulnérable. En conséquence, certains groupes criminels migrent vers d’autres plateformes perçues comme plus sûres et moins coopératives avec les gouvernements.

Les forums spécialisés dans les échanges criminels montrent une augmentation des discussions autour des alternatives à Telegram. Des plateformes comme Signal ou Session, qui mettent en avant leur politique stricte de protection des données et une résistance aux demandes des autorités, deviennent des refuges potentiels pour les cybercriminels en quête de discrétion accrue.

Une méfiance croissante

Les acteurs malveillants commencent donc à exprimer leur inquiétude quant à la sécurité des conversations sur Telegram, notamment dans les canaux privés et les groupes fermés. Même si Telegram continue de chiffrer les messages de bout en bout, les nouvelles politiques laissent entendre que certains métadonnées ou informations d’identification pourraient être partagées avec les autorités. Cela inclut potentiellement des adresses IP ou des numéros de téléphone associés à des comptes suspects.

Ce climat de méfiance contribue à un ralentissement des activités criminelles sur Telegram, notamment dans le commerce d’outils de piratage ou d’identifiants volés. Cependant, il est encore trop tôt pour mesurer pleinement l’impact de ce changement sur l’écosystème cybercriminel global. Ce qui est certain, c’est que la perception de la sécurité sur Telegram a été sérieusement ébranlée, conduisant certains utilisateurs à rechercher des moyens plus sophistiqués pour sécuriser leurs communications.

L’impact sur l’écosystème de la cybersécurité

Le changement de politique de Telegram s’inscrit dans un contexte où de plus en plus de services en ligne sont contraints d’ajuster leur approche en matière de confidentialité et de coopération avec les autorités. Les entreprises, notamment celles opérant dans le domaine de la cybersécurité, surveillent de près cette évolution, car elle pourrait avoir des implications pour la gestion des incidents, la collecte de renseignements sur les menaces, et la collaboration avec les gouvernements.

Pour les professionnels de la cybersécurité, ce revirement de Telegram représente une opportunité et un défi. D’une part, les équipes de sécurité peuvent espérer une meilleure traçabilité des activités criminelles sur la plateforme. D’autre part, la dispersion des cybercriminels vers des services encore plus obscurs complique la surveillance et le suivi des menaces. Les experts doivent donc adapter leurs outils et stratégies pour continuer à suivre efficacement les échanges et transactions dans les communautés cybercriminelles.

Le défi de la protection des données

Le cas de Telegram soulève des questions importantes sur l’avenir des communications sécurisées et la protection de la vie privée dans le domaine numérique. Les plateformes qui permettent une interaction anonyme et chiffrée se trouvent de plus en plus sous pression pour collaborer avec les autorités, en particulier face à la montée des cyberattaques et des activités criminelles en ligne.

Ce changement de politique pourrait inciter d’autres acteurs du secteur des messageries chiffrées à réévaluer leur approche en matière de conformité légale. Dans le même temps, les cybercriminels devront adapter leurs stratégies, que ce soit en modifiant leurs méthodes de communication ou en se déplaçant vers des plateformes plus marginales.

Le paysage des cybermenaces est en constante évolution, et l’impact des nouvelles politiques de Telegram sera probablement suivi de près par les spécialistes de la cybersécurité et les acteurs criminels. Les prochains mois seront déterminants pour comprendre si cette migration des cybercriminels vers d’autres plateformes se généralise ou si Telegram parvient à maintenir sa base d’utilisateurs tout en collaborant avec les autorités.

Découvrez une lecture complémentaire à ce sujet

« Telegram: The Double-Edged Sword of the Digital Age » seeks to shed light on this multifaceted platform, exploring its role in facilitating both open communication and clandestine operations. We will delve into the technical underpinnings of Telegram’s encryption protocols, examine its use by activists and journalists seeking secure communication, and investigate its darker side as a gateway to the hidden depths of the dark web.

Pour en savoir plus

Are Telegram’s New Policies Spooking Cybercriminals?

Telegram will now divulge IP addresses and phone numbers in response to valid legal requests. Some cybercriminals are planning to leave Telegram. We assess the…

Telegram’s Policy Shift: How Cybercriminals Are Reacting to New Data Sharing Rules

Telegram recently made waves by updating its privacy policy, marking a significant departure from its long-standing reputation as a haven for privacy-focused users, including…

(Re)découvrez également:

Signal teste les noms d’utilisateur pour éviter de devoir partager son numéro de téléphone

Signal teste l’utilisation de noms d’utilisateur pour éviter le partage de numéros de téléphone. Cette fonctionnalité amène donc une avancée intéressante pour la confidentialité 👍️

Signal bientôt inutilisable au Royaume-Uni?

Signal est prête à quitter le Royaume-Uni si le pays exige que les fournisseurs de communications chiffrées « rendent vulnérables » leurs produits

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.