Une étude de Claroty révèle que les cyberattaques sur les systèmes cyber-physiques provoquent des pertes financières importantes et des perturbations opérationnelles étendues sur les infrastructures critiques.

Une récente étude menée par Claroty, impliquant plus de 1 100 professionnels de la cybersécurité à travers 40 pays, s’est penchée sur les impacts financiers et opérationnels des cyberattaques sur les systèmes cyber-physiques (CPS).

Ces systèmes incluent des technologies opérationnelles (OT), l’Internet des objets (IoT), des dispositifs médicaux connectés (IoMT) et des systèmes de gestion des bâtiments. L’étude révèle les défis croissants auxquels font face les infrastructures critiques et les entreprises dans divers secteurs, tels que l’énergie, la santé et la fabrication, en termes de résilience face aux cybermenaces.

Des pertes financières significatives liées aux cyberattaques

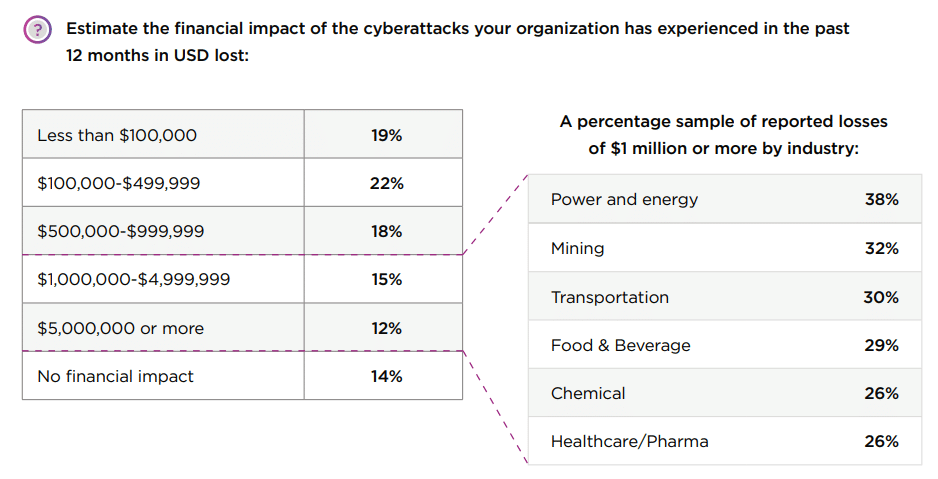

Selon l’étude, les entreprises subissent des pertes financières considérables à la suite d’attaques ciblant leurs CPS. Près de 45 % des répondants ont rapporté des pertes dépassant les 500 000 USD, tandis que 27 % ont subi des pertes dépassant le million de dollars.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les secteurs les plus touchés, notamment la chimie, l’énergie, et les matériaux, ont signalé des pertes principalement dues à la perte de revenus, aux coûts de récupération, et aux heures supplémentaires nécessaires pour rétablir les opérations. Ces pertes sont aggravées par des interruptions prolongées des services, compromettant la productivité et les livraisons.

La menace persistante des ransomwares

Les ransomwares continuent de représenter une menace majeure, exacerbant les coûts de récupération pour les entreprises. Plus de 53 % des répondants ont payé plus de 500 000 USD en rançons pour restaurer l’accès à leurs systèmes chiffrés.

Cette tendance est particulièrement remarquée dans le secteur de la santé, où 78 % des organisations ont versé des rançons importantes pour reprendre leurs opérations. Les cybercriminels ne se contentent bien sûr plus de chiffrer les données, ils menacent également de divulguer des informations sensibles, ajoutant une pression supplémentaire sur les victimes pour qu’elles cèdent à leurs demandes.

Des impacts opérationnels graves et persistants

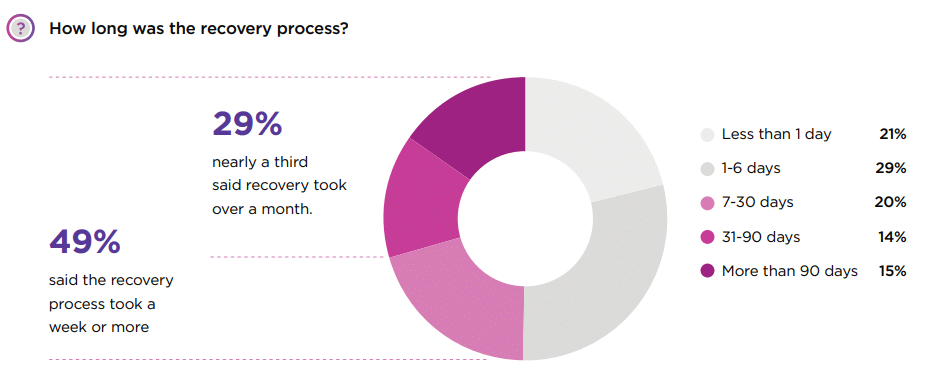

Outre les pertes financières, les attaques sur les CPS entraînent également des perturbations opérationnelles majeures. Environ 49 % des entreprises ont subi plus de 12 heures d’arrêt, et un tiers ont connu au moins une journée complète d’inactivité.

Ces interruptions affectent directement les processus industriels, entraînant des retards dans la production, des arrêts de service, et parfois même des implications sur la sécurité publique. Les manipulations et perturbations des processus ont été les conséquences les plus fréquemment signalées par les répondants, montrant la vulnérabilité accrue des CPS face aux cybermenaces.

Les risques sur les accès à distance et les interconnexions avec les fournisseurs tiers

La connectivité croissante des CPS, notamment via des réseaux privés virtuels (VPN) et d’autres outils d’accès à distance, a accru les risques de cyberattaques. Près de 45 % des entreprises ont subi au moins une cyberattaque liée à un fournisseur tiers au cours des 12 derniers mois.

L’étude révèle par ailleurs que beaucoup d’organisations ne comprennent pas pleinement les connexions tierces à leurs infrastructures critiques, augmentant ainsi les vulnérabilités. Cette situation souligne l’importance de renforcer la gestion des accès à distance et d’améliorer la visibilité sur les connexions externes pour réduire les risques.

Des stratégies de résilience qui se renforcent

Malgré ces défis, l’étude indique que les entreprises montrent des signes de résilience croissante. Environ 56 % des répondants sont plus confiants dans leur capacité à résister aux cyberattaques qu’ils ne l’étaient il y a un an.

Cette amélioration s’explique par la mise en place de meilleures stratégies de gestion des vulnérabilités, une plus grande visibilité des actifs, et des efforts accrus pour sécuriser les systèmes critiques. La gestion proactive des risques est devenue essentielle, en particulier dans les secteurs où la continuité des opérations est vitale, comme la santé et l’énergie.

Pour en savoir plus

The Global State of CPS Security 2024: Business Impact of Disruptions | Claroty

Claroty presents the results of an independent global survey of 1,100 cybersecurity professionals who are tasked with securing cyber-physical systems (CPS)—including operational technology (OT), Internet of Things (IoT), connected medical devices (IoMT), and building management systems (BMS)—that are at the core of…

L’étude peut être téléchargée gratuitement après enregistrement

(Re)découvrez également:

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.