Microsoft a révélé l’existence de Storm-0940, un acteur de menace chinois exploitant des attaques par pulvérisation de mots de passe pour le cyberespionnage, utilisant des techniques d’évasion avancées.

Microsoft a récemment dévoilé des informations clés sur un acteur de menace chinois, identifié sous le nom de « Storm-0940 ». Cette entité malveillante exploite des identifiants d’accès issus d’attaques par pulvérisation de mots de passe, une technique bien connue pour compromettre massivement des comptes, dans le but de mener des activités de cyberespionnage. À partir de réseaux clandestins et dissimulés, ce groupe utilise des stratégies subtiles pour atteindre ses cibles et éviter la détection.

Un acteur de menace sophistiqué et discret

Storm-0940 est décrit par Microsoft comme un acteur de menace au profil sophistiqué. Les cyberattaques menées par ce groupe reposent sur des méthodes subtiles, telles que la pulvérisation de mots de passe (« password spray ») qui permet de tester un grand nombre d’identifiants en un temps court, augmentant ainsi les chances de compromission des comptes. En exploitant des failles humaines et organisationnelles, le groupe parvient à contourner les systèmes de sécurité des entreprises et des infrastructures cibles.

Storm-0940 ne se contente pas d’accéder aux comptes compromis ; l’utilisation de réseaux masqués et de serveurs proxy leur permet de brouiller leurs traces, compliquant la tâche des analystes et des experts en cybersécurité qui tentent de retracer l’origine des attaques. Cette sophistication opérationnelle est un élément crucial qui rend Storm-0940 particulièrement dangereux et persistant.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Techniques d’évasion avancées

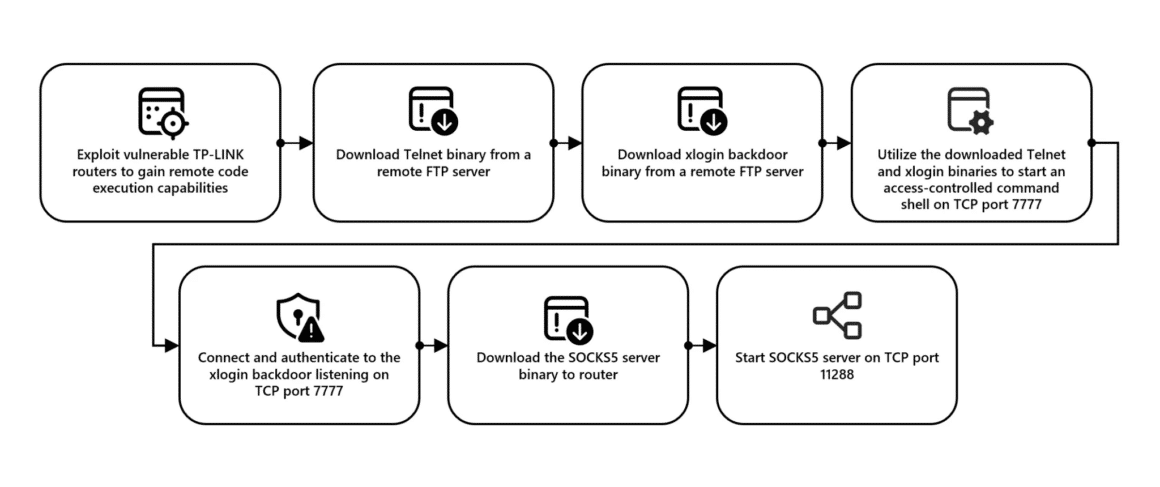

Les chercheurs de Microsoft mettent en avant la capacité de Storm-0940 à rester sous les radars, grâce à des techniques d’évasion très efficaces. Ces méthodes incluent l’utilisation de réseaux de proxys pour masquer leurs activités, rendant la détection et l’attribution des attaques beaucoup plus complexes. De plus, l’équipe malveillante fait appel à des outils de piratage internes, qui sont souvent difficiles à identifier car ces derniers ne sont pas disponibles publiquement et ne sont donc pas bien connus des défenseurs.

Storm-0940 s’appuie sur des infrastructures réparties à travers plusieurs régions pour mener ses attaques, ce qui rend difficile le suivi et la localisation précise de ses opérations. Cette dispersion géographique complique non seulement l’enquête des autorités de sécurité, mais crée également des barrières juridiques lorsqu’il s’agit de mener des actions concertées contre ce groupe.

La pulvérisation de mots de passe reste étonnamment efficace

Le « password spray » ou « pulvérisation de mots de passe » en français est une technique d’attaque qui consiste à essayer un même mot de passe courant sur de nombreux comptes différents, plutôt que de cibler un seul compte avec plusieurs mots de passe. L’idée est d’exploiter la tendance des utilisateurs à choisir des mots de passe simples ou fréquemment utilisés. Contrairement aux attaques par force brute classiques qui se concentrent sur un seul compte, le « password spray » minimise les risques de verrouillage de compte, car il répartit les tentatives sur de nombreux utilisateurs.

La pulvérisation de mots de passe est une technique qui reste étonnamment efficace, même si elle est connue depuis longtemps. Storm-0940 continue d’utiliser cette méthode avec succès, ce qui montre l’importance cruciale de la gestion des mots de passe au sein des organisations. Les systèmes vulnérables, souvent laissés de côté par manque de mesures de sécurité, sont des cibles préférées pour ces attaques. L’exploitation réussie de ces systèmes permet aux acteurs de la menace de mettre en place des bases d’espionnage et de collecte d’informations stratégiques.

L’importance de l’authentification multi-facteurs (MFA)

La persistance des menaces cyber, notamment émanant de groupes bien financés comme Storm-0940, rappelle l’importance de suivre les meilleures pratiques de sécurité pour prévenir les attaques par « password spray ». Parmi ces pratiques, l’utilisation de l’authentification multi-facteurs (MFA) est essentielle.

Le MFA ajoute une couche supplémentaire de sécurité qui nécessite, en plus du mot de passe, une seconde vérification, rendant beaucoup plus difficile l’accès non autorisé même si les identifiants ont été compromis. De plus, il est crucial de mettre en place des politiques de verrouillage de compte après plusieurs tentatives d’échec, d’encourager l’utilisation de mots de passe complexes et uniques, et d’éduquer les utilisateurs sur les risques liés aux mots de passe faibles. Ces mesures permettent de limiter significativement les chances de réussite des attaques par pulvérisation de mots de passe.

Pour en savoir plus

Chinese threat actor Storm-0940 uses credentials from password spray attacks from a covert network

Since August 2023, Microsoft has observed intrusion activity targeting and successfully stealing credentials from multiple Microsoft customers that is enabled by highly evasive password spray…

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.