Les escroqueries téléphoniques en Suisse augmentent grâce à de nouvelles technologies, compliquant leur détection. L’OFCS met en garde contre ces pratiques et recommande la vigilance.

Les escroqueries par téléphone, bien que connues depuis des décennies, ont pris une nouvelle ampleur avec l’évolution des technologies de communication.

En Suisse, le phénomène est surveillé de près par l’Office fédéral de la cybersécurité (OFCS) qui a publié un rapport semestriel 2024/I (janvier à juin) approfondissant les différentes techniques employées par les cybercriminels pour duper les victimes.

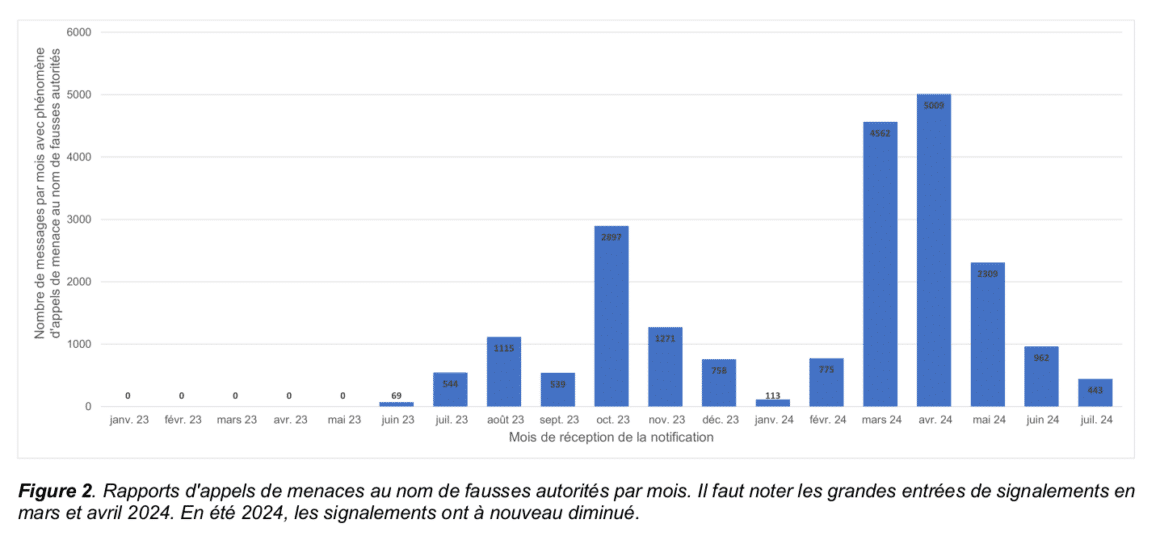

Ce rapport, publié en même temps que le rapport semestriel, met en lumière, entre autres, l’augmentation marquée des signalements d’appels frauduleux se faisant passer pour des autorités de police durant les semaines 10 à 18 de l’année. Ces appels ont fait l’objet de mesures de lutte de la part des opérateurs de télécommunications, entraînant un recul des incidents à partir de juin 2024.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ce type d’arnaque, combinant souvent la voix sur IP (VoIP) et l’ingénierie sociale, présente des risques grandissants pour les utilisateurs de téléphonie. Les principaux détails de ces techniques et des mesures de lutte adoptées sont développés ci-dessous sur la base de l’analyse de l’OFCS référencée ci-dessous.

Techniques d’escroquerie et évolution des technologies

Les escroqueries téléphoniques modernes se caractérisent par l’utilisation de technologies avancées. Les criminels recourent notamment aux robocalls, des appels automatisés souvent déclenchés en masse, qui prétendent émaner de sources légitimes telles que des banques ou des autorités. Le but est de gagner la confiance de l’utilisateur afin de récolter des informations sensibles. L’usurpation de numéros de téléphone, ou spoofing, permet aux escrocs de masquer leur identité réelle et de rendre leurs appels plus convaincants. Cette technique, qui s’est développée grâce à l’accès facile à la VoIP, est particulièrement difficile à retracer.

Avec l’émergence de nouvelles technologies, les criminels ont adapté leurs stratégies. L’utilisation de dispositifs tels que la SIM box permet de convertir des appels internationaux en appels locaux, rendant ainsi la traçabilité plus complexe. Parallèlement, les cybercriminels ont commencé à utiliser l’intelligence artificielle (IA) pour automatiser certaines parties des appels ou manipuler la voix. L’IA permet également d’éviter les systèmes de détection grâce à des scripts adaptés, ce qui rend la lutte contre ces pratiques encore plus difficile.

Les techniques employées par les escrocs reposent sur la manipulation psychologique des victimes. Les criminels utilisent souvent des scénarios d’urgence, comme un problème bancaire imminent ou une action policière, pour créer un sentiment de panique et pousser la victime à réagir impulsivement. L’ingénierie sociale s’appuie sur des émotions telles que la peur, le respect de l’autorité, la culpabilité, ou encore la curiosité, afin de soutirer des informations confidentielles ou de l’argent. Dans certains cas, les cybercriminels incitent leurs cibles à télécharger des logiciels de contrôle à distance tels qu’AnyDesk, leur permettant ensuite d’accéder directement aux comptes bancaires de leurs victimes.

En Suisse, des phénomènes tels que les « Fake Support » sont fréquents. Les victimes reçoivent des appels de faux employés de Microsoft leur affirmant que leur ordinateur a été piraté, ce qui les incite à installer un logiciel de contrôle à distance. Une variante de cette méthode consiste à afficher des fenêtres pop-up sur des sites web incitant les utilisateurs à appeler un numéro spécifique, après quoi l’escroquerie suit son cours habituel.

Les escroqueries téléphoniques en Suisse

Depuis juillet 2023, la Suisse fait face à une recrudescence de robocalls au nom des autorités. Ces appels automatisés visent à intimider les victimes en les accusant de délits imaginaires, tels que le blanchiment d’argent. Ces appels utilisent des enregistrements préfabriqués et ne dirigent l’appel vers un agent humain que si la victime appuie sur une touche, indiquant ainsi une intérêction possible. Les criminels, organisés en centres d’appels, utilisent l’usurpation de numéros pour convaincre les victimes de la légitimité de leur appel.

Les fournisseurs de services de télécommunications en Suisse luttent contre ces pratiques par différentes méthodes, incluant le filtrage d’appels et la reconnaissance vocale. Cependant, la lutte contre l’usurpation d’identité reste un défi majeur, car la fraude s’adapte constamment aux contre-mesures mises en place.

L’impact de l’intelligence artificielle sur les escroqueries téléphoniques

L’intelligence artificielle (IA) joue un rôle croissant dans la sophistication des escroqueries téléphoniques. Comme le décrit le chapitre 6.3 du rapport de l’OFCS, l’IA permet aux cybercriminels d’automatiser et de personnaliser leurs attaques, rendant la détection et la prévention plus difficiles. Par exemple, les techniques d’altération de la voix à l’aide de l’IA permettent aux criminels d’imiter la voix d’une personne de confiance, augmentant ainsi la crédibilité de leur attaque.

Cette utilisation croissante de l’IA pose des défis importants pour les fournisseurs de télécommunications et les régulateurs. Les méthodes traditionnelles de détection d’appels frauduleux, basées sur la reconnaissance de schémas ou la vérification des identifiants d’appelants, deviennent de moins en moins efficaces face à ces nouvelles tactiques.

La complexité des mesures juridiques et préventives

L’OFCS et les autres acteurs de la cybersécurité en Suisse s’appuient sur des lois telles que la Loi fédérale sur la concurrence déloyale (LCD) ou la Loi sur les télécommunications (LTC) pour tenter de réguler ces pratiques. Néanmoins, les limites des juridictions internationales rendent difficile la poursuite des cybercriminels opérant depuis l’étranger. Par ailleurs, l’émergence de l’intelligence artificielle ajoute une couche supplémentaire de complexité à ces problèmes, notamment avec la manipulation de la voix ou l’automatisation des escroqueries.

Pour prévenir les escroqueries, l’OFCS recommande aux utilisateurs de faire preuve d’une grande vigilance en cas d’appels inattendus. Parmi les conseils donnés, il est essentiel de ne jamais divulguer d’informations sensibles par téléphone, d’éviter de suivre des instructions suspectes, et de résister à toute tentative de manipulation par la peur ou l’urgence.

Un défi complexe pour la cybersécurité

Les escroqueries par téléphone demeurent un défi complexe pour la cybersécurité moderne, à la fois pour les utilisateurs, les fournisseurs de télécommunications et les régulateurs. La combinaison des avancées technologiques, comme la voix sur IP et l’intelligence artificielle, avec des méthodes d’ingénierie sociale, en fait une menace toujours plus sophistiquée. La collaboration entre les différents acteurs de la chaîne des télécommunications, associée à une prise de conscience accrue de la part des utilisateurs, est cruciale pour réduire ces risques.

Pour en savoir plus

OFCS : Cybermenaces : un incident est annoncé toutes les 8,5 minutes

07.11.2024 – Les cybermenaces sont en nette augmentation : jusqu’à la fin du mois d’octobre 2024, l’Office fédéral de la cybersécurité (OFCS) a reçu en moyenne une annonce toutes les 8,5 minutes. Durant le premier semestre 2024, il a ainsi enregistré 34 789 incidents, soit presque deux fois plus que l’année précédente, sur la même période. Cette hausse est notamment liée à la très forte augmentation des tentatives d’escroquerie (23 104 cas signalés), qui constituent deux tiers de toutes les annonces. Les appels téléphoniques frauduleux font quant à eux l’objet d’une attention toute particulière et sont analysés dans un rapport séparé.

(Re)découvrez également:

Alerte de l’OFCS : comment les escrocs utilisent WhatsApp pour vous tromper

Une recrudescence de comptes WhatsApp piratés a été signalée à l’OFCS. Les cybercriminels incitent les victimes à envoyer des codes SMS, accèdent aux comptes et demandent de l’argent via Twint.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.