Le World Economic Forum, en partenariat avec divers acteurs, explore des moyens de lutter contre la cybercriminalité via des collaborations stratégiques et un partage efficace des informations.

Le World Economic Forum, en collaboration avec d’autres organisations, a exploré comment les initiatives concertées peuvent perturber les activités cybercriminelles à grande échelle. Plusieurs rapports et événements ont permis de mettre en avant l’évolution du paysage de la cybercriminalité et les actions nécessaires pour en réduire l’impact. Voici un résumé des principaux enseignements tirés de ces études et de ces initiatives de collaboration.

Les nouvelles dimensions de la cybercriminalité

En 2023, environ 25,5 % de la population mondiale a été touchée par des fraudes facilitées par des cyberattaques. Cette criminalité ne s’arrête pas à l’impact sur les victimes directes : elle alimente également des activités comme la traite des personnes, particulièrement en Asie du Sud-Est, où des individus sont forcés à participer à des escroqueries en ligne.

La convergence entre cybercriminalité et criminalité organisée violente reflète une nouvelle évolution de ce secteur, où de nouveaux entrants se montrent moins scrupuleux quant aux dommages physiques infligés. Par exemple, une cyberattaque sur un fournisseur de tests sanguins en 2024 au Royaume-Uni a perturbé la récolte de sang et contraint à réorganiser plus de 800 opérations médicales.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Collaboration contre la cybercriminalité

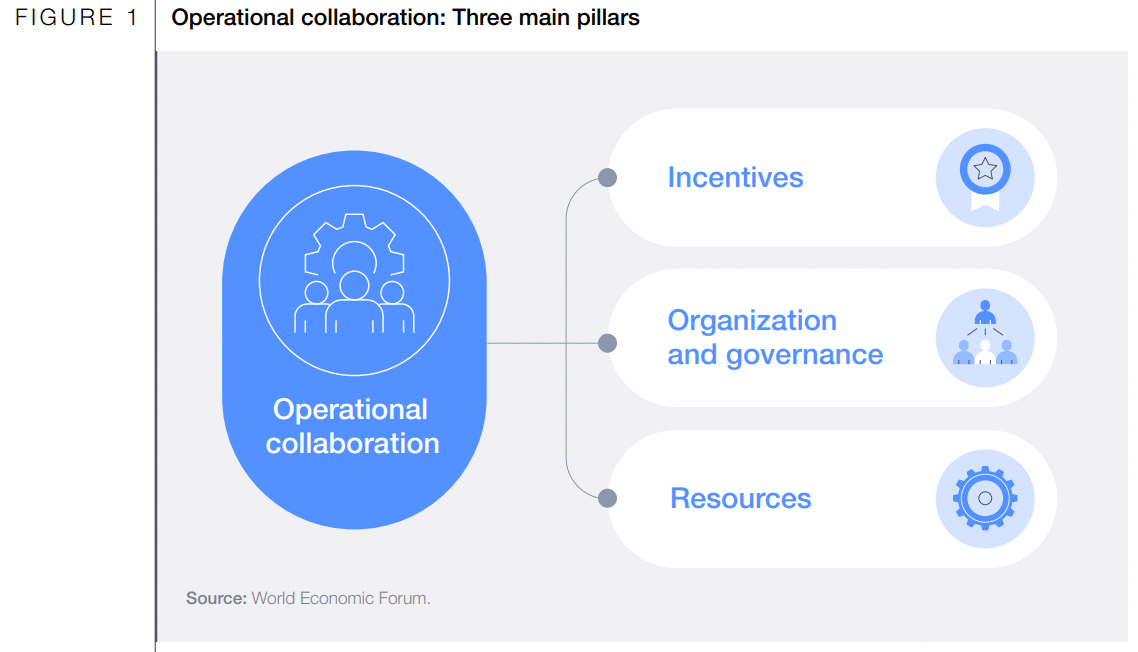

La collaboration entre le secteur public et le secteur privé permet de perturber les opérations cybercriminelles en augmentant les risques, les coûts, et la complexité des activités malveillantes. Le World Economic Forum a publié un cadre de collaboration opérationnelle pour soutenir de telles initiatives.

En 2024, plusieurs campagnes de perturbation ont réussi à ébranler les infrastructures techniques des cybercriminels, avec des interventions significatives en Asie, en Europe et en Amérique du Nord. Ces initiatives montrent l’importance de renforcer les partenariats pour réduire l’attrait de la cybercriminalité en augmentant les risques pour les auteurs.

La structure duale pour une collaboration efficace

Les collaborations réussies nécessitent une structure claire et une gouvernance adaptée aux risques des organisations participantes. Pour le WEF, le Cyber Threat Alliance (CTA) est un exemple emblématique de cette approche. Les membres partagent des informations exploitables sur les cybermenaces via une plateforme organisée selon les modèles d’attaques. Ces échanges renforcent la cybersécurité globale en assurant que chaque membre dispose d’informations actualisées. En utilisant un système de notation des contributions, le CTA crée un environnement de compétition positive, stimulant l’amélioration continue de l’intelligence partagée.

De même, l’initiative Cybercrime Atlas, lancée en 2023, favorise la collaboration en permettant aux participants de construire une compréhension commune des réseaux cybercriminels à partir de renseignements en source ouverte. Cette approche a permis de soutenir deux campagnes transfrontalières de perturbation en 2024, illustrant l’efficacité des actions concertées contre la cybercriminalité.

Une coordination efficace des ressources

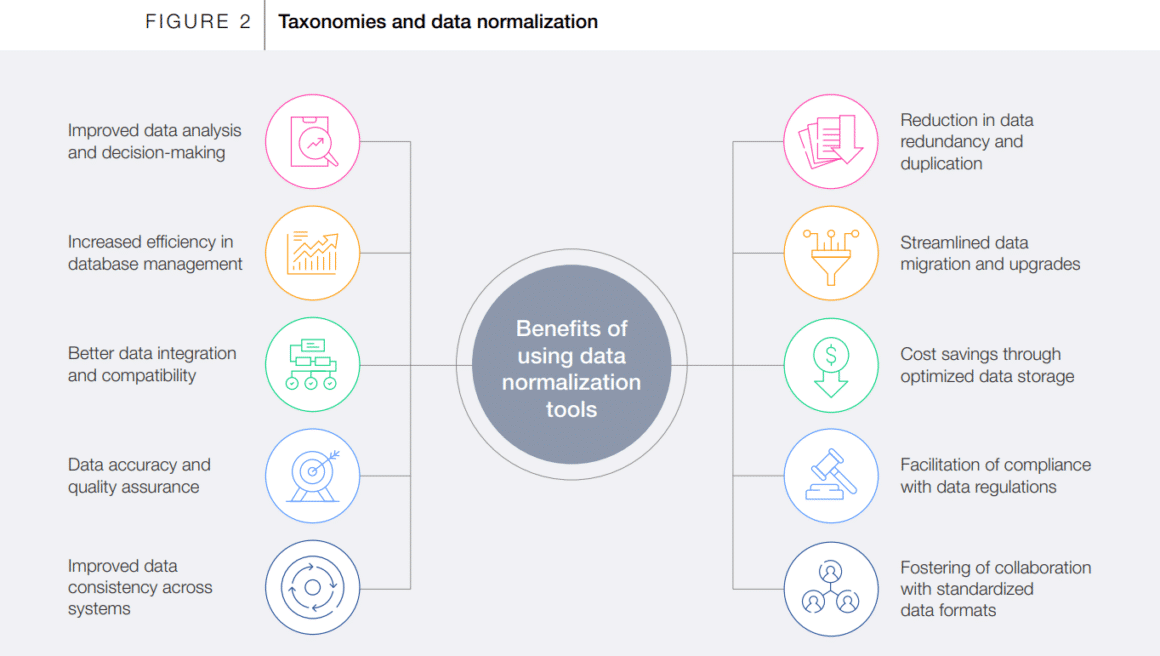

Pour lutter contre la cybercriminalité, une coordination efficace des ressources est cruciale. Cela inclut la standardisation des flux de données pour faciliter la communication entre organisations et la protection de l’intelligence partagée contre tout accès non autorisé. En outre, la croissance exponentielle des données sur les cybermenaces impose des exigences élevées en matière de stockage et de traitement de l’information. Les protocoles juridiques sont également essentiels pour clarifier les rôles et assurer la conformité aux normes internationales de confidentialité, garantissant ainsi des échanges de renseignements sans compromettre la sécurité des données.

Alignement sur les exigences légales et formation continue

L’alignement des exigences légales permet de surmonter les difficultés liées aux différentes juridictions, assurant ainsi la mobilisation rapide et sécurisée des ressources. Le développement continu des compétences humaines est également un atout clé, les collaborations favorisant le partage des connaissances et des meilleures pratiques. Cela renforce les capacités de défense collective, nécessaires pour faire face à la complexité et à la portée mondiale de la cybercriminalité.

Avec une mise en œuvre simultanée de ces trois piliers—incentives à collaborer, structure de gouvernance et coordination des ressources—les efforts collectifs peuvent être accélérés pour perturber systématiquement la cybercriminalité. Ces exemples montrent la puissance de l’action collective dans la création d’un avenir numérique plus sécurisé et résilient.

Pour en savoir plus

Collaborations between industry experts and the public sector are disrupting cybercriminals. Here’s how

Now, it’s time for cyber-defenders to join forces and work together to stay ahead in the fight against cybercrime. The World Economic Forum’s Centre for Cybersecurity has released a framework to support operational collaborations that disrupt cybercrime at scale.

(Re)découvrez également:

La désinformation et la cyber-insécurité au top des risques du WEF en 2024

Le World Economic Forum (WEF) publie son Rapport sur les risques mondiaux 2024, mettant en lumière la propagation de fausses informations comme le principal risque technologique mondial.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.