Le 5 décembre 2024, le canton de Vaud a organisé un exercice de gestion de cybercrise pour tester la résilience d’une centaine de ses partenaires face à des cybermenaces croissantes.

Le canton de Vaud a organisé, le 5 décembre 2024, un exercice de gestion de cybercrise à l’échelle cantonale. Cet événement a impliqué une centaine d’entités, incluant des infrastructures critiques telles que le Centre hospitalier universitaire vaudois (CHUV) et diverses communes.

Renforcer la résilience cantonale

L’objectif principal était d’évaluer la capacité de réponse des institutions face à des cyberattaques, d’améliorer la coordination entre les différents acteurs et d’identifier les lacunes potentielles dans la gestion de ce type de crise.

Cet exercice, orchestré par l’État-major cantonal de conduite (EMCC) et la Direction générale du numérique et des systèmes d’information (DGNSI), s’inscrit dans une stratégie plus large visant à renforcer la résilience des infrastructures critiques face à des cybermenaces croissantes. Le canton de Vaud a également présenté des initiatives telles que des campagnes de sensibilisation pour éduquer les collaborateurs aux cyberrisques, notamment via des simulations de phishing.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Adopter une approche structurée et efficace

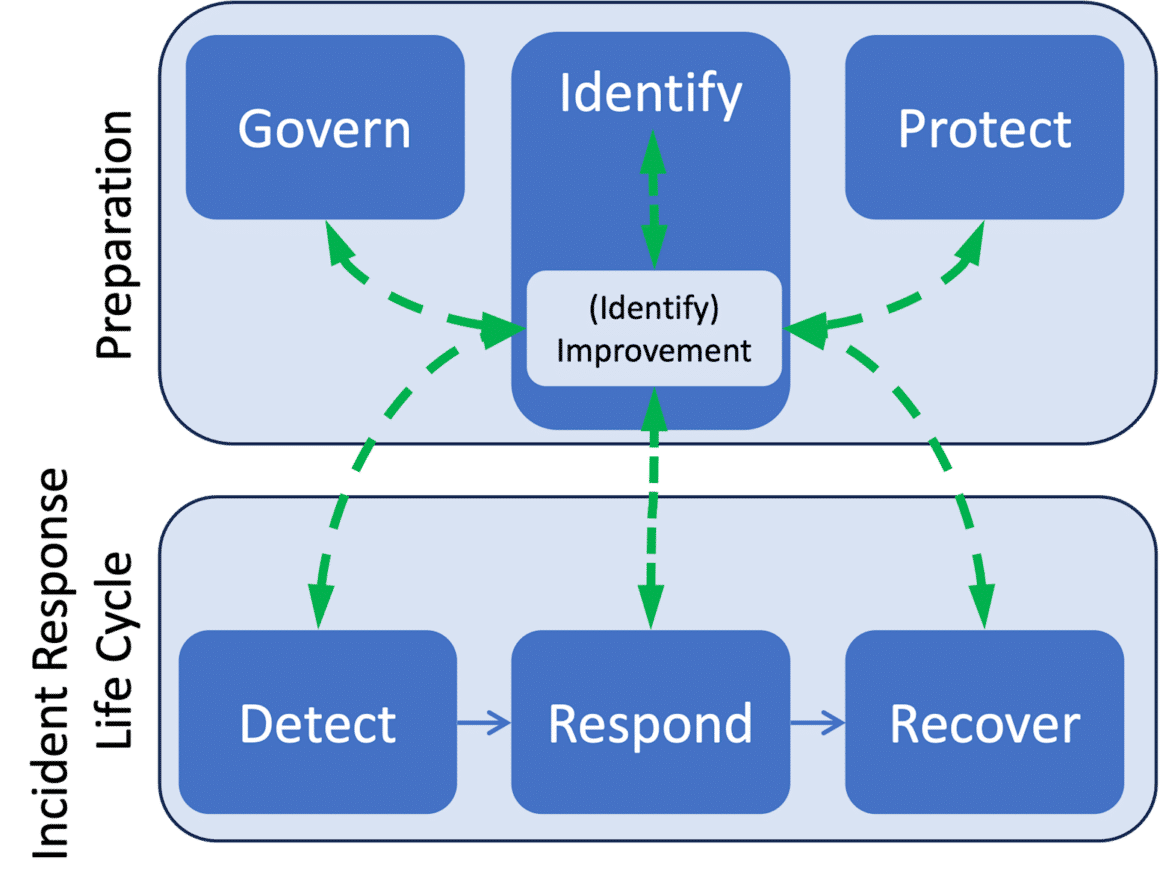

La gestion des cyberincidents exige une approche méthodique et rigoureuse et les directives du NIST peuvent être une bonne inspiration pour garantir une réponse coordonnée et efficace.

Selon le NIST, le processus de gestion des incidents s’articule autour de plusieurs phases fondamentales : la préparation, la détection, l’analyse, le confinement, l’éradication, la récupération et l’apprentissage post-incident. Ces étapes permettent de limiter les impacts des cyberattaques et de renforcer la résilience des infrastructures critiques.

- Préparation : Elle inclut la mise en place des outils et ressources nécessaires, ainsi que des exercices de simulation pour renforcer les capacités des équipes.

- Détection et analyse : Cette phase consiste à surveiller les systèmes pour identifier les signes précurseurs d’un incident et analyser ses causes pour une réponse adaptée.

- Confinement, éradication et récupération : Le confinement limite la propagation des impacts, tandis que l’éradication cible l’élimination des causes sous-jacentes. La récupération permet de rétablir les services critiques en s’assurant de l’intégrité des systèmes.

- Activité post-incident : Cette étape permet de tirer des enseignements clés pour améliorer les procédures et prévenir les incidents futurs.

Les lignes directrices du NIST mettent également en avant l’importance de la documentation des incidents, de l’évaluation des impacts et de l’amélioration continue. Cette approche globale s’avère essentielle pour renforcer la résilience organisationnelle face à un paysage de menaces en constante évolution.

Pour en savoir plus

L’État de Vaud simule une cyberattaque d’ampleur cantonale pour tester sa résilience en matière de cybersécurité.

L’État de Vaud a organisé jeudi un exercice de gestion de cybercrise impliquant près de cent entités du canton. Ce test visait notamment à évaluer la capacité de réaction d’institutions critiques comme le CHUV. Le scénario auquel ont dû faire…

(Re)découvrez également:

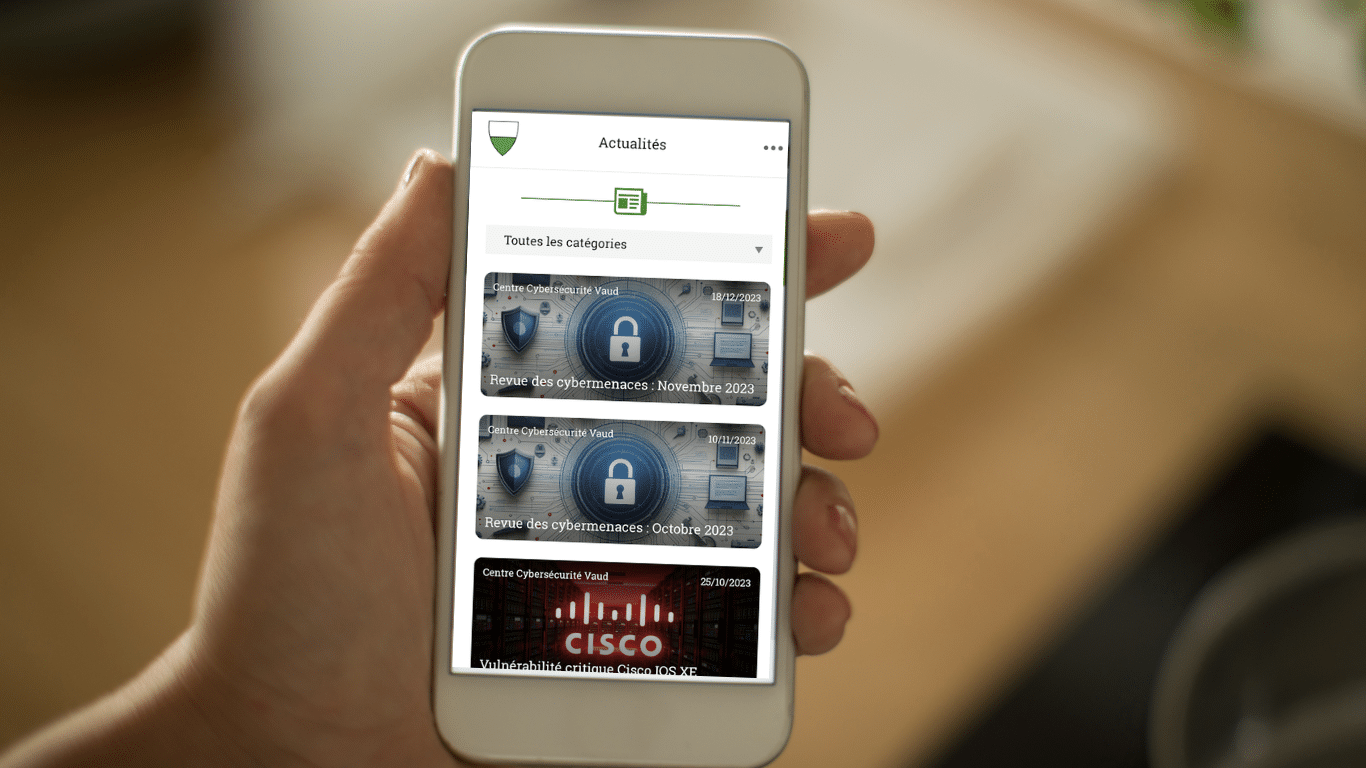

Le canton de Vaud a son app mobile cybersécurité

Le canton de Vaud lance une application mobile pour offrir des informations et alertes sur la cybersécurité, soutenant ainsi collectivités, les entreprises et citoyens vaudois.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.