Voici le résumé des vulnérabilités les plus critiques découvertes la semaine passée.

Le résumé de la semaine

Au cours de la semaine passée, plusieurs vulnérabilités critiques ont été identifiées dans des systèmes largement utilisés, suscitant l’attention de la communauté de la cybersécurité.

Une vulnérabilité de déni de service (DoS) a été exploitée pour désactiver les pare-feu de Palo Alto Networks, entraînant leur redémarrage et nécessitant une intervention manuelle pour rétablir leur fonctionnement normal.

Par ailleurs, des botnets tels que FICORA et Kaiten ont ciblé des routeurs D-Link vulnérables, utilisant des failles connues pour exécuter des commandes malveillantes à distance, compromettant ainsi la sécurité de nombreux dispositifs.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un problème a également été détecté avec les supports d’installation de Windows 11, version 24H2, entraînant des échecs lors des mises à jour de sécurité ultérieures.

De plus, une vulnérabilité critique d’injection SQL a été découverte dans Apache Traffic Control, permettant à des attaquants d’exécuter des commandes SQL arbitraires dans la base de données, compromettant potentiellement l’intégrité des systèmes concernés.

Des failles dans la plateforme cloud de Ruijie Networks ont également été mises en lumière, exposant environ 50 000 dispositifs à des attaques à distance, ce qui pourrait permettre à des acteurs malveillants de prendre le contrôle de ces appareils.

Une vulnérabilité d’exécution de code à distance (RCE) a été identifiée dans Webmin, un outil populaire d’administration système basé sur le web, permettant à des attaquants d’exécuter du code arbitraire et de prendre le contrôle des serveurs concernés.

Adobe a également averti d’une faille critique dans ColdFusion, accompagnée d’un code d’exploitation de preuve de concept (PoC), mettant en danger les serveurs non corrigés face à des attaques potentielles.

Enfin, Apache a corrigé une vulnérabilité dans le serveur web Tomcat, qui permettait à des attaquants de contourner des mesures de sécurité et d’exécuter du code à distance, compromettant ainsi la sécurité des applications déployées.

Ces découvertes soulignent l’importance cruciale de maintenir les systèmes à jour et de surveiller en permanence les vulnérabilités émergentes pour protéger les infrastructures numériques contre les menaces potentielles.

Les vulnérabilités de la semaine

Des pirates exploitent une faille de type DoS pour désactiver les pare-feu de Palo Alto Networks.

Palo Alto Networks met en garde contre l’exploitation par des pirates informatiques de la vulnérabilité de déni de service CVE-2024-3393 pour désactiver les protections pare-feu en forçant son redémarrage. […]

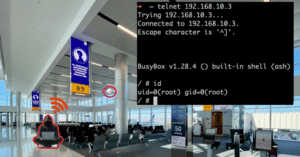

FICORA et les botnets Kaiten exploitent d’anciennes vulnérabilités de D-Link pour des attaques mondiales.

Les chercheurs en cybersécurité mettent en garde contre une augmentation des activités malveillantes impliquant l’infection de routeurs D-Link vulnérables par deux botnets différents, une variante de Mirai appelée FICORA et une variante de Kaiten (alias Tsunami) nommée CAPSAICIN. Ces botnets sont souvent propagés à travers…

Un bug dans le support d’installation de Windows 11 provoque des échecs de mises à jour de sécurité.

Microsoft met en garde contre un problème lors de l’utilisation d’un support média pour installer Windows 11, version 24H2, qui empêche le système d’exploitation d’accepter de futures mises à jour de sécurité. […]

Vulnérabilité critique d’injection SQL dans Apache Traffic Control notée 9.9 CVSS – Appliquez le correctif dès maintenant

La Fondation Apache Software (ASF) a publié des mises à jour de sécurité pour corriger une faille de sécurité critique dans Traffic Control qui, si elle est exploitée avec succès, pourrait permettre à un attaquant d’exécuter des commandes SQL arbitraires dans la base de données.

Les failles de la plateforme Cloud de Ruijie Networks pourraient exposer 50 000 appareils à des attaques à distance.

Des chercheurs en cybersécurité ont découvert plusieurs failles de sécurité dans la plateforme de gestion cloud développée par Ruijie Networks qui pourraient permettre à un attaquant de prendre le contrôle des appareils du réseau. « Ces vulnérabilités affectent à la fois la plateforme Reyee, ainsi que Reyee…

Vulnérabilité RCE de Webmin permettant aux attaquants d’exécuter un code arbitraire et de prendre le contrôle du serveur.

Webmin, l’outil populaire d’administration système basé sur le web, a été trouvé à contenir une vulnérabilité de sécurité critique qui pourrait permettre aux attaquants de prendre le contrôle des serveurs. La vulnérabilité, identifiée sous le code CVE-2024-12828, a reçu un score CVSS de 9.9, indiquant son…

Adobe met en garde contre une faille critique de ColdFusion avec du code d’exploitation PoC.

Adobe a publié des mises à jour de sécurité hors bande pour corriger une vulnérabilité critique de ColdFusion avec un code d’exploitation de preuve de concept. […]

Apache corrige une faille de contournement de l’exécution de code à distance dans le serveur web Tomcat.

Apache a publié une mise à jour de sécurité pour corriger une vulnérabilité importante dans le serveur web Tomcat qui pourrait permettre à un attaquant d’exécuter du code à distance. […]

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.