Des centaines d’arrestations en Europe grâce à l’exploitation de Sky ECC et ANOM. Europol frappe fort contre les réseaux criminels.

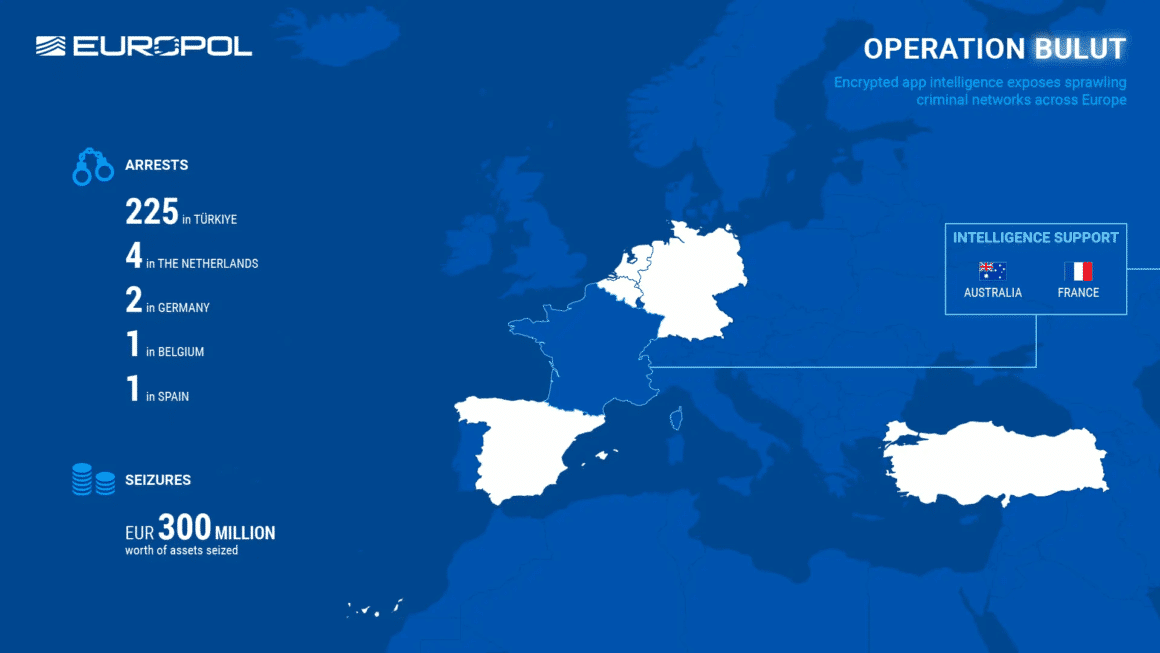

232 arrestations en une journée. Ce chiffre impressionnant résume l’opération coordonnée du 15 avril, menée par Europol et ses partenaires dans plusieurs pays européens ainsi qu’en Turquie. Baptisée « opération Bulut », cette initiative visait des organisations criminelles qui comptaient sur des applications de messagerie chiffrée pour échapper à la surveillance. Mais ces outils se sont retournés contre eux.

Les messageries chiffrées : désormais un atout pour les enquêteurs

Longtemps perçues comme des sanctuaires pour criminels, les plateformes Sky ECC et ANOM ont été retournées par les autorités pour mieux surveiller et infiltrer les communications. Selon Europol, l’exploitation de ces canaux a permis de cartographier les échanges entre les membres de ces réseaux et d’identifier les figures clés.

Les applications chiffrées ont été piégées dans le cadre d’opérations internationales menées ces dernières années. ANOM, en particulier, était une plateforme contrôlée secrètement par les autorités, permettant une surveillance en temps réel des communications de groupes criminels. Le 15 avril, ces capacités ont été mises à profit dans le cadre de l’opération Bulut pour neutraliser des cibles simultanément dans plusieurs pays.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Cartographie des trafics : les données au service du renseignement

L’exploitation des données issues de ces messageries a permis de reconstituer les routes du trafic de drogue entre l’Amérique du Sud et l’Europe. Europol souligne que ces informations ont révélé l’existence de corridors logistiques organisés, impliquant à la fois les expéditeurs, les intermédiaires et les réseaux de distribution.

Cette opération montre comment les données chiffrées, une fois interceptées et analysées, peuvent livrer une vision systémique du crime organisé. Les spécialistes de la cybersécurité reconnaîtront ici des méthodologies similaires à celles d’analyse des cybermenaces : exploitation des métadonnées, détection de schémas, et mise en réseau des éléments pour remonter aux instigateurs.

Une coopération policière sans frontières

Europol a coordonné l’ensemble de l’opération en facilitant l’échange d’informations entre les différentes agences nationales impliquées. Ce travail collectif s’est appuyé sur une synergie entre compétences cyber, ressources humaines d’enquête et partage régulier de renseignements.

Ce modèle coopératif est au cœur de la stratégie européenne de lutte contre les organisations transnationales. Il démontre que la technologie ne suffit pas : sans une coordination internationale efficace, les moyens techniques perdent de leur efficacité.

L’article de référence publié par Europol souligne à plusieurs reprises l’importance de cette approche globale, combinant infiltration numérique, exploitation de l’intelligence criminelle et action judiciaire concertée. L’opération Bulut s’inscrit dans cette logique, mêlant capacités techniques et coopérations judiciaires.

Cybersécurité et criminalité : mêmes outils, mêmes défis

Ce cas illustre montre comment exploiter un environnement chiffré, utiliser les failles humaines ou systémiques des systèmes adverses, et transformer les données interceptées en leviers d’action.

Comme le rappelle Europol, les outils développés pour suivre les cybercriminels ou les groupes terroristes peuvent être redéployés efficacement dans le cadre de la lutte contre le trafic de drogue ou d’autres formes de criminalité structurée.

Pour en savoir plus

Des renseignements chiffrés sur les applications révèlent des réseaux criminels tentaculaires à travers l’Europe

Ces résultats ont été rendus possibles par l’exploitation continue de plateformes de communication cryptées, notamment Sky ECC et ANOM, qui restent des outils puissants entre les mains des enquêteurs.Démasquer les pipelines de drogue vers l’EuropeLe 15 avril, des raids coordonnés ont eu lieu dans plusieurs…

(Re)découvrez également:

Matrix : La chute d’un service de messagerie chiffrée criminelle

Une opération internationale dirigée par Europol a démantelé Matrix, un service de messagerie chiffrée utilisé par des réseaux criminels, entraînant des arrestations et des saisies en Europe.

La police a piraté la plateforme de messagerie « sécurisée » Exclu pour espionner les criminels

La police néerlandaise a démantelé la plateforme de communication chiffrée Exclu utilisée par des organisations criminelles

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.