Simplifiez la réception de rapports de vulnérabilités avec security.txt, un standard clair qui structure le contact entre chercheurs et équipes cybersécurité.

Pour tout chercheur en cybersécurité, signaler une faille à une entreprise est souvent un parcours du combattant. À qui s’adresser ? Par quel canal ? Et comment être sûr que l’information est bien prise en compte ? La norme security.txt, validée par l’IETF sous le RFC 9116, répond précisément à ce problème : en définissant un emplacement standard pour un fichier de contact sécurité, elle simplifie la communication entre les découvreurs de vulnérabilités et les organisations.

Un format simple mais structurant

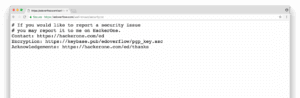

Inspiré de son cousin « robots.txt », le fichier security.txt est un fichier texte placé à un emplacement bien connu du site Web : /.well-known/security.txt. Ce fichier liste les informations utiles pour entrer en contact avec l’équipe sécurité : adresse e-mail, lien vers une politique de divulgation responsable, clé de chiffrement, langues préférées, ou encore date d’expiration du fichier. Tous ces champs sont encadrés par la norme RFC 9116, garantissant un format structuré et lisible à la fois par les humains et les machines.

Ce standard comble un vide : jusqu’à récemment, les chercheurs devaient se contenter d’envoyer des e-mails à des adresses génériques (type security@domaine.com), sans garantie de réception ni de traitement. Une enquête de KrebsOnSecurity montre d’ailleurs que même de grandes enseignes américaines ne disposaient pas d’un canal fonctionnel pour recevoir ce type de signalement.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un signal clair pour les chercheurs en sécurité

Adopter security.txt, c’est envoyer un message clair à la communauté : nous prenons la cybersécurité au sérieux. Des géants comme Google, GitHub, Facebook ou Amazon ont d’ores et déjà intégré cette norme. En Suisse, l’Office fédéral de la cybersécurité (OFCS) recommande vivement son usage, et l’administration fédérale commence elle aussi à l’implémenter progressivement sur ses différents portails.

Les bénéfices sont nombreux : meilleure réactivité face aux incidents, centralisation des contacts, transparence accrue des processus de divulgation. Certaines entreprises vont même plus loin en intégrant dans leur fichier des liens vers leur programme de bug bounty ou leurs offres d’emploi dans le domaine de la cybersécurité. Un moyen efficace de valoriser l’engagement sécurité à l’externe.

Des contraintes à anticiper

Malgré son apparente simplicité, security.txt n’est pas sans effets secondaires. En rendant plus accessible l’information de contact, les entreprises peuvent se retrouver submergées par des rapports non sollicités. Des chercheurs autoproclamés ou des outils de scan automatisés envoient parfois des alertes peu pertinentes, voire totalement erronées, espérant décrocher un contrat ou une prime.

Pour limiter cette surcharge, plusieurs recommandations émergent : filtrer automatiquement les messages selon des mots-clés spécifiques aux scans, bien délimiter les attentes via une politique de divulgation claire, ou encore orienter les contributeurs vers une plateforme de bug bounty structurée.

Vers une adoption plus large

Depuis sa publication en 2022, le RFC 9116 fournit un cadre officiel aux organisations désireuses d’améliorer leur processus de réponse aux vulnérabilités. Aux États-Unis, la CISA a même imposé à toutes les agences fédérales de publier un fichier security.txt dans un délai de 180 jours. En Suisse, plusieurs milliers de sites auraient déjà suivi cette recommandation, selon l’OFCS — mais ce chiffre reste faible au regard du nombre total de domaines actifs dans le pays.

L’enjeu désormais : faire de security.txt un réflexe pour tous les administrateurs de sites. À l’heure où les attaques se multiplient, ne pas proposer de canal clair pour signaler une faille revient à refuser l’aide précieuse de la communauté cybersécurité.

À quand votre fichier security.txt ?

Pour en savoir plus

security.txt : norme proposée pour définir les politiques de sécurité

Lorsque des chercheurs indépendants en sécurité, conscients de la gravité des risques, découvrent des risques dans les services web, ils manquent souvent de moyens pour les signaler correctement. Par conséquent, des problèmes de sécurité peuvent ne pas être signalés. security.txt définit une norme pour aider les organisations à définir le processus permettant aux chercheurs en sécurité de signaler les vulnérabilités de manière sécurisée

RFC 9116 : Format de fichier facilitant la divulgation des vulnérabilités de sécurité

Lorsque des chercheurs découvrent des vulnérabilités de sécurité, les canaux de signalement appropriés font souvent défaut. Par conséquent, les vulnérabilités peuvent ne pas être signalées. Ce document définit un format analysable par machine (« security.txt ») pour aider les organisations à décrire leurs pratiques de divulgation des vulnérabilités afin de faciliter le signalement des vulnérabilités par les chercheurs.

Security.txt – Enregistrez un contact de sécurité sur votre site Internet

En cas de problème de cybersécurité au sein d’une entreprise ou d’une organisation, il est crucial d’en informer aussitôt le responsable de la sécurité. Or, il est généralement difficile, voire impossible, de retrouver ce dernier sur les sites Internet. La norme «security.txt» sert à indiquer de manière uniforme le responsable de la sécurité d’une entreprise ou d’une organisation, ce qui permet de prendre contact avec lui plus rapidement.

security.txt — Wikipédia

security.txt est une norme reconnue pour les informations de sécurité des sites web, permettant aux chercheurs en sécurité de signaler facilement les vulnérabilités. La norme prescrit un fichier texte nommé security.txt à l’ emplacement bien connu , similaire en syntaxe à robots.txt mais destiné à être lisible par machine et par l’homme, pour ceux qui souhaitent contacter le propriétaire d’un site web au sujet de problèmes de sécurité. Les fichiers security.txt ont été adoptés par Google , GitHub , LinkedIn et Facebook .

(Re)découvrez également:

Votre organisation dispose-t-elle d’un fichier Security.txt ?

Un nombre croissant de grandes entreprises adoptent le « Security.txt », une nouvelle norme Internet qui les aide à décrire leurs pratiques et préférences en matière de divulgation des vulnérabilités

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.