brève actu

Découvrez Hook v3, un malware redoutable qui intègre des fonctionnalités de rançongiciel et se propage via GitHub.

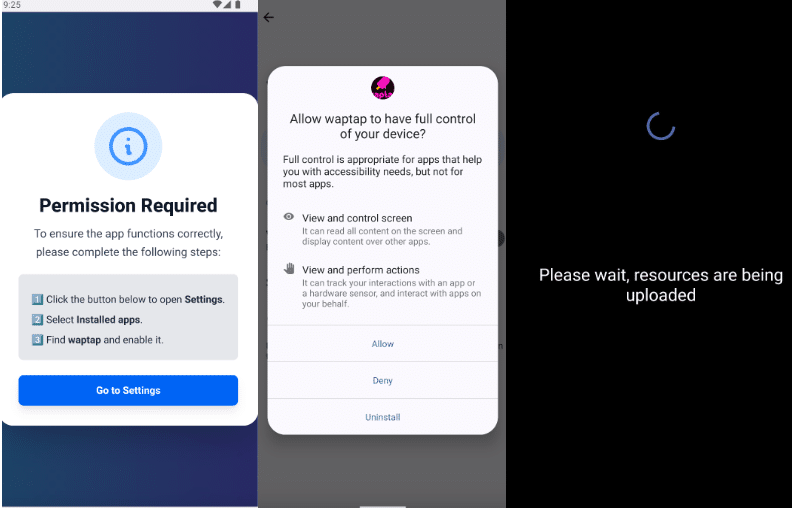

Le Hook v3, un cheval de Troie bancaire récemment analysé par l’équipe de recherche de Zimperium, représente une menace croissante pour les utilisateurs d’Android. Avec ses fonctionnalités avancées, ce malware est capable de réaliser des actions telles que l’affichage de superpositions de rançongiciels et l’exploitation des services d’accessibilité Android pour automatiser la fraude.

Ces capacités permettent aux attaquants de voler des données sensibles et de contrôler les appareils à distance. Le Hook v3 se propage largement, notamment via GitHub, ce qui augmente les risques pour les utilisateurs. Cette évolution illustre la convergence inquiétante des chevaux de Troie bancaires avec d’autres formes de logiciels malveillants, comme le souligne Zimperium.

Superpositions et contrôle à distance

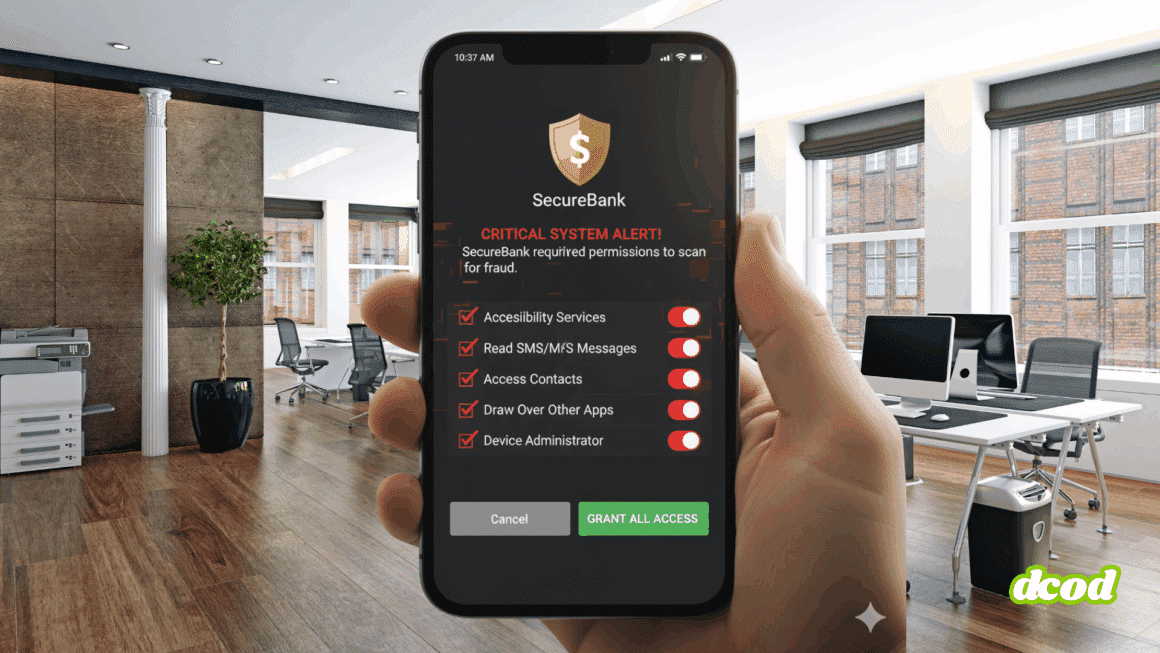

Le Hook v3 se distingue par sa capacité à utiliser des superpositions pour tromper les utilisateurs. Ces superpositions, qui imitent des interfaces légitimes, permettent aux attaquants de capturer des informations sensibles telles que les codes PIN et les données de carte de crédit. Par exemple, une superposition de rançongiciel peut afficher un message d’extorsion en plein écran, incitant l’utilisateur à payer une rançon. De plus, le malware utilise des commandes à distance pour gérer ces superpositions, comme la possibilité de les supprimer après réception d’un ordre spécifique du serveur de commande et de contrôle. Selon TechRadar, cette flexibilité dans l’utilisation des superpositions rend le Hook v3 particulièrement dangereux, car il peut s’adapter à divers scénarios d’attaque.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le Hook v3 se propage principalement via GitHub, où les acteurs malveillants hébergent et distribuent des fichiers APK infectés. Cette méthode de distribution n’est pas limitée au Hook, mais inclut également d’autres variantes de logiciels malveillants. La présence de ce malware sur des plateformes de développement comme GitHub démontre une stratégie de distribution à grande échelle, visant à atteindre un maximum d’utilisateurs.

De plus, l’analyse technique révèle que le Hook v3 pourrait évoluer pour utiliser des systèmes de communication plus robustes, tels que RabbitMQ, afin d’améliorer la résilience et la scalabilité des opérations de commande et de contrôle. Cette perspective d’évolution du malware vers des infrastructures plus sophistiquées souligne la nécessité d’une vigilance accrue et de mesures de protection adaptées.

L’impact du Hook v3 sur la sécurité est significatif, car il cible non seulement les utilisateurs individuels, mais également les institutions financières et les entreprises. En exploitant les services d’accessibilité Android, le malware peut automatiser des actions malveillantes, rendant les défenses traditionnelles moins efficaces. Les fonctionnalités de Keylogging, de capture d’écran et de superpositions frauduleuses renforcent sa capacité à voler des informations sensibles et à compromettre les systèmes. De plus, l’utilisation potentielle de Telegram pour les communications de commande et de contrôle indique que le malware pourrait encore s’enrichir de nouvelles fonctionnalités, augmentant ainsi les défis pour les défenseurs. Les solutions de sécurité, telles que celles proposées par Zimperium, jouent un rôle crucial dans la détection et la neutralisation de ces menaces, en protégeant les utilisateurs même lorsque le malware est installé via des méthodes non conventionnelles.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.