brève actu

Le réseau « Ghost Network » exploite YouTube pour diffuser des malwares déguisés en tutoriels, compromettant les appareils d’utilisateurs dans le monde entier depuis 2021.

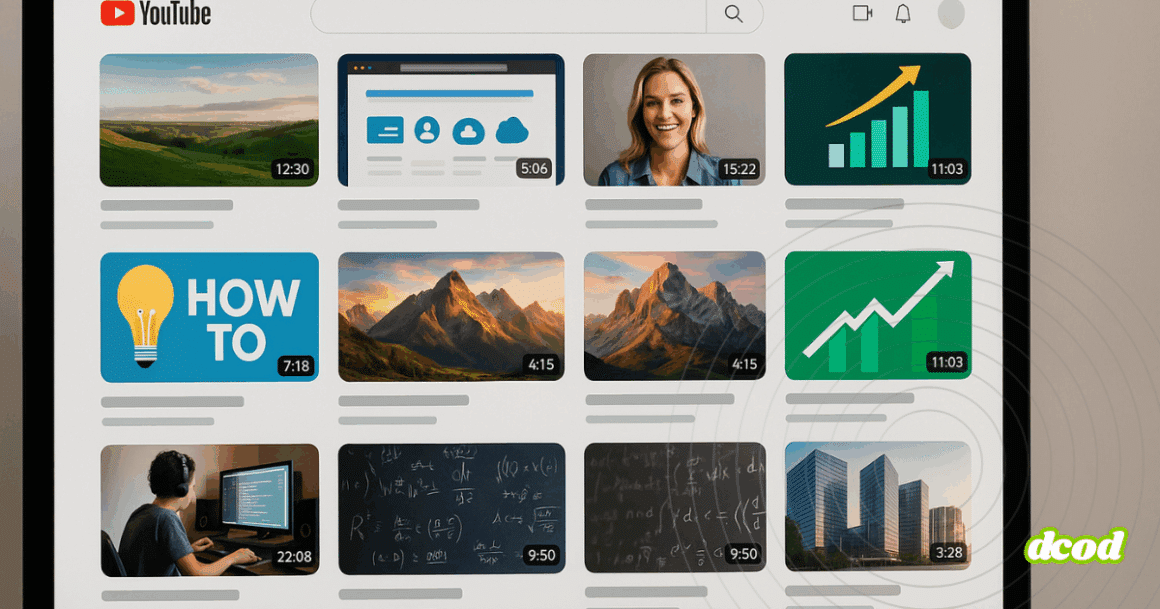

L’exploitation des plateformes de partage vidéo pour diffuser des logiciels malveillants est en augmentation. Un réseau malveillant a utilisé YouTube pour publier plus de 3 000 vidéos depuis 2021. Ces vidéos, sous couvert de tutoriels ou de logiciels craqués, sont en réalité des pièges visant à infecter les appareils des utilisateurs. Cette opération, connue sous le nom de « Ghost Network », a vu son activité tripler depuis le début de l’année, exploitant la confiance que les utilisateurs accordent à la plateforme. L’ampleur de ce réseau souligne la nécessité pour les utilisateurs de rester vigilants face aux contenus qui semblent anodins mais qui peuvent cacher des intentions malveillantes.

YouTube pris d’assaut par des vidéos piégées

Les vidéos malveillantes publiées sur YouTube par ce réseau étaient souvent déguisées en tutoriels ou en démonstrations de logiciels piratés et de triches de jeux. Selon The Register, ces vidéos étaient conçues pour inciter les utilisateurs à télécharger des logiciels qui, en réalité, volaient des informations personnelles, notamment des mots de passe. La stratégie de ces cybercriminels repose sur la popularité des contenus éducatifs et des astuces de jeux, attirant ainsi un large public souvent non averti des dangers potentiels. La manipulation des algorithmes de recommandation de YouTube a permis à ces vidéos de gagner en visibilité, accentuant leur portée et leur impact. Google, informé de cette menace par des experts en cybersécurité, a pris des mesures pour supprimer ces contenus, mais le défi reste constant face à l’ingéniosité des attaquants.

L’ampleur de cette opération a mis en lumière la complexité croissante des attaques en ligne, où les cybercriminels exploitent des plateformes de confiance pour atteindre leurs cibles. Comme le rapporte The Hacker News, ces vidéos ont été intégrées dans un réseau sophistiqué visant à propager des logiciels malveillants à grande échelle. L’utilisation de faux tutoriels et de logiciels piratés attire particulièrement les utilisateurs à la recherche de solutions gratuites, rendant ces attaques d’autant plus efficaces. Cette situation illustre l’importance pour les plateformes comme YouTube de renforcer leurs mécanismes de détection et de suppression de contenus nuisibles. De plus, les utilisateurs doivent être sensibilisés aux risques associés au téléchargement de logiciels provenant de sources non vérifiées.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

En réponse à cette menace, Google a collaboré avec des experts en cybersécurité pour démanteler cette opération. Cette collaboration a permis de supprimer les vidéos incriminées et de renforcer les mesures de prévention sur la plateforme. Néanmoins, la persistance de telles attaques souligne la nécessité d’une vigilance accrue de la part des utilisateurs et des entreprises de technologie. La capacité des cybercriminels à s’adapter et à exploiter les failles des systèmes existants demeure un défi constant. Les efforts conjoints entre les entreprises technologiques et les spécialistes de la cybersécurité sont essentiels pour contrer ces menaces et protéger les utilisateurs dans un environnement numérique en constante évolution.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.