Voici la revue hebdomadaire des actions menées contre la cybercriminalité : arrestations, démantèlements, sanctions ou annonces des forces de l’ordre.

Faits marquants de la semaine

- Un Ukrainien a été extradé d’Irlande pour son implication dans le ransomware Conti, ayant extorqué plus de 500 000 $ à des victimes.

- Un ancien manager de L3Harris a plaidé coupable de vente de failles à la Russie, recevant 1,3 million de dollars en cryptomonnaie.

- Un adolescent américain a été inculpé pour son rôle dans le réseau extrémiste « 764 », accusé de cyberharcèlement et exploitation d’enfants.

- Environ un million de messages de spam ont conduit à une amende de 200 000 £ pour un escroc ciblant des personnes endettées.

La cybersécurité continue de faire face à des défis complexes, illustrés par des incidents récents impliquant des acteurs malveillants à travers le monde. Des extraditions pour des attaques de ransomware aux ventes illégales de failles de sécurité, ces événements soulignent la sophistication croissante des cybercriminels. Les autorités internationales, comme INTERPOL, jouent un rôle crucial dans la coordination des efforts pour démanteler ces réseaux. En parallèle, des amendes sévères sont imposées pour décourager les pratiques nuisibles telles que le spam ciblant les personnes vulnérables. Cette veille met en lumière l’importance de la coopération internationale et de la vigilance continue pour contrer ces menaces persistantes.

Un ressortissant ukrainien a été extradé d’Irlande vers les États-Unis pour sa participation au déploiement du ransomware Conti. Selon www.justice.gov, il est accusé d’avoir conspiré pour infecter des systèmes informatiques et extorquer plus de 500 000 $ en cryptomonnaie de deux victimes dans le Middle District of Tennessee. En outre, Conti a attaqué plus de 1 000 victimes dans le monde entier, générant environ 150 millions de dollars en paiements de rançon. L’extradition a été facilitée par An Garda Síochána, la police nationale irlandaise, après son arrestation en juillet 2023. Le FBI estime que Conti a attaqué plus de victimes d’infrastructures critiques que tout autre ransomware en 2021.

Peter Williams, ancien manager général de L3Harris Trenchant, a plaidé coupable d’avoir vendu des failles de sécurité à un courtier russe. D’après cyberinsider.com, il a volé huit composants de cyber-exploit entre 2022 et 2025, recevant 1,3 million de dollars en cryptomonnaie. Ces failles, destinées à un usage exclusif par le gouvernement américain et ses alliés, ont été vendues à un courtier travaillant avec la Russie. Williams a utilisé des communications chiffrées pour exfiltrer les outils et a dépensé les fonds pour des articles de luxe. L’enquête, dirigée par la division du contre-espionnage du FBI à Baltimore, a révélé des contrats multiples avec le courtier.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Un adolescent américain de 19 ans a été inculpé pour son rôle dans le réseau extrémiste « 764 », impliqué dans des crimes d’exploitation. Comme le rapporte hackread.com, il fait face à six chefs d’accusation, dont l’exploitation sexuelle d’un mineur et le cyberharcèlement. Le réseau « 764 » est décrit comme un groupe extrémiste nihiliste, motivé par la haine de la société et l’exploitation des vulnérables. Si reconnu coupable, il risque jusqu’à 30 ans de prison pour exploitation sexuelle et des amendes pouvant atteindre 250 000 $ par chef d’accusation. L’enquête est menée par le FBI avec l’aide du département de police de Porterville.

Peter Williams, ancien cadre chez L3Harris, a admis avoir vendu des informations cybernétiques confidentielles à un courtier russe. Selon BleepingComputer, il a volé des composants d’exploit pour un montant estimé à 35 millions de dollars et les a vendus pour 1,3 million de dollars en cryptomonnaie. Ces composants étaient destinés exclusivement au gouvernement américain et à ses alliés. Williams a signé des contrats pour la vente initiale et le support continu des outils. Il risque maintenant jusqu’à 10 ans de prison et des amendes importantes.

Les autorités russes ont arrêté trois individus soupçonnés d’être à l’origine du malware Meduza Stealer. Comme le détaille BleepingComputer, ce logiciel malveillant vole des données sensibles via les navigateurs web. Distribué sous un modèle de malware-as-a-service, Meduza a ciblé des organisations en Russie, notamment à Astrakhan. Les suspects ont également développé un botnet capable de désactiver les protections de sécurité des systèmes ciblés. Les autorités poursuivent l’enquête pour identifier d’autres complices.

Un escroc britannique a été condamné à une amende de 200 000 £ pour avoir envoyé près d’un million de messages de spam. Selon Bitdefender, ces messages ciblaient des personnes endettées, leur promettant des solutions financières. L’opération a utilisé une « ferme SIM » pour envoyer massivement des SMS, sans consentement des destinataires. L’ICO a découvert que l’escroc utilisait des noms d’entreprises fictifs pour éviter la détection. Cette amende vise à protéger le public des nuisances causées par ces messages.

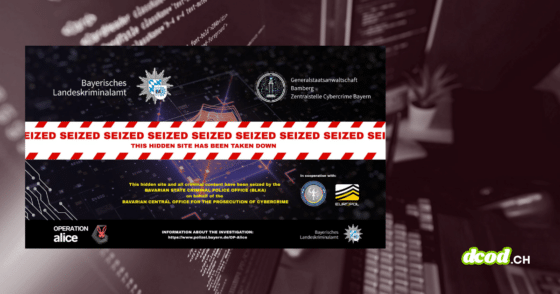

Une opération menée par INTERPOL a permis de démanteler un réseau mondial de cybercriminalité. Comme le rapporte INTERPOL, l’opération Cyclone a abouti à l’arrestation de six membres d’un groupe de ransomware en Ukraine. Ce réseau, utilisant le malware Cl0p, a attaqué des entreprises en Corée et des institutions académiques aux États-Unis. Les autorités ont saisi 185 000 $ en espèces et confisqué des biens lors de perquisitions. Cette opération illustre la coopération internationale dans la lutte contre la cybercriminalité.

Onze suspects ont été arrêtés au Nigeria pour leur implication dans le réseau cybercriminel SilverTerrier. Selon INTERPOL, ces individus sont accusés de fraude par compromission d’emails professionnels, touchant plus de 50 000 cibles. L’opération Falcon II, coordonnée par INTERPOL, a permis de saisir des preuves numériques et de perturber le réseau. Un suspect détenait plus de 800 000 identifiants de domaines potentiels de victimes. Cette arrestation souligne l’importance de la coopération internationale pour lutter contre la cybercriminalité.

Un chef présumé de cybercriminalité a été arrêté au Nigeria dans une opération coordonnée par INTERPOL. D’après INTERPOL, le suspect dirigeait un syndicat transnational impliqué dans des campagnes de phishing et de compromission d’emails professionnels. L’opération, nommée Delilah, a été soutenue par des partenaires privés et a permis de suivre les activités en ligne et les mouvements physiques du suspect. Cette arrestation démontre l’engagement international à poursuivre les cybercriminels.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.