Besoin réellement de réglementation pour protéger ses données personnelles?

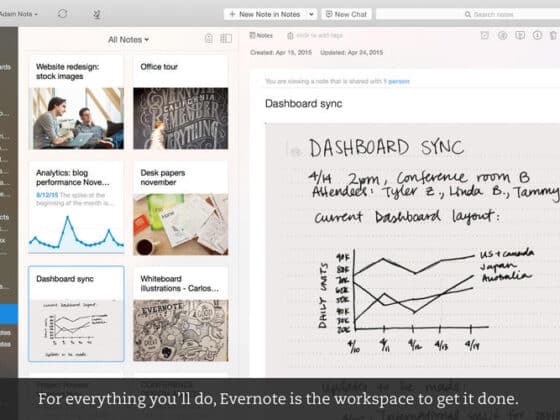

La puissance d'une foule a contrecarré les projets d'Evernote. Espérons que cela servira également de leçon pour les autres majeurs du web.

Belle année 2017!

C'est reparti pour une nouvelle année et il est d'ores et déjà possible de prédire que l'innovation sera un mot-clé incontournable en 2017!

La veille Sécurité (1 janv 2017) – Information et désinformation entre Russes et Américains, les Suisses au combat contre les botnets

Découvrez les actus qu’il ne fallait pas manquer cette semaine à propos de la sécurité (rapport de veille hebdo)

Les 3 règles de base pour la sécurité en ligne

Simples et pleines de bon sens, elles rappellent les principes de base à appliquer vis-à-vis des logiciels

Avant de payer cette demande de ransomware …

Voici deux sites qui peuvent vous permettre de récupérer vos données sans enrichir les cybercriminels

Une fois connectée, cette caméra est infectée en … secondes

Dans la suite des attaques monstres de DDoS profitant des faiblesses d'objets connectés et de caméras en particulier

La veille Sécurité (25 déc 2016) – une année 2016 jonchée de cyber-attaques et 2017 ne sera pas mieux 😡

Découvrez les actus qu’il ne fallait pas manquer cette semaine à propos de la sécurité (rapport de veille hebdo)

La signature électronique dès 2017 en Suisse

La Suisse va franchir un nouveau pas dans le tout numérique en 2017

Etude SANS : Les 4 plus gros risques de cybersécurité dans le secteur financier

Une analyse portée par les réponses de plus de 200 acteurs financiers répartis à travers le monde

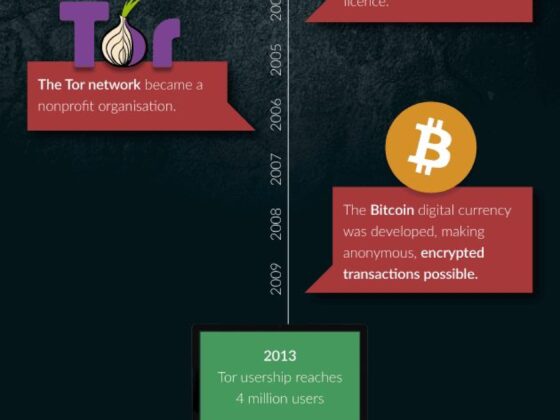

Qu’est-ce que le darknet? #infographie

Une infographie qui plonge dans le darkweb pour en décrire ses principaux contenus