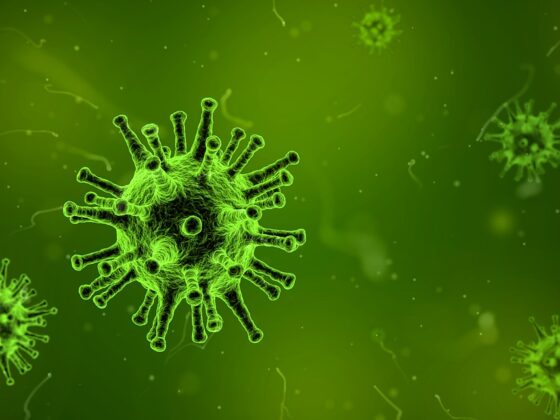

Le fabricant de vaccins AstraZeneca pris pour cible par des hackers nord-coréens #veille (29 nov 2020)

Les actualités de cybersécurité qu’il ne fallait pas manquer cette semaine

Voici pourquoi il ne faut pas saisir ses mots de passe pendant une vidéoconférence

Les chercheurs en sécurité ne cessent de découvrir de nouvelles façons, souvent surprenantes, de pirater vos mots de passe

L’ONU et Europol mettent en garde contre la cyber-menace croissante de l’IA #veille (22 nov 2020)

Les actualités de cybersécurité qu’il ne fallait pas manquer cette semaine

Trois cyberattaques ont ciblé sept fabricants de vaccins COVID-19 #veille (15 nov 2020)

Les actualités de cybersécurité qu’il ne fallait pas manquer cette semaine

7 conseils pour sécuriser vos vidéo-conférences

A l'heure où le télétravail se généralise à nouveau sous la contrainte de ce satané Covid, voici un recueil de bonnes pratiques pour sécuriser vos vidéo-conférences

1 milliard de Bitcoins saisis et les cybercriminels de Maze ferment boutique #veille (8 nov 2020)

Les actualités de cybersécurité qu’il ne fallait pas manquer cette semaine

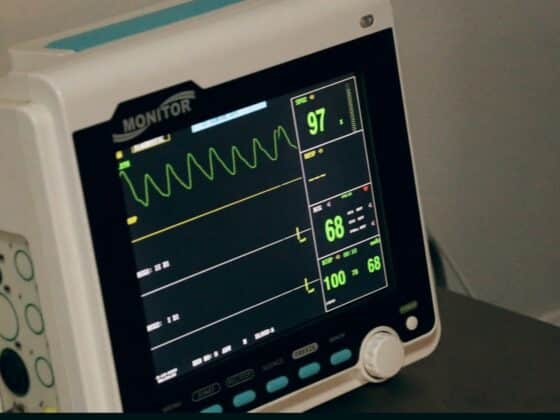

Votre santé dans les mains d’un hacker?

Une occasion de rappeler l'importance des fabricants et la nécessité qu'ils intègrent la sécurité dès la conception de leur produits.

Les vols de voitures sans clé s’accélèrent

Les voleurs se sont adaptés pour profiter des failles avec une relative facilité

Devenez un Hacker Plus pour Facebook

Si vous avez un peu de temps, peut-être que cette proposition de Facebook pourra vous intéresser?

Les hôpitaux sous le feu des cyberattaques #veille (1er nov 2020)

Les actualités de cybersécurité qu’il ne fallait pas manquer cette semaine