Dans la difficulté, celui ou celle qui vous tend la main n’est peut-être par l’âme charitable que vous attendez … et pour se convaincre de cette maxime, peut-être que le site Leakedsource.com est le bon exemple du moment lorsque l’on parle de vol de données.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

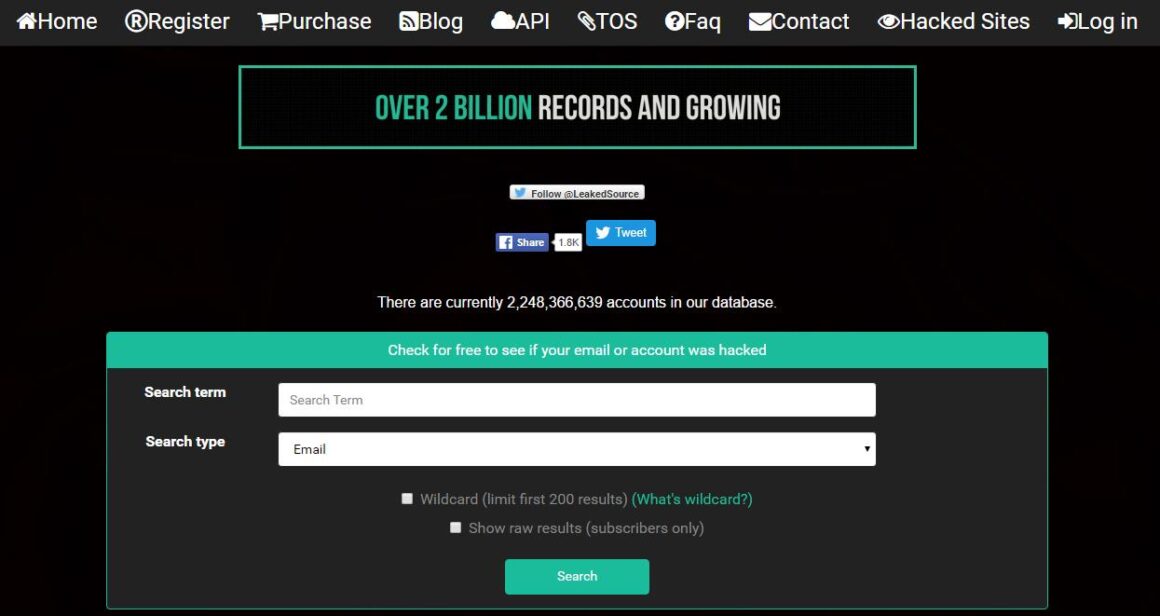

Pour rappel, Leakedsource est devenu au fil du temps une énorme base de données stockant plus de 2 milliards de données qui ont fuité sur internet et celle-ci ne cesse de grossir grâce aux fuites régulières comme le montre cette liste des dernières fuites mise à jour le 9 septembre dernier:

List of the most recently added 20 databases. Last updated September 9th, 2016

- QIP.ru – 33,383,392 users

- Rambler.ru – 98,167,935 users

- Btc-E.com – 568,355 users

- BitcoinTalk.org – 499,593 users

- Last.fm – 43,570,999 users

- Dropbox.com – 68,680,737 users

- Cfire.mail.ru – 12,881,787 users

- Parapa.mail.ru (Main game) – 5,029,530 users

- Parapa.mail.ru (Forum) – 3,986,234 users

- Tanks.mail.ru – 3,236,254 users

- ExpertLaw.com – 190,938 users

- TheSecretWorld.com (FR) – 143,935 users

- TheSecretWorld.com (DE) – 144,604 users

- TheSecretWorld.com (EN) – 227,956 users

- PpcGeeks.com – 490,004 users

- LongestJourney.com – 11,951 users

- GamesForum.com – 109,135 users

- FreeAdvice.com – 487,584 users

- Anarchy-Online.com – 75,514 users

- AgeOfConan.com – 433,662 users

Si vous souhaitez en savoir plus sur Leakedsource, voici une vidéo qui présente rapidement son fonctionnement :

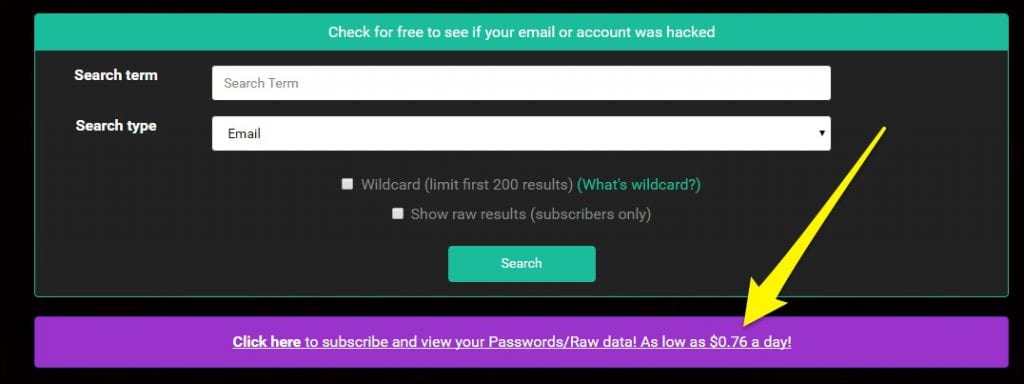

Si l’objectif original du site est d’informer sur les informations sensibles, tels les logins et autres mots de passe, qui auraient été compromis afin de prendre toutes les mesures utiles de précaution a posteriori, il faut également être conscient qu’il devient une véritable caverne d’Alibaba pour les personnes malintentionnées. Sans focaliser sur l’interface très noire (mode blackhat plutôt que whitehat), il faut mentionner que la recherche est payante et ne se limite pas uniquement à vos données personnelles et peut donc logiquement s’avérer une source d’information perverse et très pertinente pour des pirates.

Même s’il n’y a rien à faire, il faut néanmoins être conscient que le vol et la fuite de données est un véritable business sur le web … pour le bien ou le mal.

Pour information, cet article est basé sur les informations recueillies ici : LeakedSource : Un grave danger pour le vie privée des internautes ?

LeakedSource : Un grave danger pour le vie privée des internautes ? | UnderNews

Le site LeakedSource est devenu en à peine un an, la référence et le meilleur lanceur d’alerte en cas de leak (comprenez fuite de données massive suite à un piratage). Le business est juteux, et la plateforme a déjà engrangé plus de 2 milliards de données privées. Danger !

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.