Aujourd’hui, nul ne peut ignorer l’exploitation qui est faite de nos traces numériques et autres données personnelles que nous abandonnons sur le net. Elles permettent certes d’améliorer nos expériences sur la toile mais elles sont également une belle opportunité de revenus supplémentaires pour les GAFA et les autres gros acteurs du web. Face aux abus qui en découlent, les lois tentent aujourd’hui de s’adapter et de cadrer l’utilisation de nos données. Heureusement, elles ne sont pas seules car il ne faut pas oublier la puissance des foules à l’image de la dernière aventure survenue à Evernote.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

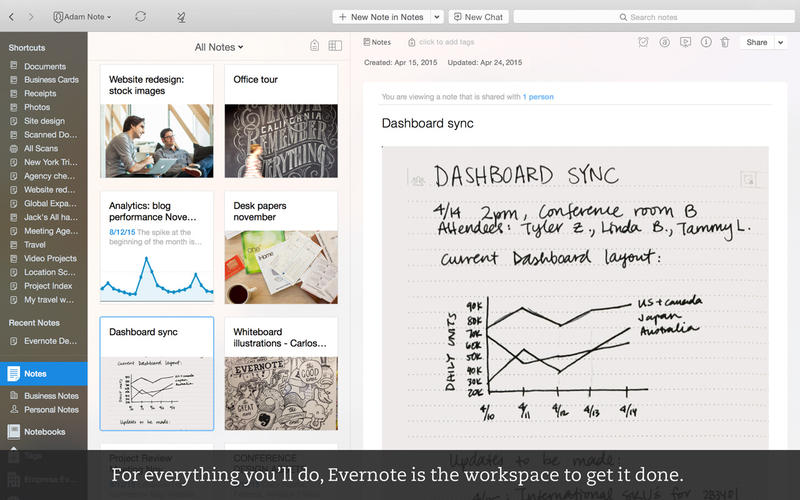

Pour rappel, Evernote est une solution en ligne et mobile permettant de stocker des notes, images, enregistrements, pages web pour organiser vos connaissances et vous aider à vous organiser.

Acte 1. L’annonce

Evernote annonce que certains de ses collaborateurs pourront accéder aux notes personnelles de leurs clients abonnés

Evernote’s new privacy policy allows employees to read your notes

Evernote announced that it will roll out a new privacy policy on January 23, and the changes have users threatening to abandon the service. The policy changes have to do with machine learning, which Evernote says it is using to « help you get the most out of your Evernote experience. »

Acte 2. La tentative d’explication

Les réactions ne se font pas attendre. Evernote tente alors de préciser qu’il est prévu des contrôles pour cadrer ces interventions, sans néanmoins laisser d’autre choix à la plupart des utilisateurs abonnés que d’accepter cette situation par défaut (pas d’opt-out possible)

Kazeem Rahman on Twitter: « Deleting this app now. — #Evernote New Privacy Policy Allows Its Employees To Access Your ‘Ideas’ https://t.co/jMcxz4kqDO / Twitter »

Deleting this app now. — #Evernote New Privacy Policy Allows Its Employees To Access Your ‘Ideas’ https://t.co/jMcxz4kqDO

https://twitter.com/DioFavatas/status/809483399438200832

Acte 3. Le retour à la raison.

Face à cette montée de boucliers, Evernote revient sur sa décision

Evernote reverses privacy policy that allows employees to read users’ notes

Evernote has walked back a controversial new privacy policy that allowed its staff to read content created by its users.

avec un complément ici:

Fast Company on Twitter: « .@Evernote CEO explains why he reversed its new privacy policy: « We Screwed Up »https://t.co/H3Of2s6rqd pic.twitter.com/paPEJhpMHb / Twitter »

@Evernote CEO explains why he reversed its new privacy policy: « We Screwed Up »https://t.co/H3Of2s6rqd pic.twitter.com/paPEJhpMHb

Conclusion

Comme quoi, la puissance d’une foule peut également contrecarrer les velléités de certains éditeurs et leur rappeler que tout n’est pas permis avec nos données. Espérons que cela serve également de leçon pour les autres majeurs du web.

Si vous souhaitez encore en savoir plus sur la politique de protection des données personnelles de Evernote:

Politique de confidentialité | Evernote

Pour voir l’ancienne version de notre Politique de confidentialité, cliquez ici. En cas de conflit, seule la version en langue anglaise fera foi. Revenir au Centre de confidentialité Evernote s’engage à protéger la confidentialité de vos données.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.