Les centres de sécurité opérationnelle, les SOC pour Security Operation Center, ont le vent en poupe comme le confirme une nouvelle étude de Forrester Research.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

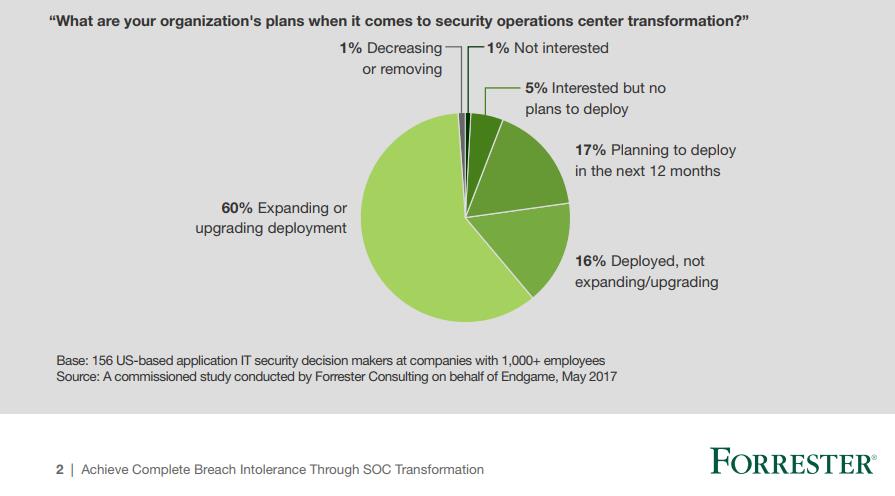

Parmi les différents faits rapportés, ce rapport indique que 40% des 150 cadres et gestionnaires de sécurité interrogés ont rencontré au moins trois cyberattaques au cours de la dernière année. Pas étonnant dès lors que plus de 30% des sondés soient phase de déploiement d’un SOC ou le planifient.

D’autres résultats montrent que 71% des répondants s’appuient au moins cinq solutions technologies dans leur SOC, un tiers en utilisant huit. Ce dernier constat n’est pas étonnant si l’on considère en particulier un construction autours d’un SIEM et les différents solutions nécessaires aux niveaux réseau, système et terminaux.

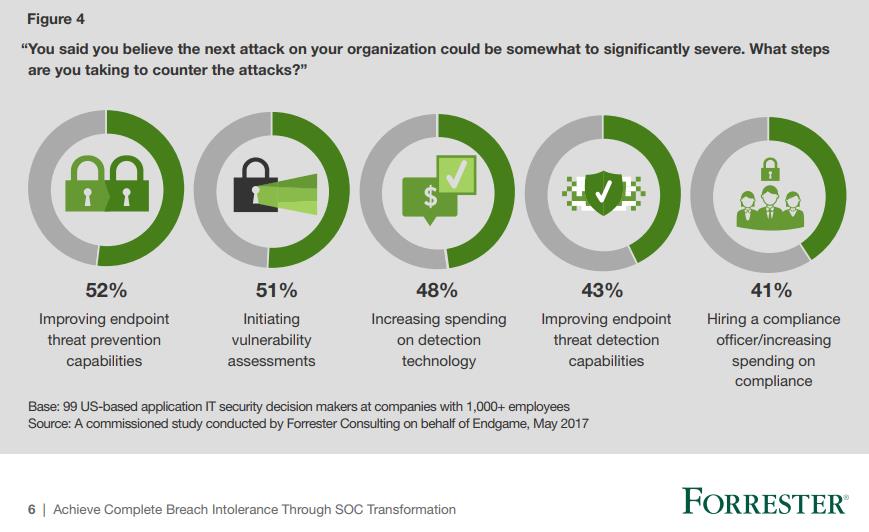

Même si l’étude a été mandatée par Endgame, un spécialiste de la sécurité des terminaux, il n’est pas étonnant de remarquer que la sécurité des terminaux représente effectivement un réel défi pour les entreprises.

Un autre constat rapporte que 44% des répondants souhaitent que leur personnel améliore leurs compétences techniques ou utilise davantage d’outils d’automatisation.

Le rapport de Forrester Research est en libre accès ici:

http://pages.endgame.com/rs/627-YBU-612/images/Forrester%20Survey%20-%20Achieve%20Complete%20Breach%20Intolerance%20Through%20SOC%20Transformation.pdf

Les 4 priorités

En conclusion, le rapport définit les 4 priorités suivantes:

- Mettre en place une culture forte et intolérantes face aux violations de sécurité en privilégiant d’abord une stratégie de prévention;

- Assurer une intégration cohérente des solutions de sécurité pour offrir une bonne prévention, détection et assainissement tout en favorisant l’automatisation des tâches;

- Etendre les capacités de détection en ne se limitant pas uniquement à des recherches statiques d’indicateurs de compromission #IOC ;

- Améliorer la force humaine de sécurité via des formations mais également grâce à l’automatisation.

D’autres articles en référence:

60% of Infosec Execs Are Boosting SOC Deployments

A survey of security executives and managers finds a majority are expanding or upgrading their current SOC readiness.

91 Percent of Cybersecurity Executives Believe Achieving Complete Breach Intolerance is Crucial, Yet Majority Lack Staffing Expertise to Respond to Targeted Attacks, Forrester Research Finds

PRNewswire/ — Endgame, the company reshaping endpoint security by delivering a converged endpoint platform to stop targeted attacks, today announced the…

Disjointed Tools Challenge Security Operations: Survey

Insufficient staffing levels and quality, together with poor orchestration between too many security point products mean that complete breach intolerance is an aspiration not currently achieved by today’s security operations centers (SOCs).

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.