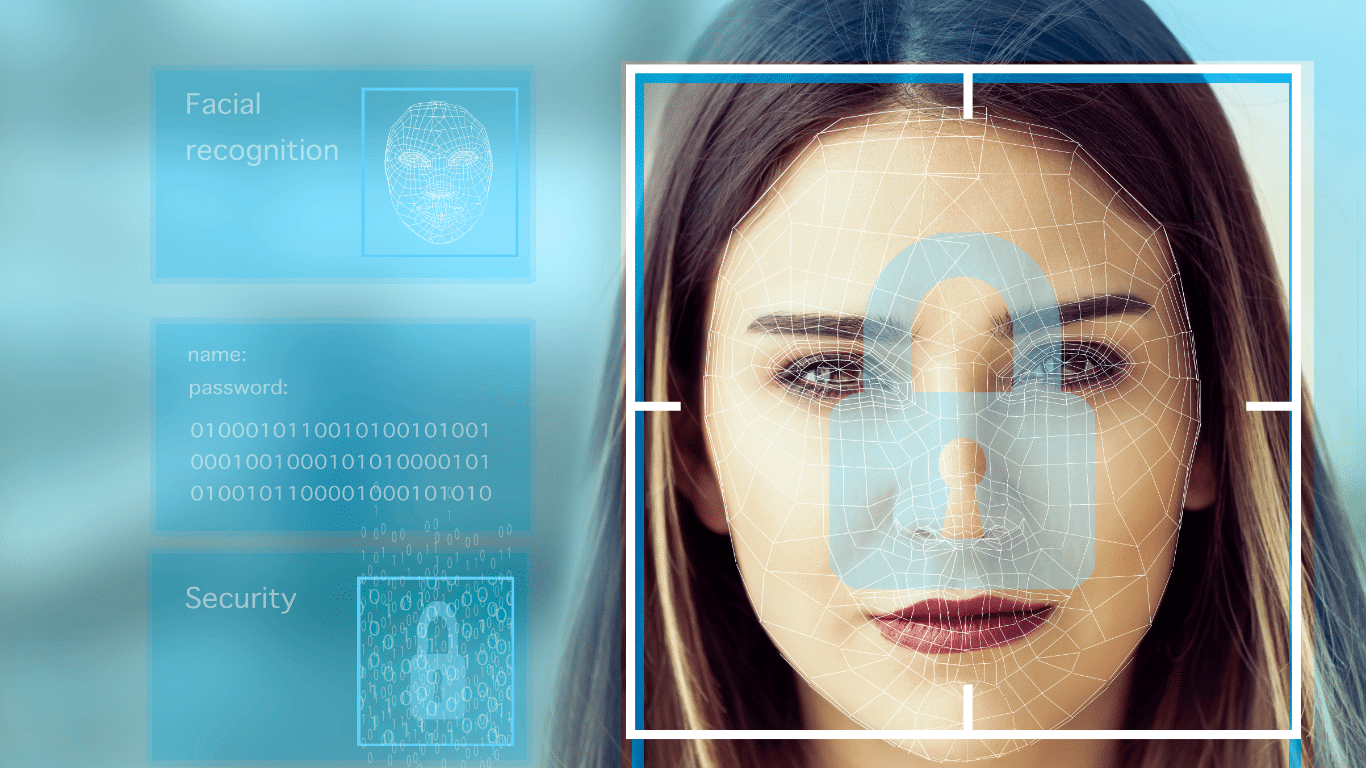

Les manifestants portent régulièrement des déguisements comme des bandanas et des lunettes de soleil pour éviter d’être identifiés. Leurs efforts pourraient cependant être vains face à l’intelligence artificielle.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’intelligence artificielle à l’aide de la reconnaissance faciale

Un nouvelle recherche sur la reconnaissance faciale a été présentée à la conférence internationale de l’IEEE lors d‘ateliers de vision par ordinateur (ICCVW). Elle introduit en particulier un algorithme d’apprentissage en profondeur (deep learning) soit un apprentissage automatique utilisé pour détecter et modéliser de grandes quantités de données.

Dans le cas de manifestations par exemple, le système a pu identifier correctement une personne cachée par une écharpe 67 pour cent du temps quand ils ont été photographiés sur un arrière-plan «complexe», ce qui ressemble mieux aux conditions réelles.

14 domaines clés du visage modélisés

L’algorithme d’apprentissage fonctionne de manière originale. Les chercheurs de l’Université de Cambridge, de l’Institut national de technologie de l’Inde et de l’Institut indien des sciences, ont d’abord décrit 14 domaines clés du visage. Ils ont ensuite formé un modèle d’apprentissage en profondeur pour les identifier. L’algorithme relie les points en une «structure étoile-filet», et utilise les angles entre les points pour identifier un visage.

/cdn.vox-cdn.com/uploads/chorus_asset/file/9189459/Screen_Shot_2017_09_06_at_7.37.50_PM.png)

L’algorithme peut encore identifier ces structures même lorsque la face d’une personne est cachée par des déguisements comprenant casquettes, écharpes ou lunettes.

Pour en savoir plus sur les capacité de la reconnaissance faciale

Identification faciale déguisée (DFI) avec points clés faciaux utilisant un réseau de neurones convolutif à fusion spatiale

L'identification faciale déguisée (IFD) est un problème extrêmement complexe en raison des nombreuses variations possibles grâce aux différents déguisements.

Des articles en relation:

Le prochain défi pour la reconnaissance faciale est d'identifier les personnes dont le visage est couvert.

Les méthodes actuelles ne sont pas fiables, mais des progrès sont réalisés – et rapidement

Porter un foulard ou des lunettes n'empêchera bientôt plus la reconnaissance faciale

Des chercheurs essaient d'améliorer les processus de reconnaissance faciale pour leur permettre d'identifier des personnes masquées.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.