La cybersécurité sera au menu principal de la 48e réunion annuelle du Forum économique mondial qui se tiendra du 23 au 26 janvier à Davos en Suisse. Le thème de 2018 sera Créer un avenir partagé dans un monde fracturé.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Dans son communiqué du 12 janvier 2018, le WEF rappelle que les menaces de cybersécurité dépassent aujourd’hui nos capacité à les surmonter à moins que toutes les parties prenantes commencent à coopérer.

Le monde de plus en plus connecté, numérisé et connecté est vulnérable aux cyber-menaces qui ne peuvent être traitées que par les capacités combinées des secteurs public et privé, selon un nouveau rapport du World Economic Forum en collaboration avec The Boston Consulting Group (BCG ).

Le rapport intitulé Cyber résilience: un guide pour la collaboration public-privé (en anglais Cyber Resilience: Playbook for Public-Private Collaboration) souhaite faciliter le renforcement des capacités, les politiques et les processus nécessaires pour soutenir la collaboration, protéger le cyberespace et renforcer la cyber-résilience.

[aesop_quote type= »block » background= »#282828″ text= »#ffffff » align= »left » size= »1″ quote= »Nous devons reconnaître la cybersécurité comme un bien public et aller au-delà de la rhétorique polarisante du débat actuel sur la sécurité. Ce n’est que par une action collective que nous pourrons espérer relever le défi mondial de la cybersécurité » cite= »Daniel Dobrygowski, chef de projet pour Cyber Resilience au Forum économique mondial » parallax= »off » direction= »left » revealfx= »off »]Comme le mentionne le communiqué de presse, travailler en collaboration dans l’espace de la cybersécurité est difficile. Les cyber-menaces sont complexes, dynamiques et de plus en plus personnelles à mesure que la technologie sature notre économie et notre société.

Aborder ces menaces nécessite un dialogue entre les industries et les compétences, et sur des sujets allant du technique à l’éthique. À l’heure actuelle, le dialogue entre les dirigeants des secteurs public et privé est souvent hors de portée et à contre-courant. La mise en œuvre des stratégies varie également en fonction du contexte national: chaque pays a ses propres capacités, vulnérabilités et priorités uniques.

[aesop_quote type= »block » background= »#282828″ text= »#ffffff » align= »left » size= »1″ quote= »Il n’y a pas de solution simple et élégante ni de solution miracle ici. La boucle itérative de progrès et de rétroaction utilisée dans le développement de logiciel devrait être un modèle pour améliorer la politique » cite= »Walter Bohmayr, leader mondial de la cybersécurité, Boston Consulting Group » parallax= »off » direction= »left » revealfx= »off »]Le rapport souhaite donc promouvoir la collaboration entre le secteur public et le secteur privé en aidant les leaders à acquérir une compréhension de base des principaux problèmes et des avantages et des inconvénients des différentes positions politiques sur la cybersécurité.

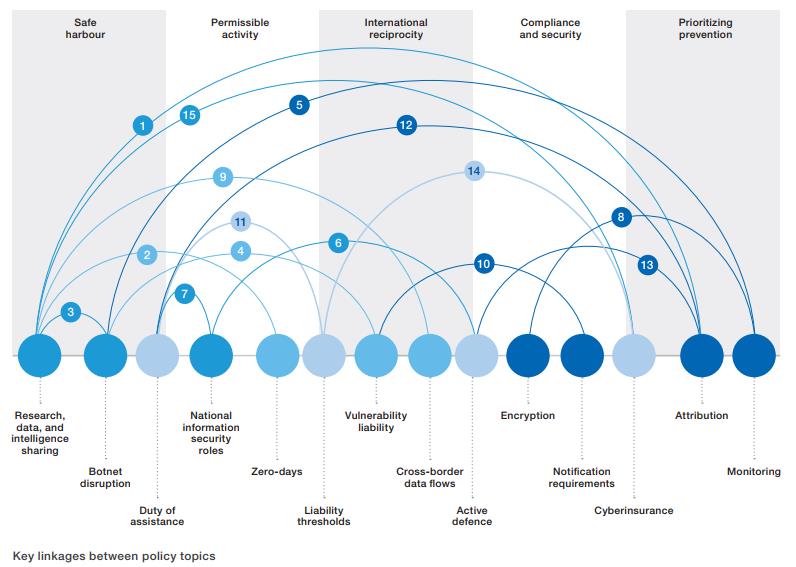

Pour cette démarche, le WEF a structuré son approche selon les 14 domaines de collaboration suivant:

- Research, data and intelligence sharing. What is the government’s role in sharing and promoting the dissemination of threat intelligence?

- Zero-days. To what extent should the government be involved in the research, development and purchase of zero-day vulnerabilities and exploits? To what extent should government share these vulnerabilities with the private sector?

- Vulnerability liability. Who is liable for securing a vulnerability? How should that liability shift if/when products transition to end-of-life?

- Attribution. How should government engage with the private sector when the private sector publicly alleges that a particular actor is responsible for a given attack?

- Botnet disruption.What should be done to prevent the proliferation of botnets? How should existing botnets be researched

and studied? How should actors throughout the ecosystem disrupt botnets? - Monitoring. What should non-users be able to monitor to promote security and other valid national interests?

- Assigning national information. security roles Which entities and organizations should be responsible for fulfilling different national information security roles?

- Encryption. Who should be able to access sensitive data and communications?

- Cross-border data flows. What are the security and non-security implications of countries exerting control over data?

- Notification requirements. When should companies be required to notify relevant stakeholders that they have been breached or otherwise experienced a cyberincident? What sanctions should policy-makers apply to compromised organizations?

- Duty of assistance. How should public resources be drawn upon in the wake of a cyberincident?

- Active defence. What technical measures should the private sector be empowered to use to deter and respond to cyberthreats?

- Liability thresholds. What is the reasonable duty of care that an organization should have? Who should bear the residual damages resulting from cyberincidents when an organization has sufficiently invested in security controls?

- Cyberinsurance. What, if any, incentives should be offered to obtain insurance? Which entities should be prioritized for these incentives?

Le rapport:

http://www3.weforum.org/docs/WEF_Cyber_Resiliance_Playbook.pdf

Le communiqué de presse:

Cybersecurity Threats Outpacing Abilities of Governments and Companies

Georg Schmitt, Head of Corporate Affairs, World Economic Forum; Email: georg.schmitt@weforum.org

Et pour en savoir plus sur l’agenda 2018:

http://www3.weforum.org/docs/WEF_AM18_Overview.pdf

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.

1 commentaire

Commentaires désactivés.