L’agence européenne ENISA vient de publier un papier abordant la problématique de la cyber-sécurité dans le contexte des élections.

Comme le mentionne l’ENISA, dans une société démocratique, la «cybersécurité» peut garantir le fonctionnement transparent d’un système de gouvernance ou d’un système électoral. Comme les dernières élections américaines l’ont montrées, la possibilité d’ingérence dans les élections par des moyens électroniques est particulièrement significative en intégrant les technologies numériques dans les processus électoraux.

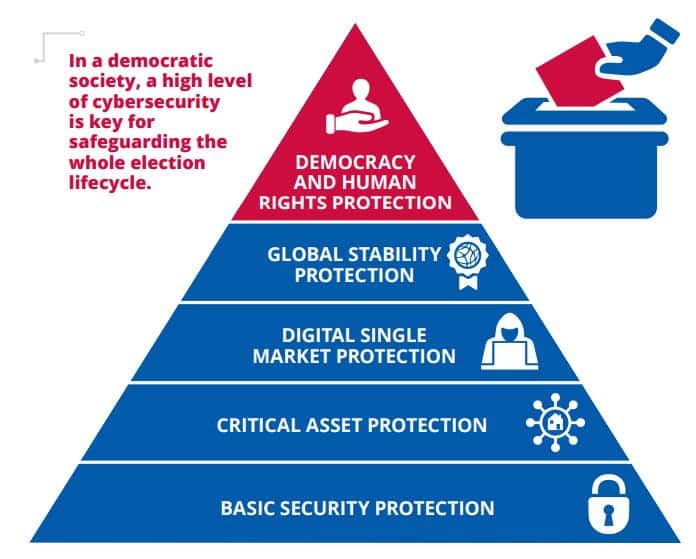

Elle fournit 12 recommandations contruites sur une « pyramide de Maslow » de la démocratie:

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Le rapport complet est ici:

L’ENISA formule des recommandations sur la cybersécurité des élections à l’échelle de l’UE | ENISA

L’ENISA est l’agence européenne chargée de renforcer la cybersécurité en Europe. Elle propose des conseils, des outils et des ressources pour protéger les citoyens et les entreprises contre les cybermenaces.

Et quelques articles en référence:

L’ENISA émet des recommandations pour protéger les élections au Parlement européen contre les cybermenaces

Alors que les élections au Parlement européen approchent à grands pas, l’Agence européenne chargée de la sécurité des réseaux et de l’information (ENISA) a publié un document détaillé sur l’évolution de la menace des cyberattaques sur les systèmes et processus électoraux. Les élections au Parlement européen doivent se tenir fin mai. Il convient de noter que cette année, le Conseil européen a convenu au niveau des ambassadeurs de

L’ENISA fournit des recommandations pour améliorer la cybersécurité des processus électoraux de l’UE – Help Net Security

L’ENISA fournit des recommandations concrètes et prospectives pour améliorer la cybersécurité des processus électoraux dans l’UE.

L’UE accélère sa législation et sa coopération en matière de cybersécurité | Computer Weekly

Ces deux dernières années ont vu un changement radical dans la vitesse à laquelle l’Union européenne met en place une législation visant à soutenir l’amélioration des normes de cybersécurité, la collaboration et le partage des ressources, a déclaré le représentant du commissaire au numérique.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.