Le site de Lego est le dernier exemple en date des risques sécurité issus des API, les interfaces de programmation d’application. Dans ce cas, des chercheurs avaient trouvé des failles critiques qui auraient pu permettre à des acteurs malveillants d’accéder à toutes les données personnelles des clients et éventuellement à une compromission complète des serveurs internes.

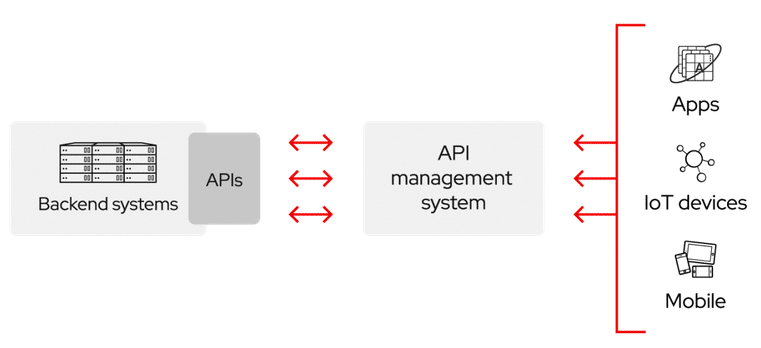

Pour rappel, une API est un ensemble de définitions et de protocoles d’échanges de données avec des applications. Elle permet ainsi d’obtenir des informations ou de réaliser des traitements de données sans connaître les détails de leur mise en œuvre technique. Elles sont aujourd’hui utilisées partout sur le web et sont essentielles pour le développement des services en ligne.

Il est évident que l’exposition de services sur Internet requiert bien entendu une sécurisation des échanges. Aujourd’hui, le nombre d’attaques sur les API explosent car elles sont souvent des portes d’entrée vulnérables permettant d’accéder en masse à des données.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Selon une enquête menée par Google Cloud, les problèmes de sécurité des API les plus préoccupants sont les erreurs de configuration, les API ou leurs composants obsolètes, ainsi que les spams ou les robots malveillants.

Pour en savoir plus

Qu’est-ce qu’une API ?

En informatique, une API est un ensemble de définitions et de protocoles qui facilite le développement des applications.

Google : le cloud s’accompagne d’API et de problèmes de sécurité

Les API sont essentielles à la transformation du cloud, mais deux enquêtes de Google révèlent que les cyberattaques qui les ciblent atteignent un point de basculement, alors même que les problèmes généraux de sécurité du cloud abondent.

The Digital Crunch Time : 2022 State Of APIs and Applications (Rapport sur l’état des API et des applications en 2022) | Google Cloud | Google Cloud

Ce rapport présente les principales tendances technologiques, et le rôle qu jouent les applications et les API dans les programmes de transformation numérique.

Rapport d’étude 2022 sur la sécurité des API de Google Cloud | Google Cloud

Découvrez les derniers insights et tendances clés sur l’impact de la sécurité des API sur le rythme de l’innovation dans les entreprises, ainsi que sur les méthodes de réduction des risques employées par les responsables informatiques.

Projet de sécurité des API OWASP | Fondation OWASP

Projet de sécurité des API OWASP sur le site Web principal de la Fondation OWASP. L’OWASP est une fondation à but non lucratif qui œuvre pour améliorer la sécurité des logiciels.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.