Posts by tag

API

12 posts

Cybersécurité : les 14 actualités majeures du 24 mai 2026

L'essentiel de la semaine : la sélection des 14 faits marquants qu'il ne fallait pas manquer pour la semaine du 24 mai 2026.

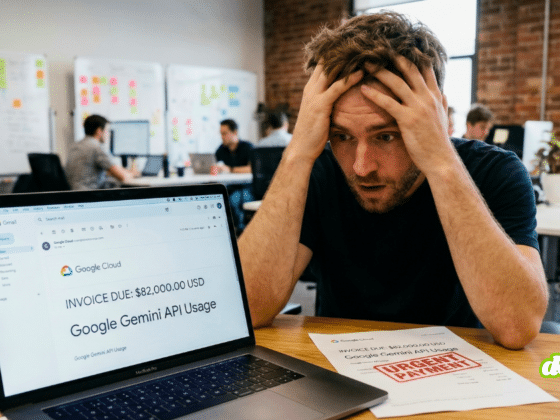

Google Gemini : une startup piégée par 82 000 $ de facture

Une startup mexicaine frôle la faillite avec une facture de 82 000 $ liée à Gemini, suite au changement de configuration de Google sur ses clés API.

Fraude à l’identité 2025-2026 : Moins d’attaques, mais des impacts amplifiés par l’IA

Volume en baisse, sophistication en hausse (+180 %) : la fraude à l'identité mute. Deepfakes, télémétrie et IA : décryptage des menaces critiques de 2025-2026.

Navigateur Comet : une API cachée permet l’exécution de malwares

Une API cachée dans le navigateur Comet permet l'installation de malwares, compromettant la sécurité des appareils et facilitant le contrôle total par les attaquants.

Des routeurs détournés en Europe pour propager des SMS de phishing

Des hackers exploitent des routeurs cellulaires pour envoyer des SMS de phishing, visant les utilisateurs européens depuis février 2022.

Hack crypto : 41 millions volés (SwissBorg indemnise les victimes)

Retour sur le vol massif de 41 millions en crypto-actifs. Comment la plateforme SwissBorg a géré la crise et compensé les utilisateurs ? Analyse de l'incident.

McHire de McDonald’s : 64 millions de profils exposés à cause de « 123456 »

Mot de passe "123456" et API mal protégée : McHire expose les données de plus de 64 millions de candidats.

Les recommandations de la CNIL pour la sécurité des API

La CNIL souligne l'utilisation croissante des API pour le transfert de données malgré les risques de cybersécurité et propose ses méthodes de mitigation.

Les APIs Shadow, une menace bien réelle pour la sécurité des entreprises

Les "shadow APIs" peuvent être utilisées pour l'espionnage et la collecte de données

API, Le risque qui explose avec le Cloud

Le site de Lego est le dernier exemple en date des risques sécurité issus des API, les interfaces de programmation d'application