L’organisme américain MITRE a analysé ses données pour établir son nouveau top 25 des vulnérabilités logicielles et c’est une bonne occasion de se rappeler l’importance d’avoir un code sécurisé.

Qui est MITRE?

MITRE est une organisation à but non lucratif basée aux États-Unis qui se concentre sur la recherche et le développement dans le s domaines de la technologie et de la sécurité principalement. Elle a été fondée en 1958 et est financée principalement par le gouvernement américain.

Dans le domaine de la sécurité, MITRE est surtout connu pour avoir développé le système de classification des vulnérabilités appelé Common Vulnerabilities and Exposures (CVE), ainsi que le système d’attribution des noms de logiciels malveillants, le Common Malware Enumeration (CME).

Quelle méthode pour identifier le top 25 des vulnérabilités ?

Pour établir la liste des 25 plus grosses faiblesses de 2023, l’équipe de MITRE s’est appuyée sur

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

- les données CVE® (Common Vulnerabilities and Exposures) de la base de données nationale américaine sur les vulnérabilités (NVD) du National Institute of Standards and Technology (NIST)

- les scores CVSS (Common Vulnerability Scoring System) associés à chaque enregistrement CVE, en mettant l’accent sur les enregistrements CVE du catalogue KEV (Known Exploited Vulnerabilities) de la Cybersecurity and Infrastructure Security Agency (CISA).

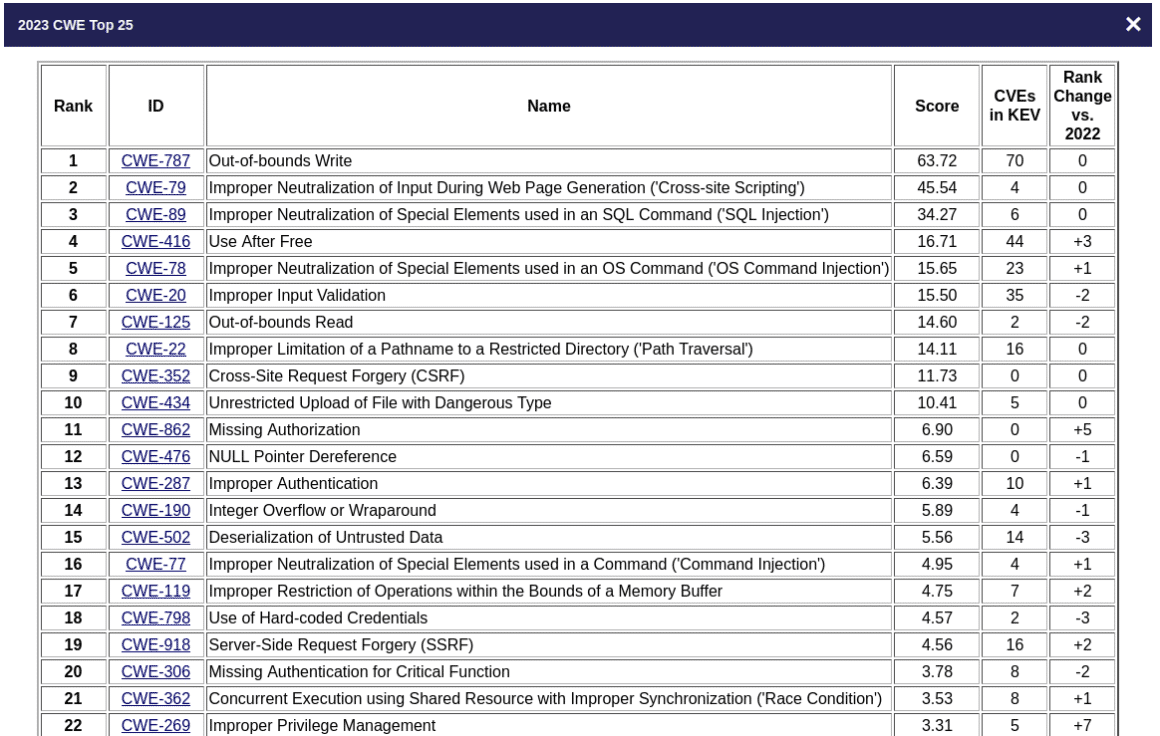

Le top 25 est donc issu des ces bases de données sur lesquelles une formule a été appliquée aux données pour noter chaque faiblesse en fonction de sa prévalence et de sa gravité. L’ensemble des données analysées pour calculer le Top 25 2023 contenait pas moins de 43 996 enregistrements CVE issus les années 2021 et 2022.

Quel est le top 25?

Au sommet de la liste du top 25 des vulnérabilités des logiciels, se trouve à nouveau la même faiblesse que l’année passée, la CWE-787: Out-of-bounds Write. Celle-ci concerne des codes d’applications qui écrivent des données après la fin ou avant le début de la mémoire tampon prévue. Ceci entraîne typiquement des corruptions de données, des crashes ou permet l’exécution d’un code (potentiellement malicieux).

Cette liste est bien sûr très technique mais cela rappelle les multiples dimensions de la sécurité à considérer pour sécuriser une application. Cela part de l’infrastructure jusqu’au dernier bout de code. La vulnérabilité la plus graves définira finalement le niveau global de sécurité.

Le code développé lui-même doit être exempt de vulnérabilité mais il est tout aussi important de s’assurer que les librairies utilisées sont elles aussi sans bugs. Bref une sacrée gageure qui doit faire l’objet d’audits continus lors de la génération du code, de la composition du code mais aussi d’audit de sécurité applicatif complémentaires.

Pour en savoir plus

(Re)découvrez également:

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.