L’année 2023 a déjà vu plus d’attaques de ransomware avec des exfiltration de données et de l’extorsion que toute l’année 2022. Elles continuent de se développer pour inclure maintenant trois tentatives d’extorsion.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Des rançongiciels de triple extorsion

Comme rapporté dans l’article ci-dessous, les ransomwares sont traditionnellement associés aux acteurs de la menace qui utilisent le chiffrement pour bloquer les données, les systèmes et l’infrastructure informatique des entreprises.

Ces groupes de ransomware ont fait évoluer leurs tactiques et tentent maintenant de les exfiltrer. Cette nouvelle approche leur permet donc non seulement de tenir les données en otage mais aussi de menacer de divulguer ou de vendre les informations volées si leurs demandes de rançon ne sont pas satisfaites. On appelle ceci le principe de double extorsion.

Ce changement de stratégie s’est avéré très rentable pour les groupes de ransomware, car les organisations sont souvent prêtes à payer des sommes importantes pour empêcher l’exposition publique de leurs données sensibles. Cette double extorsion permet ainsi au ransom gang de profiter des victimes même si celles-ci disposent d’un système de sauvegarde et de récupération.

Pourquoi est-ce intéressant?

La nouvelle tendance qui s’étend dans ces groupes cybercriminels est la triple extorsion. Dans ce cas, les criminels, non contents d’avoir déjà chiffré et menacé l’organisation victime de divulguer ses données, poussent la pression pour faire également chanter des employés, en harcelant des organisations tierces de la victime et même en attaquant des sites web par déni de service.

Pour en savoir plus

Le ransomware à triple extorsion et la chaîne d’approvisionnement de la cybercriminalité

Les attaques de ransomware continuent de gagner en sophistication et en nombre. Apprenez-en plus avec Flare sur la tendance croissante des opérations de ransomware à la triple extorsion.

(Re)découvrez également:

Les paiements de ransomwares atteignent un niveau record pour 2023 : 449,1 millions de dollars jusqu’en juin

Les cyberattaques n’ont malheureusement pas de raison de cesser au vu des montants encaissés par les criminels

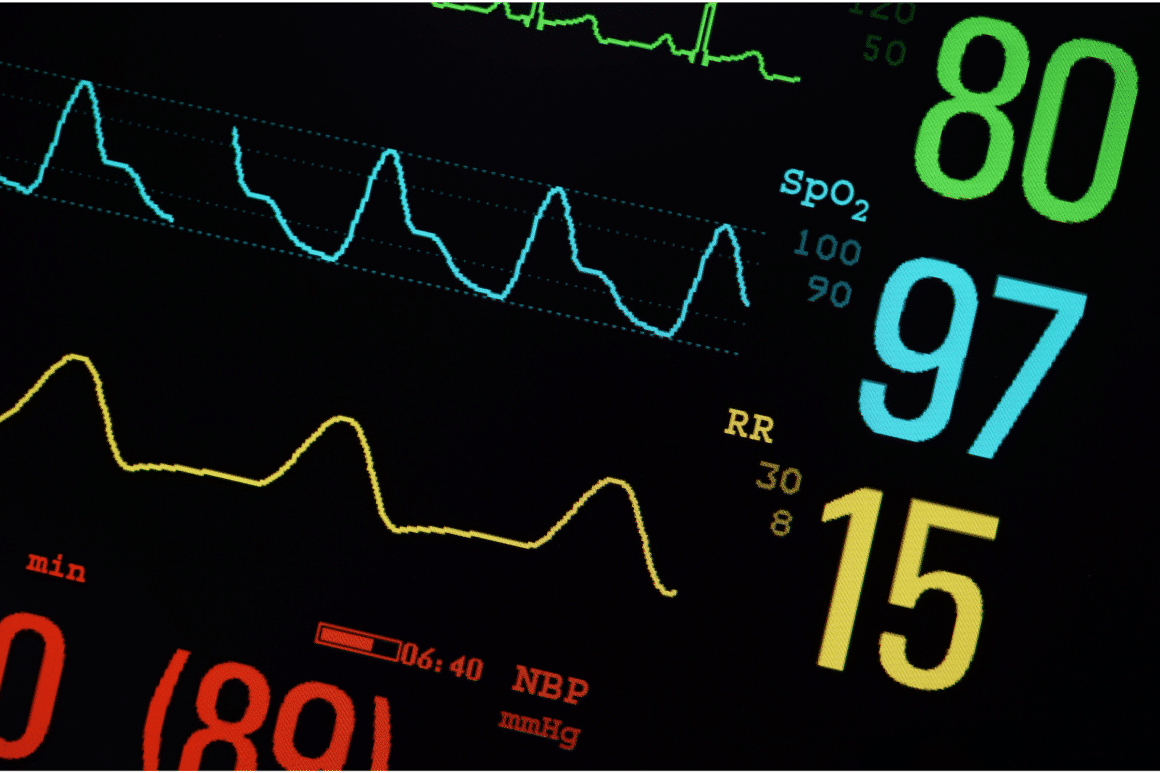

Les ransomwares à l’origine de plus de 50% des cyberincidents dans le secteur de la santé en Europe

Sur un total de 215 cyberincidents analysé, l’ENISA a pointé les ransomwares pour plus 50% d’entre eux

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.