La cinquième étude annuelle mondiale de Sophos analyse les attaques de rançongiciels, leurs causes, impacts financiers et le rôle des forces de l’ordre.

La cinquième étude annuelle de Sophos fait un tour du monde des attaques de rançongiciels. Elle souhaite ainsi explorer la cause initiale de l’attaque, la gravité ainsi que les impacts financiers et les temps de récupération. L’étude intègre aussi les résultats des années précédentes pour montrer comment les impacts des rançongiciels ont évolué au cours des cinq dernières années.

Son rapport examine également cette année de nouveaux sujets tels que les demandes de rançon et les paiements. Il intègre également, pour la première fois, le rôle des forces de l’ordre dans la gestion des rançongiciels.

L’étude a été réalisée par un groupe indépendant, commanditéepar Sophos, auprès de 5 000 leaders en IT et cybersécurité provenant de 14 pays des Amériques, de l’EMEA et de l’Asie-Pacifique. L’enquête a été menée auprès d’organisations comptant de 100 à 5 000 employés.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

59 % des organisations ont été touchées par des logiciels de rançon l’année dernière.

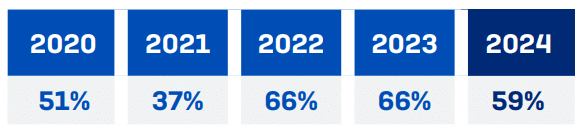

Dans son rapport, Sophos indique que, l’année dernière, 59 % des organisations ont été ciblées par des ransomwares, un chiffre légèrement inférieur aux 66 % des deux années précédentes. Bien que cette baisse soit une bonne nouvelle, plus de la moitié de toutes les organisations ont encore été attaquées, ce qui indique que la menace est toujours présente.

En 2024, toujours selon ce rapport, la France a enregistré le plus grand nombre d’attaques de ransomware, avec 74 % des entreprises touchées, suivie de l’Afrique du Sud avec 69 % et de l’Italie avec 68 %. D’autre part, le Brésil, le Japon et l’Australie ont signalé les chiffres les plus bas, avec respectivement 44 %, 51 % et 54 %. Notamment, neuf pays ont observé une baisse des attaques comparativement à 2023, tandis que cinq pays européens, incluant l’Autriche, la France, l’Allemagne, l’Italie et le Royaume-Uni, ont rapporté des augmentations, potentiellement en raison de ciblages plus fréquents ou de défenses moins efficaces.

A noter que 99 % des organisations attaquées indiquent avoir pu identifier la cause initial de la cyberattaque. Les failles de sécurité étaient les déclencheurs les plus courants, avec des astuces par courriel utilisées dans 34 % des cas — souvent impliquant des liens ou des pièces jointes nuisibles. Les e-mails de phishing, visant à voler les détails de connexion, restent une menace initiale significative dans ces attaques.

94% des ransomwares ont tenté de compromettre les backups

Dans une attaque de rançongiciel, il existe 2 voies principales pour (essayer de) récupérer vos données soit en utilisant des sauvegardes ou soit en envisageant de payer la rançon. Il faut cependant être conscient que les attaquants ciblent souvent ces sauvegardes pour rendre plus difficile ou impossible la restauration des données par les victimes sans payer.

L’année dernière, selon le rapport de Sophos, 94 % des organisations touchées par un rançongiciel ont signalé que les attaquants avaient tenté de corrompre leurs sauvegardes. Ce phénomène était encore plus élevé, atteignant 99 %, dans des secteurs comme le gouvernement local/étatique et les médias, loisirs et divertissement. Le secteur avec le taux le plus bas rapporté était la distribution et le transport, mais même là, plus de huit organisations sur dix (82 %) ont été confrontées à des tentatives sur leurs sauvegardes pendant l’attaque.

Pour en savoir plus

(Re)découvrez également:

Des idées de lecture cybersécurité

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.