L’administration fédérale a temporairement suspendu un programme de bug bounty en raison de l’épuisement du budget pour les récompenses.

Depuis 2022, l’administration fédérale recherche régulièrement des vulnérabilités dans ses systèmes informatiques via dans le cadre des programmes de bug bounty. Dans le cadre d’un échange rapporté dans l’article ci-dessous, l’Office fédéral de la cybersécurité a indiqué avoir dû suspendre temporairement son bug bounty en raison d’un budget de récompense épuisé.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

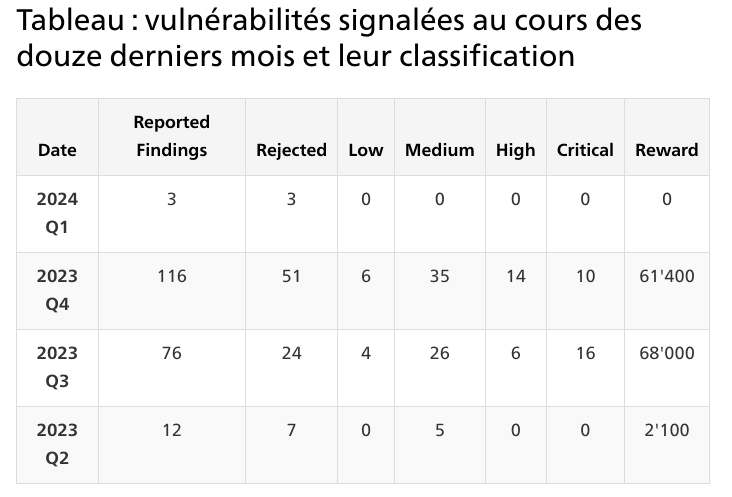

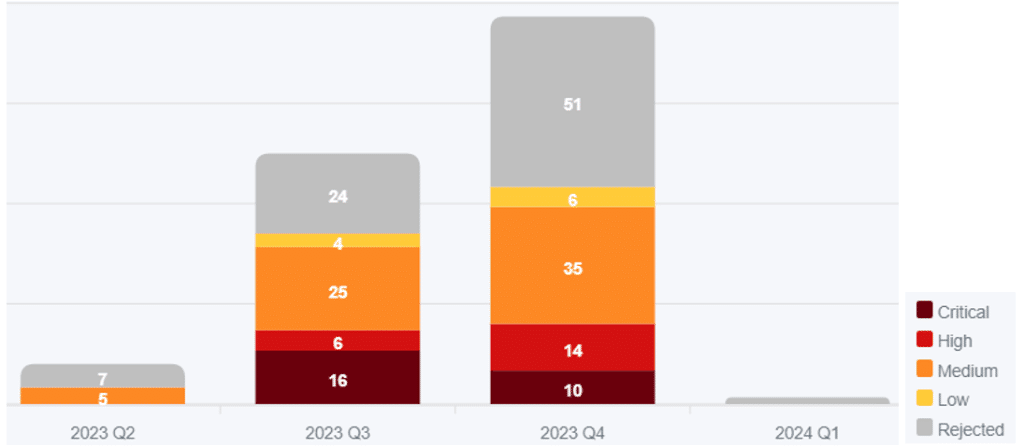

Afin de sécuriser davantage ses systèmes informatiques, l’administration fédérale s’appuie en effet, entre autres, sur des programmes de bug bounty. On apprend, selon les statistiques publiées par l’Office fédéral de la cybersécurité (BACS) que seuls trois bugs ont été signalés au premier trimestre 2024, tous enregistrés comme invalides. À titre de comparaison : au 4e trimestre 2023, le BACS a enregistré 65 vulnérabilités valides pour un montant de CHF 61’500.-.

Au total, selon la synthèse de l’article de SwissCybersecurity ci-dessous, la Confédération a versé des primes d’une valeur de 131’500 francs en 2023. En 2024, des primes d’une valeur de 280’000 francs sont budgétisées, poursuit la BACS. Par ailleurs, 600’000 francs ont été dépensés en 2023 pour l’utilisation de la « plateforme bug bounty » au cours des cinq prochaines années.

Selon ce même article, il est indiqué que les tests ont dû être freinés car ils avaient épuisé le budget disponible pour les récompenses. Il est évident qu’un programme de bug bounty, selon la couverture choisie et la durée, peut amener à de nombreuses découvertes de vulnérabilités, qui vont certes permettre de réduire les risques d’une compromission mais aussi induire des coûts de récompenses potentiellement élevés.

En complément des bug bounties, il ne faut pas oublier la complémentarité des audits de sécurité, par mandat sur un périmètre plus fin ou encore les formulaires de divulgation de vulnérabilités comme ici pour le canton de Vaud.

Pour en savoir plus

BACS suspend son programme de bug bounty

Dans le cadre des programmes de bug bounty, l’administration fédérale recherche régulièrement les vulnérabilités de ses systèmes informatiques.

Programme de bug bounty pour accroître la cyber-résilience dans l’administration fédérale

Afin d’augmenter la cybersécurité de l’infrastructure informatique et de réduire les cyberrisques de manière efficace et rentable, des programmes de bug bounty sont mis en œuvre au sein de l’administration fédérale sous la direction de l’Office fédéral de la cybersécurité (BACS), en coopération avec Bug-Bounty Switzerland AG et les unités administratives de l’administration fédérale.

Administration fédérale – Bug Bounty Suisse

Aidez à rendre la Suisse plus sûre et participez au programme Bug Bounty de l’administration fédérale.

(Re)découvrez également:

Des pirates organisent leur bug bounty

Voici donc que les criminels adoptent également les bonnes pratiques des « gentils » pour fiabiliser leurs armes 😬

ChatGPT fait parler de lui dans les bug bounty

Des chercheurs ont utilisé avec succès ChatGPT pour exploiter une faille de sécurité et remporter 20 000 dollars

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.