Voici la sélection des cyberattaques majeures découvertes la semaine passée.

Vous retrouvez ci-dessous les liens directs vers les articles les plus intéressants. Pour information, cette veille est préparée avec un vrai cerveau non artificiel, alors bonne lecture et merci de soutenir le Décodeur !

Les actus sélectionnées cette semaine

Cybercriminals Exploit CrowdStrike Update Mishap to Distribute Remcos RAT Malware

Cybersecurity firm CrowdStrike, which is facing the heat for causing worldwide IT disruptions by pushing out a flawed update to Windows devices, is now warning that threat actors are exploiting…

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Costs From UnitedHealth’s Ransomware Attack Soar to at Least $2.3 Billion

A $22 million ransom payment pales in comparison to the estimated $2.3 billion this year’s ransomware incident is expected to cost the health insurance provider. The massive ransomware attack at…

Une cyberattaque provoque une panne du numéro d’appel d’urgence en Californie

Une cyberattaque massive a frappé le 911, le numéro d’appel d’urgence américain, dans plusieurs villes du comté de Los Angeles. Orchestrée par le gang DragonForce, l’attaque met en lumière les…

The Feds Say These Are the Russian Hackers Who Attacked US Water Utilities

Plus: The FBI unlocks the Trump shooter’s phone, a security researcher gets legal threats for exposing hackable traffic lights, and more.

Lazarus Hacking Group is Using Asian Firms to Launder Stolen Crypto

Cambodian payments company received crypto worth over US$150,000 from a digital wallet employed by North Korean hacking group Lazarus, blockchain data shows, a glimpse of how the criminal outfit has…

Hackers use PoC exploits in attacks 22 minutes after release

Threat actors are quick to weaponize available proof-of-concept (PoC) exploits in actual attacks, sometimes as quickly as 22 minutes after exploits are made publicly available. […]

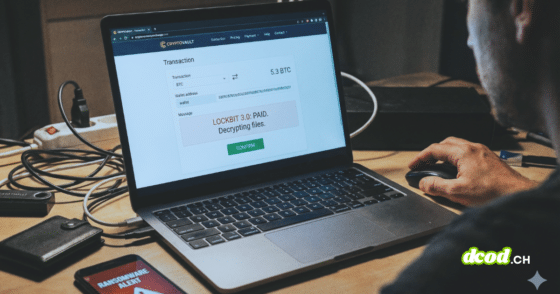

La région Pays de la Loire cible d’une cyberattaque des hackers russophones de Lockbit

La région Pays de la Loire a été la cible d’une cyberattaque du groupe Lockbit. Ces hackers d’origine russe ont déjà attaqué des organismes français, notamment l’hôpital de Corbeil-Essonnes….

Disney’s Internal Slack Messages Reportedly Leak in 1 Terabyte Tranche From Hacktivists

The threat actor behind the alleged breach claims it is a « hacktivist » group dedicated to defending artists from generative AI.

North Korea May Have Hacked Crypto Exchange WazirX

Indian crypto exchange WazirX has revealed it lost virtual assets valued at over $230 million after a cyber attack that has since been linked to North Korea.

Hacktivist Groups Target Romania Amid Geopolitical Tensions

CyberDragon and Cyber Army of Russia, among others, have claimed responsibility for the attacks

Qilin Ransomware’s Sophisticated Tactics Unveiled By Experts

Qilin’s attack on Synnovis severely impacted key NHS hospitals in London earlier this month

Iraqi Hackers Exploit PyPI to Infiltrate Systems Through Python Packages

Python packages are being used to steal data from developers and companies. Learn about the extensive cybercriminal operation…

FIN7 Cybercrime Gang Evolves with Ransomware and Hacking Tools

FIN7, a notorious cybercrime gang, is back with a new bag of tricks! Learn about FIN7’s evolving tactics,…

10,000 Victims a Day: Infostealer Garden of Low-Hanging Fruit

Imagine you could gain access to any Fortune 100 company for $10 or less, or even for free. Terrifying thought, isn’t it? Or exciting, depending on which side of the…

Snowflake Account Attacks Driven by Exposed Legitimate Credentials

Credential management gets a boost with the latest infostealers’ extortion campaign built on info stolen from cloud storage systems.

Notorious Chinese Hacker Gang GhostEmperor Re-Emerges After 2 Years

After an extended period underground, the Chinese hackers have added a more sophisticated infection chain and additional EDR evasion techniques.

Revolver Rabbit gang registers 500,000 domains for malware campaigns

A cybercriminal gang that researchers track as Revolver Rabbit has registered more than 500,000 domain names for infostealer campaigns that target Windows and macOS systems. […]

Synnovis Attack Halts 8,000 NHS Patient Procedures So Far

Ransomware Hit on Pathology Firm Still Disrupting Organ Transplants, Blood SupplyNearly 8,000 National Health Service patient procedures including organ transplants and cancer treatments have been canceled, postponed or diverted to…

Iranian State Hackers Are Deploying a New Malware Backdoor

Custom Malware Backdoor BugSleep Has Evasion Capabilities, Checkpoint SaysHackers with links to Iranian intelligence agencies are deploying a new malware backdoor that has advanced evasion capabilities to target Middle Eastern…

Cette veille vous est utile ?

Offrez un café pour soutenir le serveur (et le rédacteur).