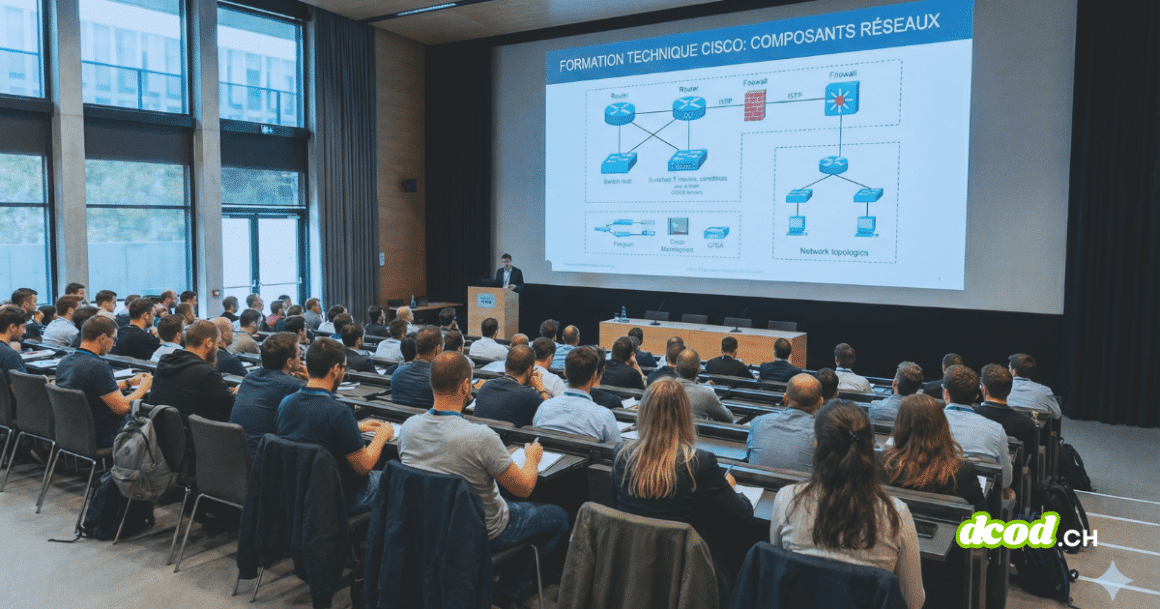

Deux pirates présumés liés à Salt Typhoon figurent dans un programme officiel de formation Cisco. Des années plus tard, une campagne d’espionnage cible ses équipements.

TL;DR : L’essentiel

- Deux affiliés au groupe de pirates Salt Typhoon apparaîtraient dans les registres d’un programme de formation Cisco, plusieurs années avant une campagne d’espionnage visant justement les équipements du géant des réseaux.

- Cette formation technique, décrite comme une « academy » Cisco, précéderait la mise en place d’une opération de surveillance numérique, soulignant le risque stratégique que représente la maîtrise approfondie d’équipements réseau pour des acteurs malveillants.

- Ce cas illustre la manière dont des savoir-faire acquis dans des cadres légitimes peuvent, à terme, alimenter des opérations de cyberespionnage, en particulier lorsque les attaquants sont soupçonnés d’être liés à un État.

- L’affaire met aussi en lumière la dépendance critique des entreprises et administrations à quelques grands fournisseurs d’infrastructures réseau, dont la compromission peut offrir une porte d’entrée discrète à grande échelle.

Le groupe Salt Typhoon est décrit comme lié à la Chine, et l’opération évoquée apparaît comme une campagne d’espionnage plutôt que de cybercriminalité purement financière. Autrement dit, il ne s’agirait pas ici de rançongiciels ou de fraudes directes, mais de surveillance discrète, de collecte d’informations et de pénétration silencieuse des réseaux. Dans ce type de scénario, la capacité à comprendre finement le fonctionnement, la configuration et les faiblesses potentielles d’équipements réseau, comme ceux de Cisco, représente un avantage déterminant pour un attaquant.

Comme le rapporte Wired, les noms de ces deux copropriétaires apparaîtraient dans les registres d’un programme de formation Cisco des années avant cette campagne. Les programmes de type « academy » sont conçus pour former des administrateurs réseau, des ingénieurs systèmes ou des partenaires techniques, avec un haut niveau de précision sur la configuration des routeurs, commutateurs, pare-feu et autres équipements critiques. Ils détaillent généralement la manière d’optimiser les performances, de segmenter les réseaux, de gérer les mises à jour, mais aussi de durcir la sécurité des déploiements.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Les éléments rendus publics ne permettent pas de conclure sur un lien direct de causalité entre cette formation et les opérations menées par Salt Typhoon. Cependant, l’enchaînement des faits met en lumière une tension structurelle : pour exploiter pleinement un équipement réseau complexe, les organisations doivent s’appuyer sur des profils très qualifiés, souvent formés et certifiés par le fournisseur lui-même. Mais cette expertise, une fois acquise, peut aussi être utilisée pour identifier les zones grises, les erreurs de configuration habituelles ou les angles morts des mécanismes de défense.

Quand la formation légitime devient un atout stratégique pour le cyberespionnage

Les programmes d’« academy » proposés par les grands industriels du numérique, comme Cisco, ont un objectif affiché : diffuser les bonnes pratiques, standardiser la maîtrise de leurs technologies et garantir un niveau homogène de compétence au sein de l’écosystème de partenaires et de clients. Ils reposent sur des cursus structurés, des laboratoires techniques et, souvent, des certifications reconnues dans toute l’industrie. Cette approche est essentielle pour la fiabilité des infrastructures numériques mondiales, mais elle produit aussi des spécialistes capables d’exploiter au maximum ces systèmes, pour le meilleur comme pour le pire.

Dans le champ du cyberespionnage, la valeur de cette expertise est considérable. Au lieu de lancer des attaques grossières, rapidement détectées, les groupes avancés cherchent à comprendre le comportement normal d’un réseau, la logique des protocoles, les mécanismes de redondance et de supervision. Un professionnel formé en profondeur à une technologie connaît souvent les procédures de déploiement typiques, les outils d’administration les plus répandus et les erreurs de configuration fréquemment rencontrées sur le terrain. Ce savoir, dans les mains d’un attaquant, facilite la conception d’attaques ciblées et discrètes.

Le cas Salt Typhoon illustre ce point de manière particulièrement sensible, car les équipements réseau constituent le cœur même des communications numériques. Contrôler ou manipuler ce cœur permet de surveiller, filtrer ou modifier des flux de données sans être immédiatement repéré. Une campagne d’espionnage visant de tels équipements ne cherche pas seulement à entrer dans un système, mais à s’y maintenir dans la durée, en profitant de l’architecture même du réseau pour rester cachée. Dans ce contexte, connaître les fonctions avancées, les modes de journalisation ou les options de gestion à distance d’un constructeur peut offrir des portes d’entrée subtiles.

Infrastructures réseau critiques et dépendance aux grands fournisseurs

L’autre enseignement majeur de cette affaire tient à la centralité de Cisco et d’autres grands fournisseurs d’équipements dans les infrastructures numériques contemporaines. Les routeurs et commutateurs de ces acteurs structurent aujourd’hui les réseaux d’entreprise, les infrastructures des opérateurs de télécommunications et une partie des services publics. Lorsqu’un groupe de cyberespionnage s’en prend à ces maillons, l’objectif n’est pas simplement de contourner un pare-feu, mais de prendre pied au niveau même de la circulation de l’information, là où passe l’ensemble des flux.

L’affaire Salt Typhoon rappelle ainsi que la surface d’attaque ne se limite pas aux postes de travail ou aux serveurs applicatifs, mais concerne aussi les couches plus profondes du réseau, souvent moins visibles pour les équipes métiers et les dirigeants.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.