Une recrudescence de comptes WhatsApp piratés a été signalée à l’OFCS. Les cybercriminels incitent les victimes à envoyer des codes SMS, accèdent aux comptes et demandent de l’argent via Twint.

Récemment, une recrudescence des comptes WhatsApp piratés a été signalée à l’Office fédéral de la cybersécurité (OFCS). Les cybercriminels utilisent des techniques éprouvées pour inciter les victimes à transmettre des codes SMS, permettant ainsi le piratage de leurs comptes.

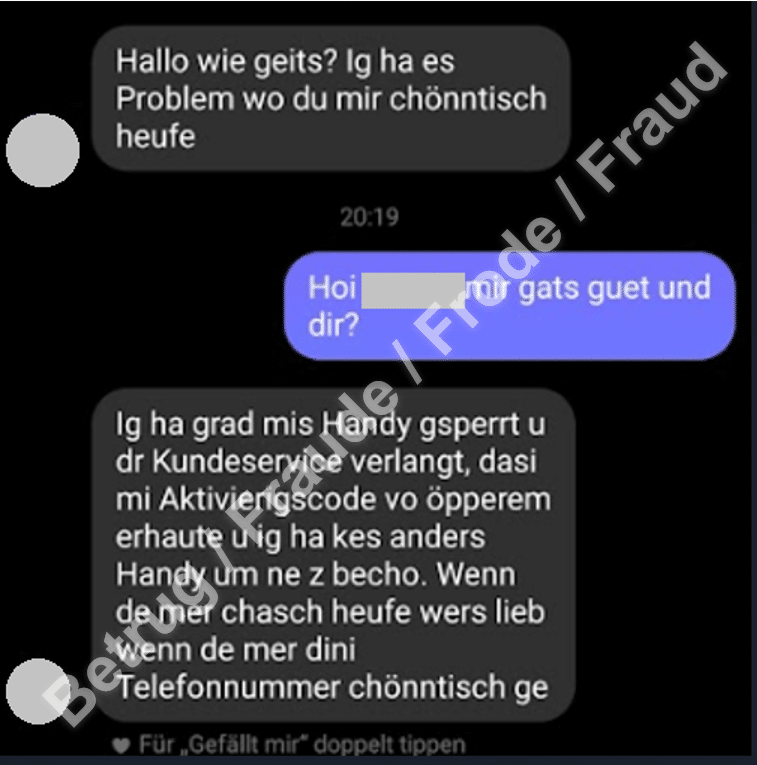

Ce mode opératoire est souvent déguisé en demandes d’aide provenant de contacts proches, avec des messages en dialecte pour rendre l’escroquerie plus crédible. Les fraudeurs utilisent ensuite l’application Twint pour soutirer de l’argent à leurs victimes.

Les techniques des fraudeurs

La méthode commence par un message WhatsApp prétendant provenir d’un contact de confiance, demandant un code SMS pour résoudre un problème technique. Une fois ce code fourni, les criminels peuvent non seulement accéder au compte WhatsApp de la victime, mais également demander des paiements via l’application Twint, permettant ainsi de soutirer de l’argent ou de réaliser des achats frauduleux.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’arnaque ne s’arrête pas là. Le code initialement transmis permet aux pirates de prendre le contrôle du compte WhatsApp, leur permettant de répéter le processus avec d’autres victimes dans la liste de contacts de la personne compromise. Dans certains cas, comme rapporté par l’OFCS, les victimes ont perdu plus de 1800 francs avant de se rendre compte de la fraude.

Contre-mesures et prévention

Pour se protéger, il est essentiel de ne jamais partager de codes reçus par SMS, même avec des contacts de confiance. Activer l’authentification à deux facteurs sur WhatsApp et autres plateformes de médias sociaux est une mesure clé pour empêcher ces prises de contrôle de compte.

En cas de piratage, les utilisateurs doivent immédiatement informer leurs contacts par d’autres canaux et tenter de récupérer leur compte en utilisant le code SMS envoyé par l’application.

Cependant, si les pirates ont activé une authentification à deux facteurs sur le compte piraté, la récupération devient plus complexe, nécessitant un délai d’attente de sept jours avant de pouvoir regagner l’accès.

Le bon sens et la vigilance nécessaires

Les arnaques sur WhatsApp et d’autres plateformes de médias sociaux deviennent de plus en plus sophistiquées, ciblant les utilisateurs de manière crédible et convaincante.

La vigilance et l’adoption de pratiques de sécurité robustes, telles que l’authentification à deux facteurs, restent essentielles pour protéger ses comptes en ligne.

Pour en savoir plus

Semaine 34 : Qu’est-ce qui se passe avec le WhatsApp de vos connaissances ? Ou comment les escrocs utilisent WhatsApp pour tromper les gens.

27.08.2024 – Ces derniers jours, l’OFCS reçoit à nouveau un nombre croissant de messages concernant des comptes WhatsApp piratés. Le mode opératoire…

(Re)découvrez également:

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.