Voici le rapport de veille des cyberattaques de la semaine passée. Ce rapport est une ressource très utile pour tous les professionnels et dirigeants préoccupés par les menaces actuelles et les évolutions technologiques dans le domaine de la sécurité numérique.

Plusieurs groupes de hackers, tels que Twelve et Vanilla Tempest, ciblent prioritairement maintenant des infrastructures critiques, notamment en Russie et dans le secteur de la santé, à travers des attaques sophistiquées, dont des ransomwares et des vols de données sensibles. Ces menaces rappelle la vulnérabilité des secteurs essentiels face à des cyberattaques toujours plus ciblées et élaborées.

Les plateformes de cryptomonnaie et de cloud computing ne sont pas épargnées non plus. Le piratage de 44 millions de dollars sur BingX et l’exploitation des failles dans les services cloud soulignent les défis grandissants pour assurer la sécurité de ces environnements. Pendant ce temps, les cybercriminels innovent sans cesse en utilisant de nouvelles techniques, telles que des faux CAPTCHA ou des réponses automatiques d’emails pour diffuser des malwares, illustrant leur capacité d’adaptation face aux mesures de défense.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

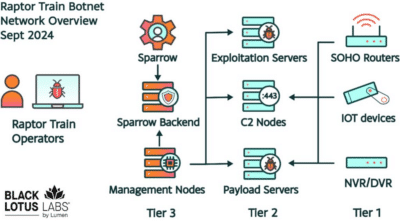

Enfin, la montée des botnets exploitant les appareils IoT non sécurisés, comme le botnet Raptor Train, ou l’accusation portée contre une entreprise chinoise pour la gestion d’un réseau similaire, montre l’ampleur des risques liés à l’Internet des objets. Ces événements rappellent la nécessité d’une vigilance accrue face à des menaces de plus en plus complexes et globales.

Les cyberattaques de la semaine

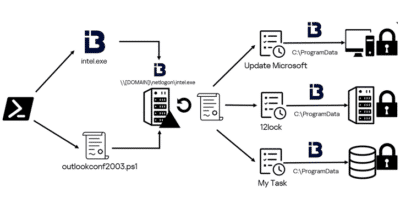

Hacktivist group Twelve attaque des cibles russes

Un groupe hacktiviste appelé Twelve a récemment lancé des cyberattaques ciblées contre des infrastructures en Russie, visant particulièrement des entités gouvernementales et financières. Les attaques ont utilisé des tactiques de déni de service (DDoS) et d’autres méthodes visant à perturber les opérations de leurs cibles. Le groupe affirme que ses motivations sont politiques, en réponse à la situation actuelle en Ukraine. Ces actions soulignent l’implication croissante des hacktivistes dans des conflits géopolitiques.

Snowflake piraté : Judische Labscon ciblé

Snowflake, une importante société de gestion de données cloud, a été victime d’une cyberattaque orchestrée par un groupe nommé Judisch. Cette attaque sophistiquée aurait compromis plusieurs systèmes, entraînant des violations de données. Bien que les détails techniques de l’attaque soient encore en cours d’analyse, il est clair que des informations sensibles ont pu être exfiltrées. Ce type d’attaque soulève de sérieuses questions sur la sécurité des infrastructures cloud, même chez les géants du secteur.

Piratage de BingX : 44 millions de dollars volés

Des pirates ont volé 44 millions de dollars à BingX, une plateforme d’échange de cryptomonnaies. Cette attaque ciblée a exploité des vulnérabilités dans les systèmes de la plateforme pour détourner des fonds. Les détails techniques révèlent une exploitation avancée des failles de sécurité, soulignant une fois de plus les risques importants pour les entreprises de cryptomonnaies. BingX collabore actuellement avec des experts en cybersécurité pour contenir l’incident et protéger ses utilisateurs.

Des hackers exploitent le plein écran de Chrome pour voler des mots de passe Google

Les hackers ont mis en place une nouvelle technique de phishing en utilisant la fonctionnalité plein écran de Google Chrome. En simulant une page de connexion Google, ils incitent les utilisateurs à entrer leurs informations d’identification, les amenant à croire qu’ils interagissent avec une page légitime. Cette méthode s’avère efficace en raison de l’illusion visuelle créée par le mode plein écran, où l’URL n’est pas visible. Les utilisateurs sont invités à rester vigilants face à ce type d’attaques sophistiquées.

Un hacker exploite une clé d’administration pour attaquer Arbitrum

DeltaPrime, un hacker notoire, a récemment utilisé une clé d’administration vulnérable pour exploiter la plateforme de finance décentralisée Arbitrum. Cette attaque a exploité des failles de sécurité dans la gestion des clés et des autorisations au sein de l’infrastructure blockchain. L’exploit a permis au hacker de détourner des fonds et de manipuler les contrats intelligents.

Les pages de vérification CAPTCHA factices diffusent le malware Lumma Stealer

Des pages de vérification CAPTCHA truquées sont utilisées pour diffuser le malware Lumma Stealer. Ce logiciel malveillant cible les informations d’identification sensibles et d’autres données personnelles. Les cybercriminels trompent les utilisateurs en les faisant cliquer sur de fausses vérifications, ce qui déclenche l’infection. Une fois activé, Lumma Stealer exfiltre les données vers les serveurs des attaquants.

Dr.Web déconnecte tous ses serveurs après une intrusion

La société russe de sécurité Dr.Web a déconnecté tous ses serveurs après avoir détecté une intrusion majeure dans ses systèmes. L’attaque a compromis plusieurs de leurs services internes, forçant l’entreprise à prendre des mesures drastiques pour contenir la situation. Dr.Web enquête activement sur l’origine de cette violation, mais les détails concernant l’étendue des dégâts restent flous.

Le groupe Vanilla Tempest s’attaque au secteur de la santé avec le ransomware INC

Le groupe de cybercriminels Vanilla Tempest a intensifié ses attaques contre le secteur de la santé, utilisant le ransomware INC pour perturber les services critiques. Microsoft a rapporté une augmentation des incidents visant les établissements de santé, mettant en lumière la fragilité de ce secteur face aux ransomwares. Vanilla Tempest cible principalement les réseaux mal protégés, exigeant des rançons importantes pour restaurer l’accès aux données.

Raptor Train : un botnet IoT qui menace les appareils connectés

Une nouvelle menace nommée Raptor Train botnet se propage via des dispositifs IoT mal sécurisés, prenant le contrôle de ces derniers pour exécuter des attaques massives. Ce botnet utilise des vulnérabilités non corrigées pour s’infiltrer dans les réseaux, compromettant une large gamme d’appareils connectés, des caméras de surveillance aux routeurs domestiques.

Des hackers nord-coréens visent les secteurs de l’énergie et de la défense

Des hackers affiliés à la Corée du Nord ont été impliqués dans une série d’attaques ciblant les entreprises du secteur de l’énergie et de la défense. Leur objectif serait d’exfiltrer des données sensibles liées aux infrastructures critiques, notamment les technologies militaires et les ressources énergétiques. Ces attaques, bien que discrètes, présentent un risque majeur pour la sécurité nationale des pays visés.

L’utilisation de la fonction de réponse automatique pour diffuser des malwares

Une nouvelle technique de propagation de malware a été identifiée, où les attaquants exploitent les réponses automatiques d’emails pour diffuser des liens malveillants. Cette méthode permet de contourner les filtres de sécurité habituels, rendant les campagnes de phishing plus difficiles à détecter.

Rhysida suspecté derrière l’attaque ransomware de l’aéroport de Seattle

L’aéroport international de Seattle a été la cible d’une attaque ransomware, suspectée d’avoir été menée par le groupe Rhysida. Cette attaque a perturbé plusieurs systèmes critiques de l’aéroport, obligeant les autorités à mettre en place des mesures d’urgence pour rétablir les services. Rhysida est connu pour ses attaques sophistiquées visant les infrastructures critiques.

Les États-Unis accusent une entreprise chinoise de gérer un botnet à partir de routeurs IoT détournés

Les autorités américaines ont accusé une entreprise chinoise d’avoir orchestré la gestion d’un botnet en utilisant des routeurs IoT piratés. Ces appareils détournés sont utilisés pour mener des cyberattaques à grande échelle, notamment des attaques DDoS. Les États-Unis cherchent à comprendre l’étendue de ce réseau et à déterminer l’implication de l’entreprise dans la coordination de ces opérations malveillantes. Cet incident met en lumière les risques liés aux dispositifs IoT devenus des cibles privilégiées pour les cybercriminels.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.