En 2023, la réduction du temps d’exploitation des vulnérabilités soulève de nouveaux défis pour les équipes de sécurité, avec une moyenne de seulement 5 jours avant l’exploitation par des attaquants.

Les recherches récentes de Google Cloud Threat Intelligence confirme une tendance dans le paysage de la cybersécurité : les cybercriminels exploitent de plus en plus rapidement les vulnérabilités découvertes dans les systèmes informatiques.

En 2023, le délai entre la divulgation publique d’une vulnérabilité et son exploitation par des attaquants a en effet diminué de manière significative. Cette réduction du temps d’exploitation pose donc aujourd’hui de nouveaux défis majeurs aux équipes de sécurité, qui doivent réagir toujours plus vite pour limiter les risques d’intrusion.

Des failles critiques rapidement ciblées

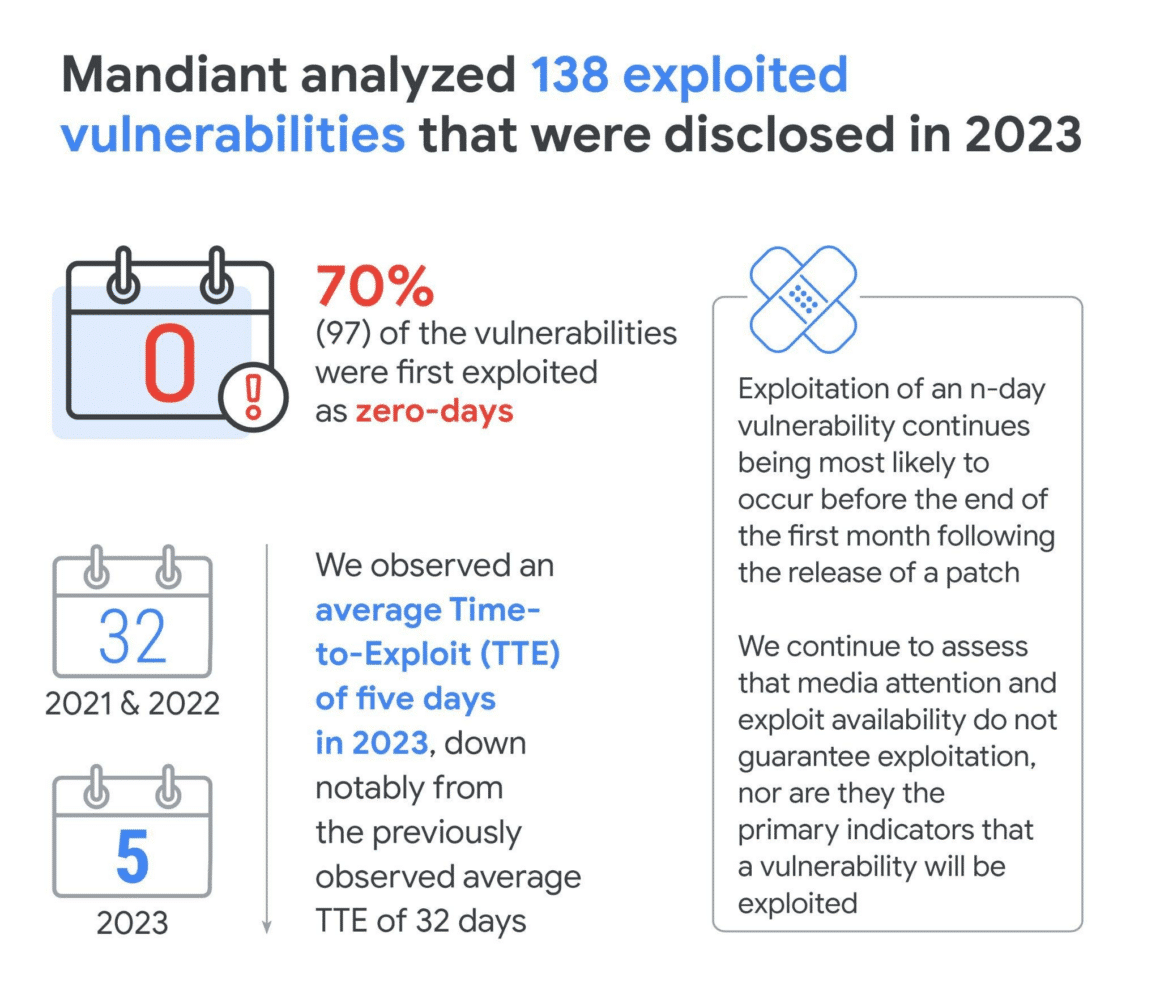

En 2023, l’équipe Mandiant a analysé 138 vulnérabilités qui ont été divulguées cette année et suivies pour exploitation dans la nature. Parmi celles-ci, la majorité, soit 97 vulnérabilités, ont été exploitées sous forme de zero-days, c’est-à-dire avant que des correctifs ne soient disponibles.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

L’exploitation des zero-days reste ainsi un défi majeur pour les entreprises car elles représentent une menace particulièrement dangereuse en laissant les systèmes vulnérables jusqu’à ce qu’un correctif soit mis en place.

En parallèle, 41 vulnérabilités ont été exploitées en tant que n-days, c’est-à-dire après que des correctifs ont été publiés. Cependant, ce qui distingue l’année 2023, c’est l’écart de plus en plus marqué entre l’exploitation des zero-days et des n-days. L’exploitation des zero-days a nettement surpassé celle des n-days, une tendance qui s’intensifie par rapport aux années précédentes. Cette accélération de l’exploitation des failles avant la publication des correctifs rend la tâche d’autant plus complexe pour les équipes de sécurité, qui doivent redoubler d’efforts pour détecter ces failles en amont.

Réduire le temps d’intervention : un enjeu crucial

Pour Google, le temps d’exploitation des vulnérabilités (Time-to-Exploit ou TTE) est un indicateur clé pour mesurer le délai moyen entre la découverte d’une vulnérabilité et son exploitation, que ce soit avant ou après la publication d’un correctif. Les analyses des dernières années montrent une réduction constante du TTE, année après année. Entre 2018 et 2019, le temps moyen d’exploitation était de 63 jours. Ce chiffre a diminué à 44 jours entre 2020 et le début de 2021, puis à 32 jours sur l’ensemble des années 2021 et 2022.

En 2023, le TTE a connu sa baisse la plus significative, tombant à une moyenne de seulement 5 jours. Cette réduction drastique du temps d’exploitation montre à quel point les cyberattaquants réagissent de plus en plus rapidement pour tirer parti des failles de sécurité, laissant très peu de temps aux entreprises pour déployer des correctifs.

Cette accélération du TTE souligne l’importance cruciale pour les entreprises de raccourcir leur temps d’intervention. L’automatisation des processus de détection et de réponse devient un facteur essentiel pour réagir rapidement et limiter les risques liés à l’exploitation des vulnérabilités dans des délais aussi courts.

Pour en savoir plus

How Low Can You Go? An Analysis of 2023 Time-to-Exploit Trends | Google Cloud Blog

Mandiant analyzed 138 vulnerabilities that were disclosed in 2023 and that we tracked as exploited in the wild.

(Re)découvrez également:

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.