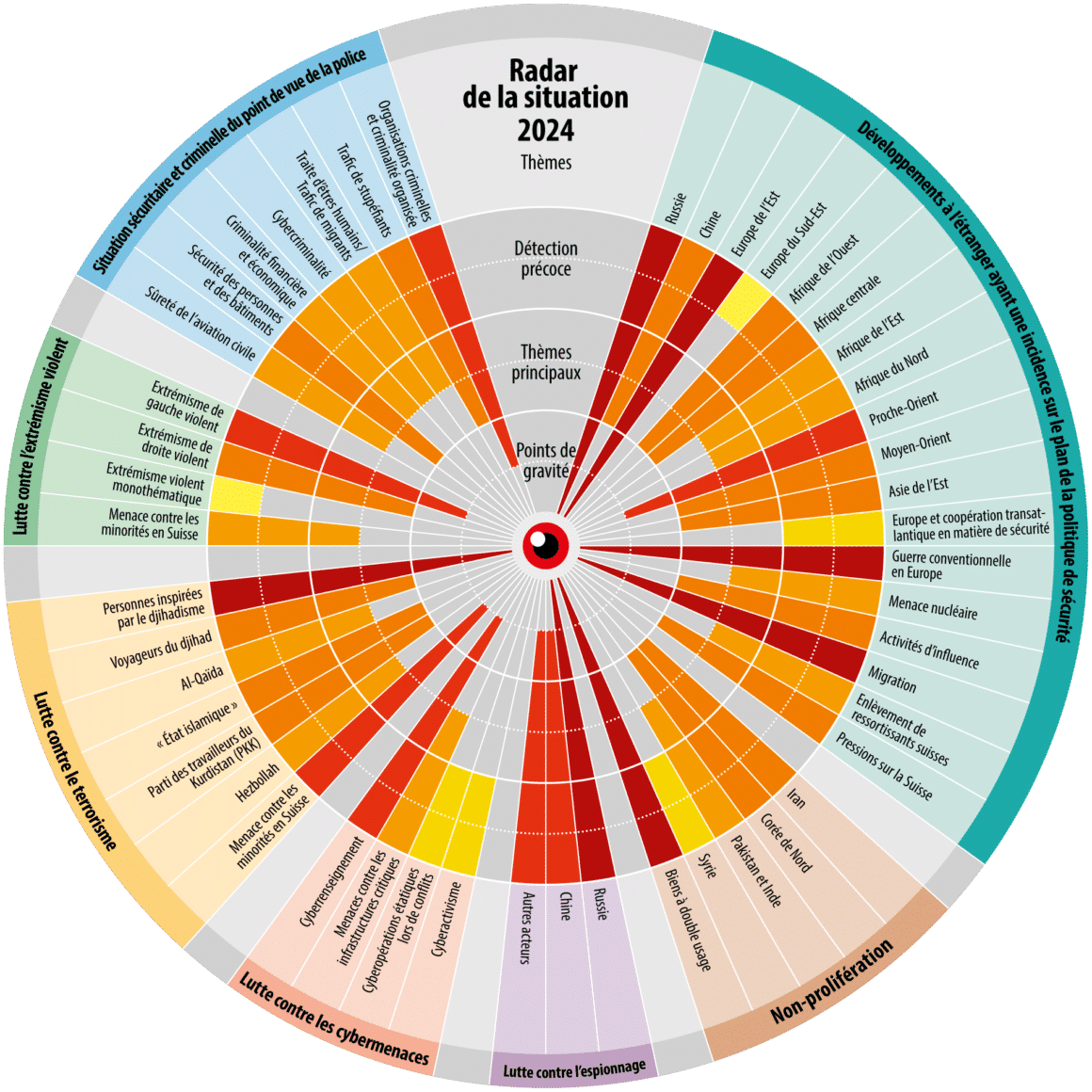

Le rapport 2024 du SRC souligne les menaces croissantes sur la Suisse, incluant cybermenaces, espionnage, terrorisme et instabilité géopolitique, nécessitant vigilance et résilience.

Le Service de renseignement de la Confédération (SRC) a publié le 24 octobre 2024 son rapport annuel intitulé « La Sécurité de la Suisse », qui offre une vision détaillée des menaces pesant sur le pays.

Pour rappel, ce document examine les défis croissants en matière de sécurité, notamment les cybermenaces, le terrorisme, l’espionnage, ainsi que l’instabilité géopolitique globale.

La Suisse, bien que neutre, n’est pas à l’abri de ces menaces mondiales, en particulier dans un contexte marqué par la guerre en Ukraine, les tensions entre grandes puissances, et l’évolution rapide des technologies de l’information.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ce rapport du SRC met en lumière la complexité et les principales menaces qui pèsent sur la Suisse et rappelle l’importance de la vigilance et de la résilience pour protéger le pays dans ce contexte mondial troublé.

La persistance des cybermenaces

Les cybermenaces restent une préoccupation du SRC dans son nouveau rapport. Les acteurs malveillants, souvent motivés par des intérêts financiers ou stratégiques, exploitent de manière persistante les vulnérabilités des infrastructures critiques.

Bien que la Suisse n’ait pas été la cible d’attaques cybernétiques majeures de la part d’États, les activités criminelles opportunistes demeurent une menace constante, notamment à travers les ransomwares et autres cyberattaques visant des organisations vulnérables.

La dimension cyber est omniprésente, notamment dans les activités de renseignement et de manipulation. Les États hostiles exploitent le cyberespace non seulement pour leur cyberattaques mais aussi pour influencer l’opinion publique par la désinformation. Des campagnes de manipulation, souvent menées via des plateformes numériques tentent régulièrement d’affaiblir la confiance dans les institutions suisses et à diviser l’opinion publique. Cette approche hybride, combinant cyberattaques et influence stratégique, constitue un défi pour la Suisse.

Espionnage et influence : des risques accrus

Le rapport du SRC souligne également l’importance des activités d’espionnage et d’influence sur le sol helvétique, alimentées principalement par des acteurs étatiques. La Suisse, en raison de sa position géostratégique et de son rôle dans la diplomatie internationale, attire particulièrement les services de renseignement étrangers.

Selon ce rapport, cette situation est aujourd’hui exacerbée par les tensions globales, avec des pays comme la Russie et la Chine intensifiant leurs efforts pour influencer les politiques et décisions suisses via des moyens discrets mais puissants.

La prolifération de la menace terroriste

Sur le plan du terrorisme, le rapport met en lumière la persistance d’une menace élevée, principalement en raison des individus radicalisés, influencés par des idéologies djihadistes ou d’extrémisme violent.

Cette menace est accentuée par des dynamiques globales, notamment la multiplication des arrestations liées au terrorisme en Europe et l’intensification des activités de groupes tels que l’État islamique.

Une situation géopolitique instable

Enfin, le rapport du SRC ne manque pas de rappeler l’instabilité géopolitique croissante. Entre la guerre en Ukraine, les tensions en Asie de l’Est, et les conflits au Proche-Orient, les équilibres de pouvoir évoluent.

La Suisse, bien que neutre, doit donc adapter sa politique de sécurité pour faire face à un environnement international de plus en plus imprévisible. La coopération accrue entre les régimes autoritaires, comme la Russie et la Chine, accentue la polarisation mondiale, créant un contexte de plus en plus complexe pour la diplomatie et la sécurité suisses.

Pour en savoir plus

« La Sécurité de la Suisse 2024 » : le Service de renseignement de la Confédération publie son nouveau rapport de situation

Berne, 22.10.2024 – Au regard de la politique de sécurité, l’environnement de la Suisse continue de se dégrader. Le regroupement d’autocraties eurasiatiques qui coopèrent désormais plus étroitement, sur le plan militaire également, est l’un des schémas stratégiques les plus préoccupants parmi ceux qui se dessinent actuellement. Dans ce contexte, les capacités d’anticipation et d’identification précoce du Service de renseignement de la Confédération (SRC) sont essentielles.

Le radar 2024 des menaces du SRC:

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.