Le NCSC alerte sur des fraudes par QR codes sur parcmètres, où des escrocs substituent des codes pour rediriger vers des paiements en ligne frauduleux.

Le Centre national pour la cybersécurité (NCSC) a émis dans son dernier bulletin une alerte sur des tentatives de fraudes aux paiements.

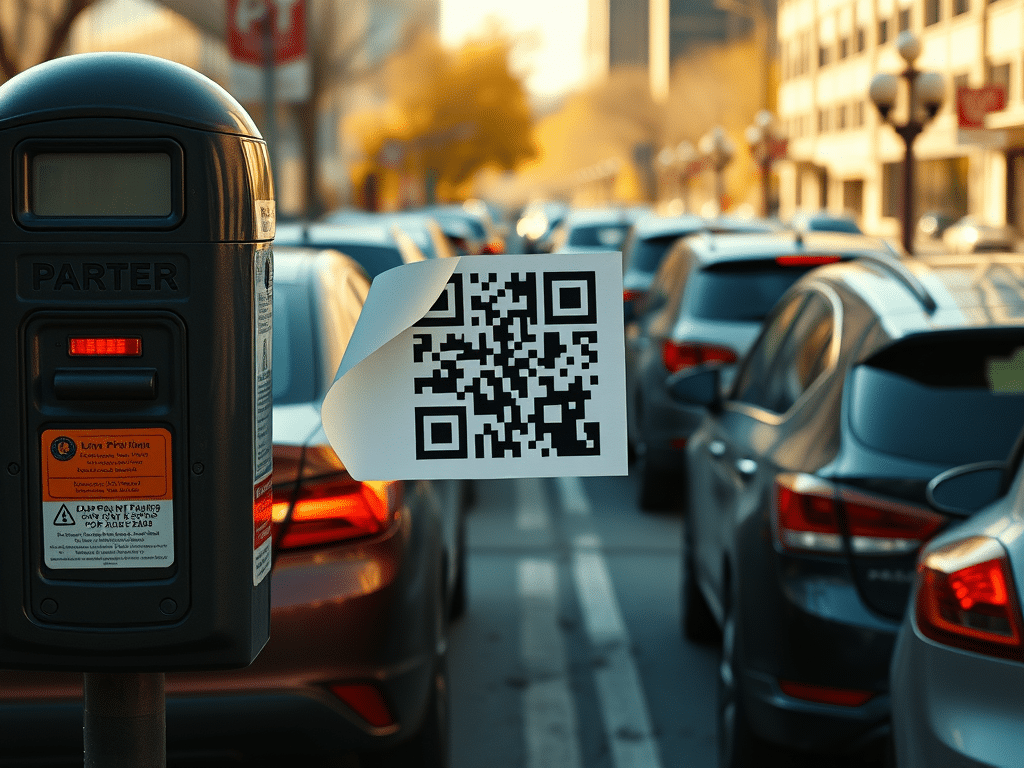

La fraude aux codes QR sur les places de stationnement

Les solutions modernes de paiement des frais de stationnement via des plateformes en ligne, telles que des applications mobiles ou des codes QR, ont également été ciblées par des cybercriminels. Récemment, comme le rapporte l’OFCS, des escrocs ont recouvert les véritables codes QR sur des horodateurs suisses avec des codes falsifiés.

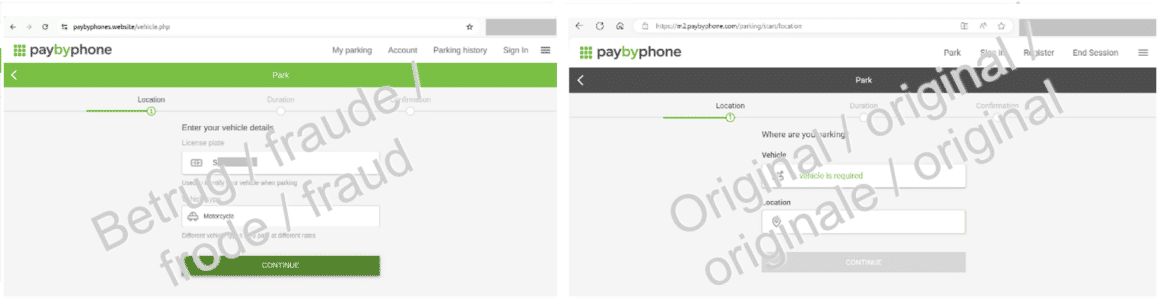

Ces codes redirigeaient les utilisateurs vers une page de paiement en ligne frauduleuse, qui semblait cependant tout à fait authentique. Les victimes, souvent stressées par la recherche d’une place de parking, ne prenaient pas la peine de vérifier l’adresse internet ou le montant du paiement.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Une fois les données de carte de crédit ou de Twint saisies, le montant débité était souvent bien supérieur à celui qui était dû, conduisant à des pertes importantes.

Utilisation des cartes-cadeaux pour blanchir les fonds

Les escrocs utilisent souvent une méthode particulière pour récupérer l’argent des paiements frauduleux. Après avoir obtenu les données de carte de crédit des victimes, ils préparent des achats de cartes-cadeaux (Apple, Google, etc.).

Une fois les données saisies, les cartes-cadeaux sont achetées et livrées directement aux escrocs, qui les revendent ou les utilisent pour d’autres transactions. Cela permet aux criminels de transformer des fonds frauduleusement obtenus en biens facilement monnayables, rendant la traçabilité plus difficile.

Rappel des recommandations de l’OFCS

Le NCSC recommande vivement de vérifier le montant débité et la société bénéficiaire à chaque confirmation de paiement. Avant de scanner un code QR, il est conseillé de le vérifier physiquement pour s’assurer qu’il ne s’agit pas d’un autocollant superposé.

De plus, il est crucial de contrôler que l’adresse internet correspond bien à celle attendue, car les différences peuvent être subtiles. En cas de débit frauduleux, il est bien sûr important d’informer immédiatement la banque ou la société de carte de crédit concernée.

Pour en savoir plus

Semaine 43 : Arnaques aux codes QR sur les parcmètres

29.10.2024 – Ces dernières années, les cas d’hameçonnage de cartes de crédit signalés à l’OFCS ont beaucoup évolué. Grâce au recours accru à…

(Re)découvrez également:

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.