Les attaques de phishing ciblant Booking.com deviennent plus sophistiquées, utilisant des techniques d’ingénierie sociale y compris envers les hôteliers pour tromper leurs clients.

Un récent article de Krebs on Security remet en avant les récents risques liés aux tentatives de phishing visant les utilisateurs de Booking.com, mettant en lumière la sophistication croissante des techniques employées.

Voici ci-dessous un résumé des principales informations à retenir.

Les nouvelles tactiques des attaquants

Les cybercriminels exploitent la notoriété et la large base d’utilisateurs de Booking.com en imitant habilement les systèmes de communication du site, tels que les e-mails et les messages d’application. Ces campagnes de phishing utilisent des méthodes de plus en plus sophistiquées, notamment des messages contenant des détails réalistes relatifs aux réservations des victimes, qui visent à instiller un sentiment d’urgence.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

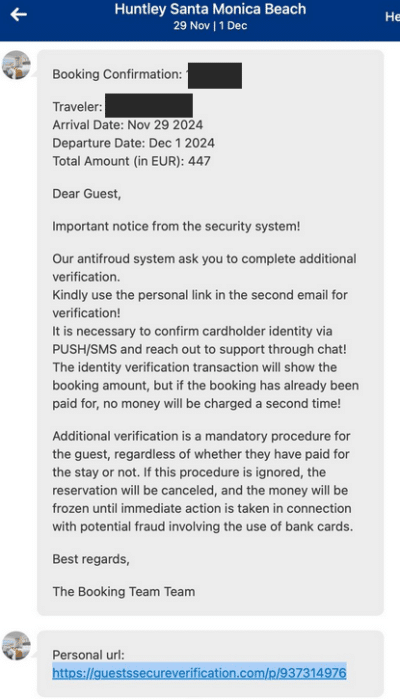

Par exemple, un lecteur de Krebs on Security a rapporté qu’un de ses amis avait reçu un message de phishing ciblé dans l’application mobile Booking quelques minutes seulement après avoir effectué une réservation dans un hôtel en Californie. La missive portait le nom de l’hôtel et faisait référence aux détails de leur réservation, affirmant que le système anti-fraude de Booking.com exigeait des informations supplémentaires sur le client avant que la réservation puisse être finalisée. En exploitant des informations personnelles, les attaquants parviennent à piéger les utilisateurs moins vigilants et à leur soutirer des données sensibles.

Selon cet article, les attaquants ont trouvé un moyen d’accéder à des systèmes de communication internes, permettant de cibler les hôtels partenaires de Booking.com. En compromettant des comptes d’hôtels, les cybercriminels envoient ensuite des messages frauduleux directement via le système de Booking, ce qui ajoute un niveau de légitimité supplémentaire à leurs communications. De cette façon, la chaîne de confiance est pervertie, ce qui augmente le taux de succès de leurs campagnes malveillantes.

Les messages reçus par les utilisateurs incitent souvent à des actions rapides, telles que la modification des détails d’une réservation ou la confirmation d’un paiement. Les attaquants misent sur l’ingénierie sociale, se servant de l’urgence et de la peur pour pousser les victimes à réagir sans réfléchir. Ces techniques, qui s’appuient sur le facteur humain, restent très efficaces, en particulier lorsque les cybercriminels parviennent à obtenir des détails personnalisés sur les réservations en cours.

Booking force l’authentification à deux facteurs

Pour contrer ces menaces, Booking.com a renforcé ses mécanismes de sécurité et sensibilise activement ses partenaires hôteliers aux bonnes pratiques à suivre. Désormais, l’authentification à deux facteurs (2FA) est obligatoire, ce qui oblige les partenaires à fournir un code d’accès à usage unique provenant d’une application d’authentification mobile (Pulse), en plus d’un nom d’utilisateur et d’un mot de passe. Cette mesure vise particulièrement à sécuriser l’accès aux informations de paiement des clients.

« L’authentification à deux facteurs est obligatoire et appliquée, notamment pour que les partenaires puissent accéder en toute sécurité aux informations de paiement des clients », a écrit un porte-parole de Booking.com. « C’est pourquoi les cybercriminels envoient des messages pour inciter les clients à effectuer des paiements en dehors de notre plateforme. »

Cependant, les attaques de phishing proviennent souvent de machines de partenaires compromises par des logiciels malveillants, ce qui permet aux cybercriminels d’accéder également aux comptes des partenaires et d’envoyer des messages frauduleux directement via le système de Booking.

Pour en savoir plus

Booking.com Phishers May Leave You With Reservations

This story examines a recent spear-phishing campaign that ensued when a California hotel had its booking.com credentials stolen. We’ll also explore an array of cybercrime services aimed at phishers who target hotels that rely on the world’s most visited travel website.

(Re)découvrez également:

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.