Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Voici une présentation des principales actualités et enjeux de la cybersécurité qui ont émergé au cours de la semaine passée.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Pour rappel, la période du Black Friday voit une augmentation considérable des campagnes de phishing et de spams ciblant les consommateurs. Ces e-mails frauduleux visent à exploiter la hausse des transactions en ligne pour soutirer des informations personnelles et financières. Les utilisateurs sont invités à redoubler de vigilance face à ce type d’attaques particulièrement fréquentes durant cette période commerciale.

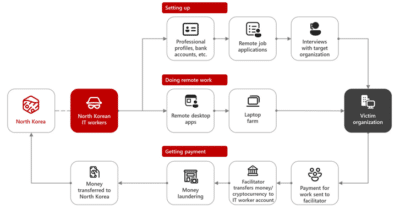

Des rapports indiquent l’utilisation de réseaux Wi-Fi distants comme vecteurs d’attaque. Les cybercriminels exploitent ces connexions pour contourner des mesures de sécurité physiques en utilisant des points d’accès distants à des fins de piratage localisé. En parallèle, des hackers nord-coréens ont réussi à voler 10 millions de dollars à l’aide d’outils basés sur l’intelligence artificielle, soulignant l’exploitation accrue des technologies émergentes pour mener des campagnes de cybercriminalité sophistiquées.

Meta a intensifié sa lutte contre les arnaques en ligne, en désactivant plus de deux millions de comptes impliqués dans des escroqueries de type « pig butchering ». Ces arnaques consistent à établir des relations de confiance à long terme avec les victimes avant de les manipuler pour investir dans de fausses opportunités financières. Cette opération révèle l’ampleur de la menace et les efforts importants nécessaires pour contrer ce type de fraude en ligne.

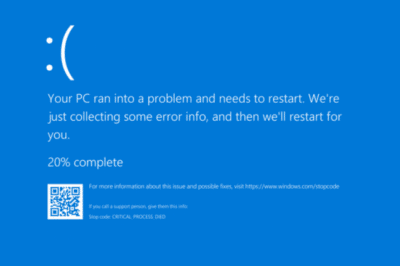

Microsoft a présenté une fonctionnalité intitulée « Quick Machine Recovery » pour Windows 11, qui vise à réduire le temps de récupération lors d’incidents sévères, notamment en cas de compromission ou de corruption système. Cette initiative fait suite au crash mondial provoqué il y a quelques semaines par une mise à jour de l’éditeur de sécurité Crowdstrike.

Un incident récent concerne la section d’un câble sous-marin en mer Baltique, où la Russie est suspectée d’implication. De tels incidents illustrent la vulnérabilité des infrastructures numériques critiques face aux tensions géopolitiques et l’importance de leur sécurisation accrue. Ces infrastructures sont vitales pour le bon fonctionnement des économies modernes et leur protection demeure un enjeu prioritaire.

Les groupes de ransomware continuent de cibler activement les entreprises. On sait que les tests de pénétration sont une pratique courante pour déceler des vulnérabilités dans les systèmes de sécurité et certains groupes des gangs de rançongiciels se lancent même maintenant à publier des offres d’emploi pour des Pentesteurs.

Les actus cybersécurité de la semaine

Trois quarts des e-mails de spam du Black Friday identifiés comme des escroqueries

Bitdefender a constaté que 77 % des e-mails de spam sur le thème du Black Friday en 2024 ont été identifiés comme des arnaques, les attaquants devenant de plus en plus créatifs dans leurs campagnes.

Meta a supprimé plus de 2 millions de comptes dans sa lutte contre l’abattage de cochons.

Cette semaine, Meta a fourni des informations sur les efforts de l’entreprise pour supprimer plus de 2 millions de comptes liés à des escroqueries de découpe de porcs sur leurs plateformes propriétaires, Facebook et Instagram.

Microsoft a saisi 240 sites utilisés par le service de phishing ONNX.

Microsoft a perturbé le service de phishing ONNX, saisissant 240 sites et désignant un Égyptien comme l’opérateur derrière l’opération.

Incident Crowdstrike : Microsoft déploie Quick Machine Recovery pour Windows 11

Microsoft travaille sur une fonction nommée Quick Machine Recovery dans Windows 11 où les administrateurs pourront réparer à distance des systèmes impossibles à redémarrer. Par ailleurs, la société va restreindre l’accès au noyau Windows pour les éditeurs de sécurité.

Réseau de paiements de soins de santé américain Mega restaure son système 9 mois après une attaque par ransomware.

Encore sous le choc de son attaque de ransomware en février, Change Healthcare confirme que ses services de clearinghouse sont de nouveau opérationnels, presque exactement neuf mois après le début de la perturbation numérique.

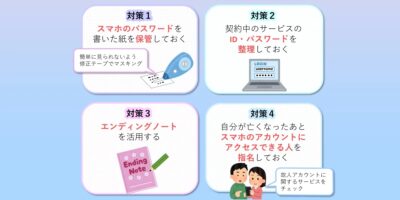

Mettez vos noms d’utilisateur et mots de passe dans votre testament, conseille le gouvernement japonais

La planification numérique de la fin de vie permet d’éviter à vos proches un peu plus de souffrance. Le Centre national des affaires de consommation du Japon a suggéré mercredi aux citoyens de commencer la « planification numérique de la fin de vie » et a offert des conseils sur la manière de le faire.

Des espions piratent des réseaux Wi-Fi dans un pays lointain pour lancer une attaque sur une cible voisine.

L’une des histoires de piratage les plus impressionnantes de 2024 s’est produite il y a deux ans, mais elle n’a été révélée au public que vendredi lors de la conférence Cyberwarcon à Arlington, en Virginie. Des pirates informatiques liés à Fancy Bear – l’agence d’espionnage exploitée par le GRU russe – ont pénétré dans…

Des pirates informatiques nord-coréens volent 10 millions de dollars grâce à des escroqueries et des logiciels malveillants basés sur l’IA sur LinkedIn.

L’acteur de menace lié à la Corée du Nord connu sous le nom de Sapphire Sleet aurait volé plus de 10 millions de dollars de cryptomonnaie dans le cadre de campagnes d’ingénierie sociale orchestrées sur une période de six mois. Ces conclusions proviennent de Microsoft, qui a déclaré…

Un câble sous-marin sectionné en mer Baltique, la Russie soupçonnée

Les ministres des Affaires étrangères allemande et finlandaise expriment leur profonde préoccupation suite à la rupture d’un câble sous-marin de télécommunications reliant leurs deux pays. Elles soulignent la menace russe et les dangers d’une « guerre hybride ».

Cinq groupes de ransomwares responsables de 40% des cyberattaques en 2024.

Cinq groupes de ransomware, dont RansomHub et LockBit 3.0 , ont représenté 40 % de toutes les cyberattaques au troisième trimestre 2024, soulignant la complexité et la concurrence croissantes au sein de l’écosystème des ransomwares, selon une étude de Corvus Insurance.

Gangs de ransomwares russes à la recherche de testeurs d’intrusion

Dans une nouvelle preuve de la professionnalisation des groupes de cybercriminels russes, des gangs de rançongiciels ont publié des offres d’emploi pour des postes de sécurité tels que testeurs de pénétration, cherchant à renforcer leurs opérations de déploiement de rançongiciels.

Des sociétés écrans nord-coréennes se font passer pour des entreprises informatiques américaines afin de financer des programmes de missiles.

Les acteurs de menace liés à la République populaire démocratique de Corée (RPDC) se font passer pour des entreprises américaines de conseil en logiciels et technologies dans le but de poursuivre leurs objectifs financiers dans le cadre d’un schéma plus large de travailleurs en technologie de l’information (TI). « Des entreprises de façade,…

WhatsApp : le groupe NSO exploite le logiciel espion Pegasus pour ses clients.

Les nouveaux documents judiciaires récemment publiés révèlent de nouveaux détails sur les opérations de la controversée société israélienne de logiciels espions.

Microsoft annonce son propre événement de piratage similaire à Black Hat avec de grandes récompenses pour la sécurité de l’IA.

Microsoft invitera des chercheurs en sécurité à son siège social pour étudier les failles du cloud et de l’IA.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.