Voici les 5 actualités les plus marquantes de la semaine passée.

Pour le top 5 de cette semaine, la cybersécurité continue de faire la une avec des événements notables allant de campagnes de phishing ciblées jusqu’à des efforts significatifs de cybercriminels pour améliorer leur cyber-armes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Ainsi, Change Healthcare, l’une des plateformes majeures de traitement des données médicales, a rencontré des difficultés majeures pour restaurer ses systèmes après la cyberattaque en février. Change Healthcare vient de confirmer que ses services de compensation sont de nouveau opérationnels, soit neuf mois après le début de la perturbation numérique.

Pour sa part, Meta a annoncé avoir réussi à supprimer plus de deux millions de comptes impliqués dans des opérations de fraude appelées « Pig Butchering ». Cette technique vise à construire des relations de confiance avec les victimes avant de les manipuler pour voler leurs économies ou les pousser à investir dans de faux projets. L’effort coordonné de Meta s’inscrit dans une lutte globale contre ces pratiques de manipulation à grande échelle, qui ont fait des milliers de victimes à travers le monde, illustrant à nouveau l’étendue et la sophistication croissante des cyberfraudes.

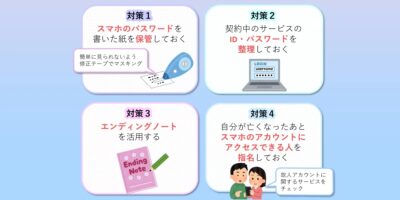

Au Japon, le gouvernement prend des mesures pour anticiper le décès numérique de ses citoyens. La question de l’héritage numérique, souvent négligée, est en train de devenir un enjeu sociétal majeur. Les nouvelles propositions invitent les familles à prévoir la gestion de leurs données personnelles après leur décès.

Avec la période du Black Friday, les campagnes de spam et les tentatives de fraude en ligne se multiplient. Les experts en cybersécurité alertent sur une hausse significative des courriels malveillants tentant de piéger les consommateurs avec de fausses offres et de faux sites de commerce en ligne. Ainsi, selon une étude de Bitdefender, trois quarts des emails de spam du Black Friday identifiés comme des arnaques.

Des groupes de hackers russes veulent aussi des ransomwares fiables et s’organisent en conséquence pour publier des recherches d’emploi pour des pentesteurs.

Le top 5 des actus cybersécurité de la semaine

Mettez vos noms d’utilisateur et mots de passe dans votre testament, conseille le gouvernement japonais.

La planification numérique de la fin de vie permet d’éviter à vos proches un peu plus de souffrance. Le Centre national des affaires de consommation du Japon a suggéré mercredi aux citoyens de commencer la « planification numérique de la fin de vie » et a offert des conseils sur la manière de le faire.

Meta a supprimé plus de 2 millions de comptes dans sa lutte contre le « pig butchering »

Cette semaine, Meta a fourni des informations sur les efforts de l’entreprise pour supprimer plus de 2 millions de comptes liés à des escroqueries de « pig butchering » sur leurs plateformes propriétaires, Facebook et Instagram.

Trois quarts des emails de spam du Black Friday identifiés comme des arnaques.

Bitdefender a constaté que 77% des e-mails de spam sur le thème du Black Friday en 2024 ont été identifiés comme des escroqueries, les attaquants devenant de plus en plus créatifs dans leurs campagnes.

Gangs de ransomwares russes à la recherche de pentesteurs

Dans une nouvelle preuve de la professionnalisation des groupes de cybercriminels russes, des gangs de ransomware ont publié des offres d’emploi pour des postes de sécurité tels que testeurs d’intrusion, cherchant à renforcer leurs opérations de déploiement de ransomware.

Réseau de paiements de soins de santé américain Change Healthcare restaure son système 9 mois après une attaque par ransomware.

Encore sous le choc de son attaque de ransomware en février, Change Healthcare confirme que ses services de clearinghouse sont de nouveau opérationnels, presque exactement neuf mois depuis le début de la perturbation numérique.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.