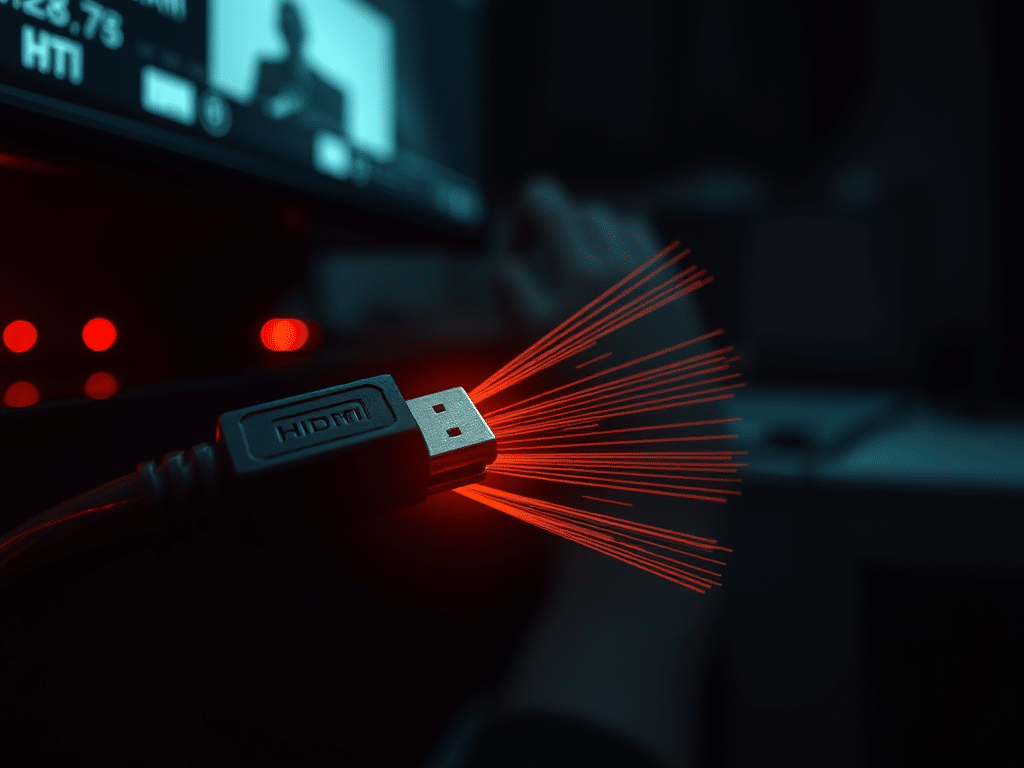

Les pirates peuvent exploiter les ondes des câbles HDMI pour espionner des écrans à distance, permettant la reconstitution d’images et l’accès à des données sans alerte de sécurité

De nouvelles techniques montrent que des pirates peuvent aujourd’hui exploiter les ondes émises par les câbles HDMI pour espionner à distance les écrans, comme le rapporte l’article de PCWorld mentionné ci-dessous.

Radiation HDMI : Comment les pirates exploitent cette vulnérabilité

L’utilisation de câbles HDMI pour la transmission de données vidéo entre différents dispositifs génère des émissions électromagnétiques, connues sous le nom de radiation HDMI. Cette radiation peut, dans certains cas, être captée par des équipements spécifiques à une distance allant jusqu’à plusieurs mètres. En utilisant ces ondes, les attaquants peuvent reconstituer les images affichées sur l’écran, offrant un aperçu complet de ce qui est visionné.

Les techniques pour intercepter cette radiation sont relativement sophistiquées et requièrent une expertise technique importante. Toutefois, les chercheurs ont également découvert qu’en utilisant un modèle d’IA associé à un logiciel de reconnaissance de « texte rayonné », il est possible d’analyser et de décoder le rayonnement électromagnétique enregistré sans fil avec une précision atteignant jusqu’à 70%.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Conséquences potentielles et mesures d’atténuation

Le piratage des données visuelles par la radiation HDMI pourrait à des données sans aucune alerte de sécurité déclenchée.

Les menaces potentielles englobent l’espionnage industriel et les vols d’informations confidentielles. Par ailleurs, l’utilisation croissante de technologies HDMI dans des environnements professionnels multiplie les points d’entrée exploitables par ces techniques. Les systèmes de visioconférence, par exemple, sont souvent connectés via HDMI et pourraient constituer une cible intéressantes pour des pirates.

Pour réduire les émissions électromagnétiques, il est possible d’utiliser des câbles blindés afin de diminuer la radiation HDMI. Il est également possible de protéger des zones sensibles pour éviter les fuites d’informations dues aux ondes.

Pour en savoir plus

Hackers can wirelessly watch your display by HDMI radiation

A newly discovered technique combines wireless EM monitoring and AI algorithms to « read » text on a victim’s screen via HDMI radiation, and it’s already being used in the wild.

(Re)découvrez également:

Le gouvernement néerlandais bannit les smartphones de ses séances pour éviter l’espionnage

Le nouveau Premier ministre néerlandais interdit les appareils électroniques lors des réunions du cabinet pour prévenir l’espionnage, renforçant la cybersécurité des discussions gouvernementales sensibles.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.