Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Au cours de la semaine dernière, plusieurs incidents de cybersécurité ont retenu l’attention. Parmi eux, une attaque contre le Wirral University Teaching Hospital au Royaume-Uni a perturbé ses systèmes informatiques. L’attaque a entraîné une réduction des services disponibles, provoquant des délais et perturbant certaines activités critiques de l’hôpital.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Par ailleurs, un groupe d’acteurs de menaces financièrement motivés a ciblé la Banque centrale de l’Ouganda. Cette attaque s’inscrit dans une série croissante d’incidents visant des institutions financières en Afrique, mettant en évidence la vulnérabilité des infrastructures économiques du continent face aux cyberattaques de plus en plus sophistiquées.

Dans un autre incident, la société Blue Yonder, qui soutient la logistique de grandes enseignes telles que Starbucks et certains supermarchés, a été victime d’une attaque par ransomware. Cette attaque a mis en péril la chaîne d’approvisionnement de plusieurs grandes marques, avec des conséquences potentielles sur la disponibilité des produits en magasins. Les efforts de rétablissement sont en cours, et la société travaille avec les forces de l’ordre et des experts pour limiter les impacts.

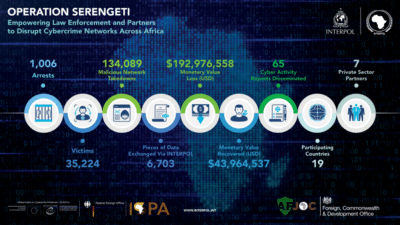

L’Opération Serengeti, une initiative internationale menée par Interpol, a également fait la une. Cette opération, qui a permis d’arrêter 1 006 suspects dans 19 pays africains, visait à démanteler des réseaux de cybercriminels responsables de plusieurs fraudes à l’échelle mondiale.

En Russie, une opération de la police a mené à l’arrestation en Russie d’un attaquant réputé pour ses activités de ransomware, connu sous le pseudonyme de Wazawaka. Cet individu était actif sur des forums du dark web et participait à des cyberattaques notables ciblant des entreprises et des organisations gouvernementales. Il faisait partie des 10 cybercriminels les plus recherchés par les Etats-Unis.

Dans le domaine des menaces mobiles, un malware dénommé SpyLoan a été identifié sur Google Play. Installé plus de huit millions de fois, ce logiciel malveillant a visé des utilisateurs Android avec des pratiques frauduleuses de collecte de données sensibles. Les autorités ont demandé son retrait, et des actions correctives sont en cours pour minimiser l’impact sur les victimes.

De plus, une panne touchant Microsoft 365 a perturbé les services Exchange Online, Teams et SharePoint, impactant un grand nombre d’utilisateurs. Microsoft a été réactif pour investiguer la cause de la panne et rétablir les services. Ce type de perturbation rappelle la dépendance croissante des entreprises aux solutions cloud et la nécessité de renforcer la résilience des systèmes informatiques.

Concernant les cyberattaques transfrontalières, T-Mobile a confirmé une intrusion ciblant ses systèmes. Toutefois, l’opérateur de télécommunications a assuré que les hackers n’avaient pas accès aux journaux des appels ou des messages texte de leurs clients. Des mesures de sécurité supplémentaires ont été mises en place pour prévenir de futures violations.

Enfin, un rapport a révélé que des hackers nord-coréens ont réussi à voler des milliards de dollars en crypto-monnaie en se faisant passer pour des investisseurs en capital-risque, des recruteurs et des employés de l’IT.

Les actus cybersécurité de la semaine

Une cyberattaque a impacté les opérations à l’hôpital universitaire de Wirral au Royaume-Uni.

L’hôpital universitaire de Wirral au Royaume-Uni a été victime d’une cyberattaque qui a entraîné des retards dans les rendez-vous et les procédures. L’hôpital universitaire de Wirral NHS Foundation Trust (WUTH) est un NHS Foundation Trust. Il fournit des soins de santé…

La Russie arrête l’attaquant de ransomware Wazawaka.

L’un des hackers les plus notoires au monde pourrait enfin être en garde à vue. Bleeping Computer rapporte que l’affilié au ransomware Mikhail Pavlovich Matveev, également connu sous les noms de Wazawaka, Uhodiransomwar, m1x et Boriselcin, a été arrêté. Les procureurs n’ont pas confirmé si Matveev est en garde à vue,…

Opération Serengeti : INTERPOL a arrêté 1 006 suspects dans 19 pays africains.

Opération Serengeti : INTERPOL a arrêté 1 006 suspects dans 19 pays africains et a démantelé 134 089 réseaux malveillants. Une opération conjointe des forces de l’ordre par INTERPOL et AFRIPOL dans 19 pays africains, baptisée Opération Serengeti, a conduit à l’arrestation de…

Attaque de ransomware sur Blue Yonder touche Starbucks, Supermarchés

L’incident est typique des menaces accrues auxquelles les organisations sont confrontées pendant les vacances, lorsque la plupart des entreprises réduisent leur effectif opérationnel de sécurité d’environ 50%.

Le malware SpyLoan pour Android sur Google Play a été installé 8 millions de fois.

Un nouveau lot de 15 applications malveillantes SpyLoan Android, totalisant plus de 8 millions d’installations, a été découvert sur Google Play, ciblant principalement les utilisateurs d’Amérique du Sud, d’Asie du Sud-Est et d’Afrique. […]

Des pirates informatiques ont volé des millions de dollars à la Banque centrale d’Ouganda.

Des acteurs de menace motivés financièrement ont piraté le système de la banque centrale de l’Ouganda, ont confirmé des responsables gouvernementaux cette semaine. Les responsables ougandais ont confirmé jeudi que la banque centrale nationale a subi une violation de sécurité par des acteurs de menace motivés financièrement…

Panne de Microsoft 365 impacte Exchange Online, Teams, Sharepoint

Microsoft travaille actuellement sur la résolution d’une panne continue et généralisée de Microsoft 365 qui impacte plusieurs services et fonctionnalités, notamment Exchange Online, Microsoft Teams et SharePoint Online. […]

T-Mobile affirme que les pirates informatiques du secteur des télécommunications n’avaient « aucun accès » aux journaux d’appels et de messages texte des clients.

Le géant de la téléphonie a déclaré que les pirates informatiques n’ont pas accédé au contenu ou aux journaux des appels téléphoniques ou des messages texte des clients, lors d’une attaque généralisée contre les entreprises de téléphonie et d’internet.

Des pirates informatiques nord-coréens ont volé des milliards de dollars en crypto-monnaie en se faisant passer pour des investisseurs en capital-risque, des recruteurs et des travailleurs en informatique.

Des chercheurs en sécurité affirment que des pirates informatiques nord-coréens ont infiltré des centaines d’organisations dans le but de voler de l’argent et des données pour soutenir le programme d’armes nucléaires du régime. © 2024 TechCrunch. Tous droits réservés. Pour un usage personnel uniquement.

Des hackers russes attaquent des entreprises innocentes pour accéder à leurs voisins.

Le groupe de cyber-espionnage russe APT28, également connu sous le nom de Fancy Bear, a réussi à compromettre… Le réseau Wi-Fi de la victime était protégé, mais celui de son voisin ne l’était pas. Le timing correspond à l’invasion de l’Ukraine par la Russie en 2022.

Expertise Cyber en accès libre.

Pas de paywall, pas d'abonnement caché. Votre soutien permet de maintenir cette gratuité.