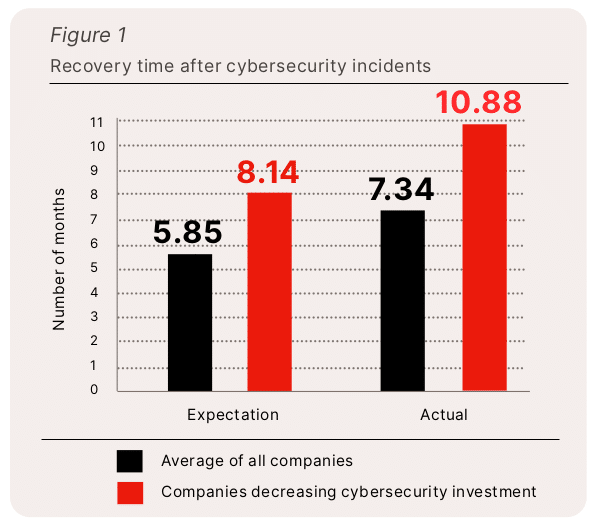

Les entreprises mettent en moyenne 7,3 mois pour se remettre d’incidents de cybersécurité, soit 25 % de plus que prévu.

Les dernières recherches menées par Fastly, en collaboration avec Sapio Research, révèlent une réalité difficile pour de nombreuses entreprises : la durée de récupération après un incident de cybersécurité est bien plus longue qu’anticipée. Malgré des attentes d’une reprise en environ six mois, il s’avère que le processus prend en moyenne 25 % plus de temps, soit près de 7,3 mois. Cet allongement des délais est directement corrélé à la baisse des investissements en cybersécurité.

L’étude souligne que les entreprises prévoyant de réduire leurs dépenses en cybersécurité subissent des temps de récupération encore plus longs, prenant environ un tiers de plus que prévu, atteignant presque 11 mois. Cela montre que la capacité de résilience face aux cyberattaques est directement liée à l’engagement financier des organisations. Les mesures préventives, telles que le renforcement des contrôles de sécurité et la formation accrue des employés, sont privilégiées, mais elles ne suffisent pas à assurer une reprise rapide en cas d’incident majeur.

Des problèmes de complexité technologique et de responsabilité

La complexité des outils technologiques constitue un obstacle majeur pour de nombreuses entreprises qui tentent d’améliorer leur posture de cybersécurité. La prolifération d’outils qui se chevauchent rend difficile la gestion des incidents, notamment les réponses rapides et coordonnées. Après la panne massive liée à CrowdStrike en 2024, les responsables de la sécurité se posent de plus en plus de questions sur la fiabilité de leurs solutions existantes.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Par ailleurs, une question cruciale émerge : celle de la responsabilité en cas d’incident. Seulement 36 % des entreprises déclarent avoir une identification claire des rôles et des responsabilités en matière de cybersécurité, ce qui laisse la majorité dans une zone floue. Cette absence de responsabilité définie complique la mise en place d’une stratégie efficace de réponse aux incidents et fragilise les efforts de prévention.

La pénurie de talents et ses conséquences

La question des talents en cybersécurité reste un défi de taille. Près de la moitié des entreprises interrogées estiment ne pas avoir investi suffisamment dans le recrutement et la formation de personnel qualifié. La difficulté à trouver des compétences adéquates sur le marché est un frein majeur à la croissance des équipes de sécurité, et cela se ressent dans la capacité à répondre efficacement aux incidents.

Face à ces défis, de plus en plus d’organisations envisagent de se tourner vers la formation interne et le mentorat pour combler le fossé des compétences. L’idée est de renforcer la collaboration entre différents départements, comme les équipes de développement, pour intégrer les principes de sécurité directement dans la conception des produits.

Une vision contrastée des investissements en cybersécurité

Bien que 87 % des entreprises prévoient d’augmenter leurs investissements en cybersécurité dans l’année à venir, il existe un contraste entre ces intentions et la réalité des dépenses effectives. Près de la moitié des organisations estiment qu’elles ont sous-investi dans des secteurs clés, ce qui les rend vulnérables. Cette réalité est aggravée par une perception du C-suite qui voit souvent la cybersécurité comme un frein à l’innovation et non comme un catalyseur de transformation digitale sécurisée.

Pour en savoir plus

Chemin long vers la récupération : une étude de Fastly révèle que les entreprises mettent 25 % de plus de temps à se remettre des incidents de cybersécurité que prévu.

Les organisations réévaluent leurs allocations budgétaires en matière de cybersécurité après avoir mis 7,3 mois pour se remettre d’incidents en 2024 – plus d’un mois de plus que prévu. Fastly, Inc. (NYSE: FSLY), un leader dans les plateformes de cloud edge mondiales, a lancé son dernier rapport annuel de recherche en sécurité mondiale, révélant une augmentation du temps nécessaire aux entreprises pour se remettre d’incidents cybernétiques. En 2024, les entreprises ont signalé mettre en moyenne 7,3 mois pour se remettre de violations de cybersécurité

(Re)découvrez également:

Près du double : l’OFCS annonce 34’789 incidents au premier semestre 2024

Les cybermenaces en Suisse augmentent fortement, avec 34 789 incidents au premier semestre 2024, principalement des escroqueries et des tentatives de phishing.

Zéro paywall. Zéro pub.

DCOD reste en accès libre grâce à vos contributions. Chaque café compte.