Voici le rapport de veille des actus cybersécurité les plus intéressantes de la semaine passée.

Le résumé de la semaine

Au cours de la semaine écoulée, plusieurs événements majeurs ont marqué le domaine de la cybersécurité, touchant divers secteurs et mettant en lumière des vulnérabilités critiques.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Des acteurs malveillants liés à la Corée du Nord ont orchestré une attaque sophistiquée contre la société japonaise DMM Bitcoin, entraînant le vol d’environ 308 millions de dollars en bitcoins. L’intrusion a été facilitée par une ingénierie sociale ciblant un employé de Ginco, une entreprise de portefeuilles cryptographiques, compromettant ainsi l’accès aux systèmes de DMM Bitcoin.

Par ailleurs, des chercheurs en cybersécurité ont démontré que l’intelligence artificielle peut générer massivement des variantes de logiciels malveillants, rendant leur détection par les systèmes traditionnels plus difficile. Cette capacité à produire rapidement des codes malveillants obfusqués souligne l’évolution des menaces et la nécessité d’adapter les défenses en conséquence.

Sur le plan législatif, l’Assemblée générale des Nations Unies a adopté la première convention juridiquement contraignante contre la cybercriminalité. Ce traité, fruit de cinq années de négociations, vise à renforcer la coopération internationale face à l’escalade des cyberattaques. INTERPOL a salué cette initiative, soulignant son rôle essentiel dans la facilitation de l’échange d’informations sécurisées entre les forces de l’ordre.

Aux États-Unis, le National Defense Authorization Act (NDAA) pour 2025 a été promulgué, allouant 3 milliards de dollars au remplacement des équipements technologiques chinois dans les réseaux américains, en réponse aux préoccupations de sécurité et de surveillance. Cependant, la création d’une « Cyber Force » indépendante a été atténuée, le projet se concentrant plutôt sur le renforcement des structures existantes pour la défense des réseaux du Pentagone.

En Inde, une panne du site de l’Indian Railway Catering and Tourism Corporation (IRCTC) a perturbé les réservations de billets Tatkal à travers le pays, causant des désagréments significatifs aux voyageurs. Les causes exactes de cette interruption n’ont pas été précisées, mais l’incident souligne l’importance cruciale de la résilience des infrastructures numériques dans le secteur des transports.

Microsoft a averti que certains supports d’installation de Windows 11 créés manuellement pourraient contenir un bug empêchant les futures mises à jour de sécurité sur les nouveaux appareils. Ce problème concerne les supports USB ou CD créés avec les correctifs d’octobre et novembre 2024, susceptibles d’affecter les utilisateurs professionnels ou les particuliers ayant construit leurs propres PC. Microsoft recommande de recréer ces supports avec les correctifs de décembre 2024 pour résoudre le problème.

Enfin, le Département d’État américain a annoncé la fermeture du Global Engagement Center, son bureau dédié à la lutte contre la désinformation, suite à la suppression de son financement dans le NDAA. Cette décision intervient alors que les campagnes de désinformation étrangères continuent de représenter une menace pour les démocraties à travers le monde.

Les actus cybersécurité de la semaine

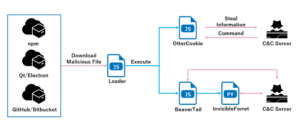

Des acteurs nord-coréens utilisent le malware OtterCookie dans la campagne d’attaque Contagious Interview.

Des acteurs de menace liés à la Corée du Nord utilisent la porte dérobée OtterCookie pour cibler les développeurs de logiciels avec de fausses offres d’emploi.

Un bogue étrange de Windows 11 empêche certaines personnes d’installer des mises à jour de sécurité.

Microsoft met en garde les utilisateurs que certains supports d’installation de Windows 11 créés manuellement pourraient contenir un bug…

Neuvième entreprise de télécommunications touchée par le groupe de piratage chinois « Salt Typhoon ».

La conseillère adjointe à la sécurité nationale, Anne Neuberger, déclare qu’un « grand nombre » d’Américains sont touchés, dont beaucoup travaillent dans le gouvernement et la politique et vivent dans la région de Washington DC. Un responsable de la Maison Blanche a confirmé qu’une neuvième entreprise de télécommunications a été impactée…

Le groupe de rançongiciels Clop prend le crédit pour la dernière attaque de masse qui a compromis des dizaines d’entreprises.

Le gang de ransomware prolifique affirme avoir piraté au moins 66 entreprises en exploitant une faille dans les outils créés par Cleo Software.

Le projet de loi de défense du gouvernement américain affaiblit la création de la Force cybernétique américaine et alloue des milliards pour « arracher et remplacer » la technologie chinoise.

Le président Biden promulgue la loi sur l’autorisation de la défense nationale. La loi rend la création d’une « Force cybernétique » américaine moins probable et ne limite plus les pouvoirs de surveillance du FISA. Des milliards de dollars sont alloués pour aider à remplacer la technologie chinoise suite à la surveillance…

Les cybercriminels du Dark Web achètent des identifiants pour contourner les méthodes de vérification d’identité (KYC).

Des chercheurs d’iProov ont découvert un groupe qui achète des données d’identification auprès des consommateurs. Ces données sont utilisées pour contourner les processus de KYC.

INTERPOL se félicite de l’adoption de la convention des Nations unies contre la cybercriminalité.

NEW YORK, États-Unis : INTERPOL a salué l’adoption par l’Assemblée générale des Nations Unies de la Convention des Nations Unies contre la cybercriminalité comme une étape importante dans la lutte contre les menaces cybernétiques.

Le site Web des chemins de fer indiens a de nouveau planté, perturbant la réservation de billets Tatkal à travers l’Inde.

Les voyageurs en train à travers l’Inde ont été perturbés alors que le site web et l’application mobile de la Indian Railway Catering and Tourism Corporation (IRCTC) ont planté, provoquant le chaos pendant la fenêtre cruciale de réservation de billets Tatkal.

L’IA pourrait générer 10 000 variantes de logiciels malveillants, échappant à la détection dans 88 % des cas.

Les chercheurs en cybersécurité ont découvert qu’il est possible d’utiliser de grands modèles de langage (LLM) pour générer de nouvelles variantes de code JavaScript malveillant à grande échelle, de manière à mieux échapper à la détection.

Des pirates informatiques nord-coréens réalisent un vol de 308 millions de dollars en Bitcoin auprès de la société de cryptomonnaie DMM Bitcoin.

Les autorités japonaises et américaines ont attribué officiellement le vol de cryptomonnaies d’une valeur de 308 millions de dollars de la société de cryptomonnaie DMM Bitcoin en mai 2024 à des acteurs cybernétiques nord-coréens. « Le vol est lié à l’activité menaçante TraderTraitor, également connue sous le nom…

Le bureau de désinformation du Département d’État va fermer après la suppression de son financement dans le NDAA.

Le Global Engagement Center, qui suit et expose les récits de désinformation étrangers dans les pays étrangers, verra son autorisation de fonctionnement expirer le 24 décembre.

Serveurs, API, temps de veille...

DCOD est indépendant et sans revenus. Soutenez le site pour l'aider à couvrir ses frais techniques.