La technique d’attaque DoubleClickjacking exploite des vulnérabilités des sites web, compromettant les comptes utilisateurs via une simulation d’un double-clic.

Une nouvelle technique d’attaque, appelée DoubleClickjacking, a récemment été découverte. Elle met en lumière des vulnérabilités sur des sites web majeurs. Cette méthode innovante exploite la séquence de double-clic des utilisateurs.

Elle contourne les protections contre le clickjacking et expose les internautes à des risques accrus. Les conséquences peuvent être graves, compromettant la sécurité des données personnelles et des comptes sensibles.

Description de l’attaque DoubleClickjacking

Le DoubleClickjacking est une variante avancée du clickjacking traditionnel. Cette technique de manipulation vise à piéger les utilisateurs en exploitant leur rapidité naturelle de double-clic.

L'essentiel Cybersécurité, IA & Tech

Rejoignez la communauté. 3 fois par semaine, recevez l'analyse des tendances par Marc Barbezat. Pas de spam, juste de l'info.

Contrairement aux attaques classiques, cette méthode contourne des protections comme les en-têtes X-Frame-Options et les cookies SameSite, rendant les systèmes vulnérables même lorsqu’ils sont à jour.

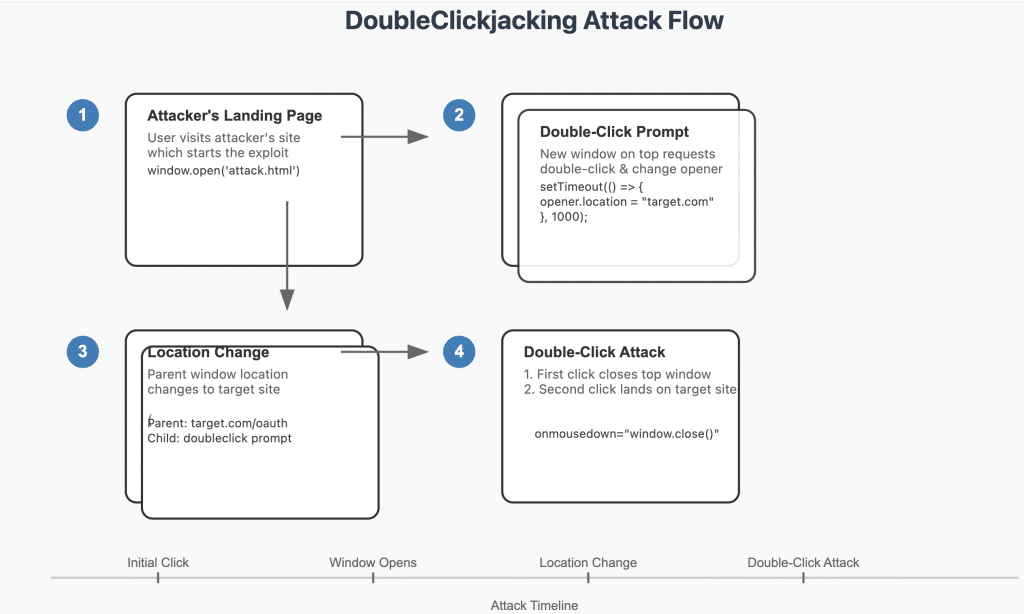

Le mécanisme de l’attaque repose sur trois étapes :

- Préparation : L’attaquant conçoit un site malveillant contenant un bouton incitant à effectuer un double-clic pour une action simple, comme confirmer une vérification.

- Déclenchement : Le premier clic active une fenêtre ou un élément masqué, modifiant le contenu actif ou chargeant une interface sensible.

- Exécution : Le second clic valide une action critique sans que l’utilisateur s’en rende compte, comme accorder une autorisation à une application malveillante.

Cette stratégie repose sur les habitudes des utilisateurs, rendant la menace difficile à détecter.

Conséquences et impacts du DoubleClickjacking

Les implications du DoubleClickjacking sont multiples, touchant à la fois les individus et les organisations.

Les attaquants peuvent ainsi prendre le contrôle de comptes sensibles en exploitant des interfaces comme OAuth. Cela permet d’obtenir des autorisations critiques, souvent masquées sous des apparences légitimes. De plus, cette attaque peut modifier des configurations importantes, incluant la désactivation de protections de sécurité ou l’exécution de transactions frauduleuses.

Mesures de protection contre le DoubleClickjacking

Pour réduire les risques liés au DoubleClickjacking, il est crucial d’adopter des stratégies préventives. Voici quelques recommandations :

- Sensibiliser les utilisateurs : Informer les utilisateurs sur les risques des interactions rapides et les encourager à être vigilants sur les sites inconnus.

- Implémenter des protections côté client : Désactiver par défaut les fonctions sensibles et les activer uniquement après une interaction intentionnelle, comme un mouvement de souris.

- Renforcer la sécurité des navigateurs : Encourager les navigateurs à adopter des protections supplémentaires pour contrer ce type d’attaque.

Pour en savoir plus

DoubleClickjacking permet le détournement de clic sur les principaux sites Web

L’exploit « DoubleClickjacking » contourne les protections des principaux sites Web en utilisant une séquence de double-clic pour les attaques de détournement de clic et de prise de contrôle de compte. Le DoubleClickjacking est une technique qui permet aux attaquants de contourner les protections des principaux sites Web en exploitant une séquence de double-clic. …

Doubleclicjacking : une attaque simple comme un double-clic

En berne depuis quelques années, la technique dite du clickjacking revient avec une variante baptisée doubleclickjacking. Elle a été (…)

Le nouvel exploit « DoubleClickjacking » contourne les protections contre le détournement de clics sur les principaux sites Web

Les chasseurs de menaces ont révélé une nouvelle « classe de vulnérabilités basée sur le timing » qui exploite une séquence de double-clic pour faciliter les attaques de détournement de clic et les prises de contrôle de comptes sur presque tous les principaux sites Web. La technique a été baptisée DoubleClickjacking par le chercheur en sécurité Paulos Yibelo.

(Re)découvrez également:

Les captcha, conçus pour distinguer humains et bots, deviennent inefficaces face aux avancées de l’IA. Des innovations comme la biométrie et la blockchain se dessinent pour renforcer la sécurité.

Les limites des captcha face à l’intelligence artificielle : Comment rester efficace ?

Opération Triangulation, l’attaque hyper-sophistiquée zéro-clic qui cible les iPhone

Lors du 37e Chaos Communication Congress, Kaspersky a détaillé l’opération Triangulation, qualifiée de « chaîne d’attaques la plus sophistiquée » ciblant iOS jusqu’à la version 16.2.

Cette veille vous a fait gagner du temps ?

Aidez DCOD à payer ses serveurs et à rester 100% gratuit et indépendant.